|

記事検索 |

バックナンバー |

||||||||||

|

|

|

||||||||||||||||||||||||||||||||||

|

SoftEther入門 |

||||||||||||||||||||||||||||||||||

|

(5)SoftEtherはセキュリティにとって危険か?

TEXT:大和 哲 |

||||||||||||||||||||||||||||||||||

|

SoftEtherは、公開後、ユーザーからは非常に便利なソフトウェアとして、ネットワーク管理者からは新たな脅威として、大きな反響を呼んだ。SoftEtherに限らず、VPNを構築するためのソフトウェアは、いくつもあるわけだが、SoftEtherがネットーワーク管理という面から問題視されているのはおもに以下の点だろう。

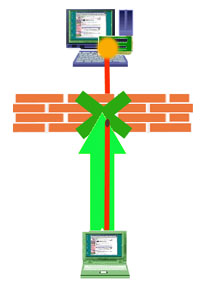

・通信を限定できない いずれもセキュリティ的には大きな問題となり得る指摘だ。連載最終回となる今回は、これら問題とされる点について述べる。 ■通信を限定できない 通信を限定できないというのは、「このポートとこのポートでの通信だけを通し、それ以外は通信しない」というような設定がSoftEther自体ではできない、ということだ。SoftEtherは、LANカードやハブをシミュレートしているため、普通にネットワークでできる通信はほぼ何でも素通ししてしまう。 このため、外部からの攻撃のためのパケットであっても、ネットワーク内部に素通ししてしまうことになるわけだ。これはネットワークを守るために働いているネットワーク管理者にしてみれば、由々しき問題ということになるだろう。 DHCPパケットを通さないなどの設定はハブ側で可能だが、Blaster騒動の時のように、ポートの何番を塞ぎたいというような場合は、各マシンにパーソナルファイアウォールでも入れておくしか方法がない。 ■管理ポリシーから外れるという問題

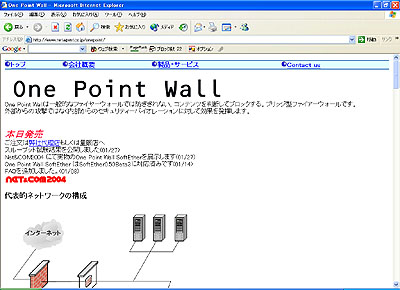

「ユーザーが管理者に無断で設置できてしまう」という問題だが、VPNは通常、ネットワーク管理者が厳重に管理した上で、運営するものになっている。 たとえば、サーバー、ルータ側はシスコやその代理店から対応機器を購入し、ネットワーク管理者がVPNのIDを管理・発行し、VPNクライアントソフトを配布する――というような形態の利用が多いのではないだろうか。 しかし、SoftEtherは一般のネットワークの利用者でも、無料で非常に簡単に手に入れることができる上に、通信経路もWebプロキシなど、普通にどこのネットワークにもありそうな通り道を利用できる。このため、利用に管理者の目が届かない場合が出てしまう。 「(組織内のネットワークから)利用をする場合は、Webプロキシやネットワークの管理者の了解を得てから利用するようにしてほしい」とこれまでの回で述べてきた。SoftEtherの場合は、“そもそも利用者から管理者に言わなければ見つからない可能性が高い”という点が問題視されているわけだ。 「利用方法が限定できない」というのは、SoftEtherがLANカードやハブといったレベルで通信をシミュレーションしているため、TCP/IPでできる通信は全てできてしまう。 これは、最初の問題ともリンクする話だが、たとえば、外部との接続はメールやWebしか許していないネットワークの場合、外部からの不正なデータはメールやWebデータのウイルスチェックなどを行なえば、かなり確実に防ぐことができる。 しかし、そうした環境下で、SoftEtherをユーザーが勝手に導入してICQを使ったとしても、管理者側がICQ経由でのウイルス感染などを防ぐことができないし、そもそもクライアントがICQで接続したこと自体わからない、という可能性もあるわけだ。 ただし、当初はSoftEtherによりユーザーが勝手に通信を行なうのは止めることができないと思われていたが、管理者側の対抗策として、プロキシの工夫などによる方法がいくつか考え出されているようなので、この手の問題のいくつかは解決できるようになるかもしれない。 その候補として、現在一番知られているのは「One Point Wall」を使う方法だろう。 この製品は一般的なファイアウォールでは防ぎきれない通信を、コンテンツを判断してブロックするブリッジ型ファイアウォールだ。「One Point Wall」は発売前から(SoftEther自体もベータの段階から)、HTTPS、TCP/IP直接接続、Socksサーバーいずれの経路からも、SoftEtherによる仮想ハブへの接続を遮断する、としている。 そのほか、同じくSoftEtherの通信を遮断するための手段として、SoftEtherがβ2の段階で、プロキシサーバーとしてよく使われるDelegateでは、通信を遮断できるパッチが配布されていた。β2のSoftEtherでは、仮想ハブに接続するために、ある特定の文字列データをやりとりしていた。そこで、この文字列を見つけた場合には通信を切るという方法で、SoftEtherの通信を遮断することができたのだ。 しかし、現在配布されているSoftEtherβ3では、全ての通信が暗号化されているため、そのような手段では通信を遮断できなくなっている。 ただし、他のブラウザのアクセスに比べると、SoftEtherで特徴的な通信がある。たとえば、あまり頻繁に通信が途切れてしまうとSoftEtherでは効率よく回線をシミュレートできないため、サーバーとの接続を「キープアライブ」という方法で長時間ずっと保持しっぱなしになるなど、SoftEtherでは特徴ある回線の使い方をする。 そこで現在では、これらの特徴を利用して、通信を遮断するパッチや設定が作れないかと研究されているようなので、いずれは、今まで使っているプロキシサーバーでも通信を遮断することができるようになるかもしれない。

■導入前には管理者に相談を すでに述べてきたように、SoftEtherは非常に簡単に導入でき、実用性が高いソフトウェアだ。このため、PCやソフトウェアのスキルがさほど高くないユーザーでも手軽に利用できてしまう。しかし、たとえばSoftEtherでファイアウォールを越えて組織内のLANに接続している自宅などのマシンが、万一ウイルスに感染すれば、ファイアウォール内にウイルスをばら撒いてしまう可能性もあるのだ。 ファイアウォールを越えて通信するということは、ファイアウォールの内側と同じレベルの管理が要求されるということでもある。トラブルが起こってからでは遅いので、管理者のいる環境でSoftEtherを導入する場合は、必ず管理者に相談してから導入することをお勧めしたい。 (2004/02/06)関連情報

- ページの先頭へ-

|

||||||||||||||||||||||||||||||||||