JNSAセキュリティセミナー「WEPは認証がなく同じ鍵を共用することが問題だ」

■URL

http://www.jnsa.org/

http://internetweek.jp/

インターネットの運用から開発に携わる人のイベント「Internet Week 2002」が16日からパシフィコ横浜で開催中だ。17日には、日本ネットワークセキュリティ協会(JNSA)が主催する「JNSAセキュリティセミナー in IW2002」が開催され、セキュリティー関連の講演が行なわれた。

インターネットの運用から開発に携わる人のイベント「Internet Week 2002」が16日からパシフィコ横浜で開催中だ。17日には、日本ネットワークセキュリティ協会(JNSA)が主催する「JNSAセキュリティセミナー in IW2002」が開催され、セキュリティー関連の講演が行なわれた。

「802.1xの相互運用性と今後の無線LANセキュリティ」と題した講演では、セコムトラストネットの島岡政基氏とインターネット総合研究所の任俊学氏がIEEE 802.1xの認証について説明した。

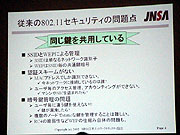

まず、島岡氏が、WEPが抱えているセキュリティー上の問題点を挙げた。WEPはSSIDごとの共通鍵暗号にすぎず、認証スキームがないことや、現在の実装だと、管理者は同一の無線LANを使うユーザー全ての暗号鍵を同じにしてしまいがちなため、キーが漏洩してしまえば、防衛策が万全でなくなることなどが問題だとした。また、WEP自体のセキュリティーの脆弱性も指摘されていることも挙げた。

認証スキームがなければ、それぞれの無線LANクライアントのMACアドレス程度しかクライアントの識別方法がなく、ネットワークに接続しているユーザーがわかりにくい。パソコンや無線LANカードが盗まれても、個別に認証を拒否するといったことも不可能だという。管理上の問題としては、ユーザーごとに違う鍵を使えないことや、複数の無線LANで、同じ鍵を使うことが難しいことを挙げた。

こういった問題を解決するものがIEEE 802.1xであるという。IEEE 802.1xであれば、無線端末ごとに異なる鍵を使うことができ、認証も可能だ。また、IEEE 802.1xは無線LANのIEEE 802.11だけでなく100BASE-TXなどの有線LAN上でも利用ができるという。

また、任氏は、IEEE 802.1xの相互運用性について説明を行なった。802.1x関連技術仕様書には曖昧なものや、Draft的な物が含まれているという。現在の製品はそのような状態の仕様を元にIEEE 802.1xが実装されているため、JNSAでは、802.1x相互運用性実験ワーキンググループを設け、製品の相互運用性について確認作業を行なっている。

任氏は、そのほか、IEEE 802.1xを使っても解決されない問題を指摘、データ保護の仕組みの問題や、DoS攻撃の検知の仕組みがないことなどを解説。無線LAN関係では、IEEE 802.11規格のセキュリティーの見直しをしたIEEE 802.11iが現在Draft3の段階まで標準化作業が進んでいる現状を紹介したほか、AESやTKIPなどの新しいセキュリティー機能についても説明を行なった。

◎関連記事

■Internet Week 2002レポート:ドメインは斜陽ビジネスではない

(2002/12/17)

[Reported by 正田 拓也]