|

記事検索 |

イベントレポート |

|

|

||||||||||||||||||||||

|

セキュリティ法整備の進む韓国、追いかける日本と諸外国 |

||||||||||||||||||||||

|

|

||||||||||||||||||||||

パネルディスカッションは、調査委員長で英国の調査を担当した高橋郁夫弁護士がモデレータを勤めた。内容は、委員がおのおの担当した諸外国の状況報告が中心となった。出席したのは、弁護士で米国担当の土井悦生氏、清和大学法学部所属でカナダを担当した吉田一雄氏、南山大学法学部所属、フランスを担当した町村泰貴氏、奈良産業大学法学部所属、ドイツ担当の石井徹哉氏、明治大学政治経済学部所属、韓国担当の近藤佐保子氏の合計6名。 委員会は経済産業省の主導で組織されたもので、委員が諸外国の法律家の協力を得て、セキュリティ問題に関する海外の法律事情を調査、報告書にまとめ、経済産業省に提出したという。ディスカッションはその内容をおさらいするもの。講演は、法律のプロフェッショナルによるものだけはあって、専門用語や法解釈、判例、法律名など非常に専門的知識を有する高度な内容だった。 ここでは高度に専門的な法律的内容に触れることは避けるが、ディスカッションでは、ソフトウェアの脆弱性が発見された場合に、誰がどのように責任をとるのかという問題、またそれらを誰かが発見した場合、それを制限なく公開するべきなのか、という2点が最も大きな論点となった。

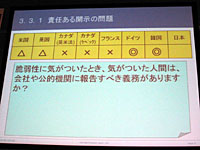

● 積極的な法整備を行なう韓国 今回のディスカッションでたびたび触れられたのは、韓国が積極的にインターネットにおけるセキュリティ問題に関して法整備を進めていることだ。法的規制には、その前段階として何事も定義が必要になる。定義自体が曖昧では違法性があるか否かの判断ができないからだが、まず、「そもそもソフトウェアとは何なのか」をきちんと条文で定義している国は思いのほか少ない。ディスカッションでは米・英・独・仏・加・韓の6カ国の状況について比較するような形で進められたが、法令で定義をしているのはドイツと韓国だけである。また、先にも触れたが、脆弱性を何者かが発見したとき、その発見者に通報の義務を課しているのもまたドイツと韓国の2カ国だけである。モデレータの高橋弁護士も幾度となく「いいか悪いかは別として、韓国の積極的な取り組みが印象的」とコメントした。 韓国では、1月のSQL Serverの脆弱性を突くSlammer騒ぎ以後、法整備を進め「インターネット侵害事故対応支援センター」の設置のほか、ISP、データセンター、アンチウイルスソフトベンダーなどに対するログの強制保存命令、より厳しい個人情報保護ポリシーなどを盛り込んでいるという。 また、ドイツでは、ウイルスを「製品上の瑕疵」と捉える判例がすでにあるという。また、ウイルス対策ソリューションを提供する会社が、検査時に最新の検査プログラムを使わなかった結果、ウイルスに感染してしまったことでクライアントから訴えられ、損害賠償義務を負った判例もドイツ担当の石井氏から紹介された。 ドイツや韓国以外の国では、「製造者責任法」やそれに相当する製造者の責任を問う法律の解釈問題になるのが一般的で、セキュリティ問題に特化した法律を制定する動きはあまりみられないのだという。立法による処置よりもむしろ、製造者と消費者間における契約上の義務不履行や民法上の損害賠償という方法で、個別の事例に対応するやり方だ。この方法には批判も多い半面、立法よりもはるかに早いペースで進むテクノロジーへの対応として適当だとの考え方もある。また、業界団体などで自主的に規制する「自治方式」がある程度機能しているのも、個別の法で制限されてないからだという。

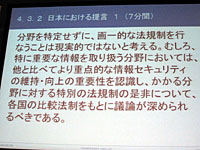

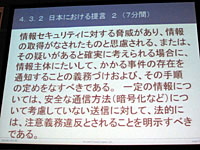

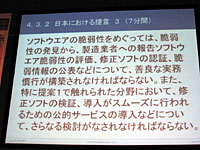

● Windows Updateをしないがためにウイルス感染。いったい誰のせい? このほかディスカッションでは、Blaster問題をはじめとするWindows Updateを適切に行なっていなかった場合の責任が話題に上った。この場合も、一番問題になるのは責任の所在だという。ネットワーク上で起きる問題だけに、そもそもセキュリティホールを抱えたWindowsを作ったマイクロソフトに責任があるのか、こまめなUpdateをしなかったネットワーク管理者にあるのか、また、同じネットワーク管理者でも、ウイルスをばらまいたネットワークの管理者、同じくパッチを当てずにウイルスを受け入れてしまった側のネットワーク管理者なのか、ウイルスを“運んだ”ISPなのか、責任の追求先は無数にある。今年1月に起きたSQL Serverの脆弱性を利用したウイルスでは、米国で米MicrosoftやISPを相手に、ウイルス被害を被った企業や個人が訴訟を起こすケースがあったが、この判決が今後、セキュリティ問題の法整備において大きく影響を及ぼすと委員会では予測している。なお、この訴訟においては、Windows Updateに関してどの程度Microsoftがパッチを当てるよう啓蒙すれば、またはセキュリティを守るシステムを組み込めば、責任の追及を逃れることができるのかという問題が焦点になっているという。 ● 脆弱性修正パッチは公的な機関による検証や導入サービスが必要 終盤に入ると、モデレータの高橋弁護士はこれまでの諸外国の調査をもとに、今後の日本の取り組みについての提言を行なった。まず、「分野を特定せず、画一的な法律を作って規制するのは実情とかけ離れ、テクノロジーの進化を妨げるおそれがある。テクノロジーの内容に沿った法律で細やかな対応をしていくことが重要」と法整備について述べた。また、クレジットカード番号などセキュアな通信環境を必要とする通信をやりとりするプレーヤーに対して「暗号化について考慮していない通信を行なっている場合、注意義務違反とされることを明示すべき」とした。このほか、脆弱性を補う修正ソフトに関して公的な機関による検証や導入サービスの必要性についても指摘して、ディスカッションを締めくくった。

関連情報 ■URL Security Solution 2003 http://expo.nikkeibp.co.jp/secu-ex/

( 伊藤大地 )

- ページの先頭へ-

|