|

記事検索 |

イベントレポート |

|

|

||||||||||||||||

|

脆弱性を減らすには教育と評価基準の改良が必要~米MicrosoftのHernan氏 |

||||||||||||||||

|

|

||||||||||||||||

|

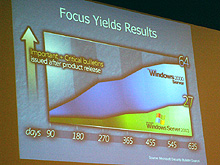

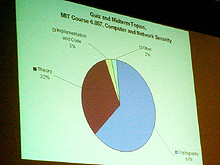

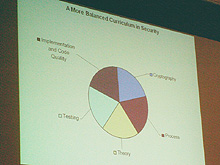

3月15~16日の2日間にわたって開催中の「情報セキュリティ戦略シンポジウム」において、米MicrosoftのShawn Hernan氏が「米国における情報セキュリティ対策への取り組み」と題して招待講演を行なった。 実装面でのセキュリティ教育強化が必要 米Microsoftでプログラムマネージャーを務めるShawn Hernan氏は、過去にピッツバーグ大でネットワーク管理に当たったり、CERT/CCで脆弱性情報の管理を行なったりした経験を語り、「今のインターネットはあまりにも巨大な存在になっており、何か問題が発生してからパッチを当てるというやり方では対応は不十分だ」と指摘。米カーネギーメロン大学の提唱するCMM(Capability Maturity Model)などに代表される、ソフトウェア開発プロセス改善のための仕組みを導入することにより、ソフトウェアの品質を上げることが不可欠であることを強調した。実際Microsoftでも、CMMに似た形で独自の「Security Development Lifecycle」と呼ばれる開発プロセスを定義し、Windows Server 2003の開発から本格的に適用を行なったという。 その結果、Windows 2000 Serverでは発売後635日間で「重要~緊急」レベルの脆弱性が64個見つかったのに対し、Windows Server 2003では同じ期間で見つかった脆弱性の数が27個に減少した。また、Microsoftが2年ほど前から頻繁に提唱するようになった「多層防御」の考え方によってもセキュリティが強化されており、以前に比べるとかなりセキュリティは向上したとHernan氏は語った。 とはいえ、Windows Server 2003の27個という脆弱性の数については「以前に比べると確かに減ったものの、まだ多すぎる数だ」とHernan氏は語る。今後これを改善するには何が課題となるのかという点について、Hernan氏は「教育」こそが課題であるという見解を示した。 Hernan氏は「従来大学でソフトウェア教育を行なう場合、試験の点数はそのプログラムが実際にうまく動作するかという点だけに着目して付けられており、仮にセキュリティに配慮した形でプログラムを書いたとしてもそれは全く点数に反映されなかった」と述べた。 実際、それを裏付けるかのように米スタンフォード大のような名門大学でも、学部生の必修科目の中にセキュリティに関する科目が含まれていないと指摘。かろうじてセキュリティ関連の科目を設けているMIT(マサチューセッツ工科大学)でも、内容の大半は暗号と理論の解説に割かれているとのことで、「現実には脆弱性の99%は理論ではなく実装レベルの問題であるにも関わらず、実装に関する教育はほとんど行なわれていない」と、現在の大学教育の問題点を指摘した。

ISO/IEC 15408認証に期間とコストがかかりすぎる現状の改良を またHernan氏は、情報セキュリティに関する国際的な評価基準として使われている「Common Criteria(ISO/IEC 15408)」について言及。「確かに世界の至る所で同じレベルの認証を得られるし、どのようなタイプのソフトにも適用できるという点では有用だが、実際の攻撃者はCommon Criteriaなど関係なくソフトの弱いところを突いてくる」と述べた。「また、Common Criteriaに基づく認証を取るにはソフトの発売後かなりの期間とコストが必要だ。このため、セキュリティの低いWindows 2000 ServerがEAL4の認証を受けているのに、セキュリティが高いWindows Server 2003が未だ未認証という逆転現象が起きている」という問題点も指摘。「商用レベルではCommon Criteriaは脆弱性の削減の役には立たない」との見解を披露、「現実の新しい脅威に対応するためには、Common Criteriaの改良が必要だ」と訴えた。

■URL 情報セキュリティ戦略シンポジウム http://www.congre.co.jp/icsec2005/

( 松林庵洋風 )

- ページの先頭へ-

|