|

記事検索 |

イベントレポート |

|

|

||||||||||||

|

Winny漏洩には「仁義なきキンタマ」含むファイル名でのポイゾニングが有効 |

||||||||||||

|

カーネギーメロン大学の武田教授が講演

|

||||||||||||

|

カーネギーメロン大学日本校は15日、P2Pファイル共有ソフトを介した情報漏洩問題と対策技術に関するオープンカンファレンスを開催した。同校の武田圭史教授が、「匿名P2Pネットワークでの情報漏洩事故と今後の対応」と題する講演を行なった。 ● 「仁義なきキンタマ」をキーワードにして漏洩ファイルを収集

漏洩情報が拡散する背景としては、一部のユーザーが「仁義なきキンタマ」「欄検眼段」「ビックリ玉袋」など、漏洩ファイルが共通で持つキーワードで検索してファイルを集めて、2ちゃんねるなどの掲示板で漏洩情報を共有していることを挙げる。さらに、新聞やブログなどで情報漏洩が取り上げられることで、興味を持ったユーザーが漏洩ファイルをダウンロードすることでも漏洩の被害が拡大。最近では、Winnyで流出したファイルが、ShareなどP2Pファイル共有ソフトに再放流されるケースも増えているという。 ● P2P型情報漏洩は「被害は一生ついてまわる」

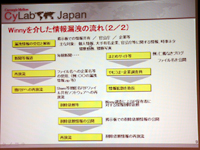

武田教授によれば、3)と4)はP2P型情報漏洩の独特の問題で、「P2Pネットワークが存在する限り、漏洩情報に誰でもアクセスできるため、被害は一生ついてまわる」ことが特徴だ。特に、悪意のあるユーザーが意図的にP2Pファイル共有ソフトのネットワーク上に情報を漏洩した場合は、「犯人の特定が困難で、歯止めが効かない」という。 情報漏洩後の対策としては、Winnyのプロトコル解析によりキャッシュホルダーのアドレス情報を取得して、ファイルの削除依頼をする方法や、P2Pネットワーク上に虚偽のファイルを配布するポイゾニングなどの方法を挙げる。また、情報漏洩前に可能な対策に関しては、Winnyによる通信を規制するISPに加入したり、重要なファイルを暗号化することも有効だという。 ただし、キャッシュホルダーのアドレス情報を取得・記録する方法では、「漏洩後の事後対応が可能だが、ファイルの削除依頼をしても実効性が担保できない」。ISPでP2Pトラフィックを遮断する方法は、「漏洩済みの情報の拡散を防げるが、通信サービス利用者の権利を制限するほか、法的裏付けも必要」、ポイゾニングについては「すぐにでも実行可能で法的懸念も少ないが、通信帯域を圧迫する」など、各方法のデメリットについても説明した。 ● ハッシュでなくキーワードで検索される漏洩情報は、ポイゾニングが効果的 武田教授はこれらの対策方法の中から、ポイゾニングの効果を紹介。ポイゾニングとは、ダミーのファイルをP2Pネットワーク上に配布することで、流出ファイルの取得を困難にする手法だ。武田教授は、「eDonkey」や「Gnutella」などのP2Pファイル共有ソフトのネットワーク上にポイゾニングを実施した例を紹介。特定のファイルを共有しているように見えるノードの数を示す「アベイラビリティ」を高めることで、ユーザーが本物のファイルを入手しにくくする効果が見られたという。特に、「Winnyでは、ファイルの真贋を評価する機能が弱い」ため、比較的簡単にポイゾニングの効果が得られるとの考えを示した。 また、「企業や個人の漏洩情報をWinnyで収集するユーザーは、ハッシュを使用せずにキーワード検索を利用して漏洩情報を集めている」ため、ポイゾニングが有効であると指摘。例えば、「仁義なきキンタマ」を含むファイル名でポイゾニングを実施すれば、漏洩情報の一次発見を困難にし、ハッシュの公開も困難にすることが可能だとした。 関連情報 ■URL カーネギーメロン大学日本校 オープンカンファレンス http://cmuj.jp/cmuj_oc/ ■関連記事 ・ Winny流出には「P2Pネットワークポイゾニング」が有効(2006/03/27)

( 増田 覚 )

- ページの先頭へ-

|