|

記事検索 |

イベントレポート |

|

|

||||||||||||||||||||||

|

「ゲーム業界とセキュリティ業界が協力してマルウェア対策を」 |

||||||||||||||||||||||

|

ウェブルートの野々下幸治氏が講演

|

||||||||||||||||||||||

|

ブロードバンド推進協議会(BBA)は23日、「アジア オンラインゲーム カンファレンス 2007 東京(AOGC 2007 Tokyo)」において、「オンラインのアカウントを狙ったトロイの木馬の現状」と題した講演を行なった。講演者は、BBAセキュリティ専門部会長であるウェブルート・ソフトウェアの野々下幸治テクニカルサポートディレクター。 ● アカウントの価値が高くなった

特に、他のユーザーのアカウントを使った“間接的”な金銭の搾取が多いという。例えば、盗んだアカウントをオークション詐欺に利用したり、第三者に販売するなど。オンラインゲームでは、RMT(リアルマネートレード)で悪用される場合もある。 「日本の場合、ゲームのアカウントを盗んで他人のアイテムを取得するなどの趣味的要素が多いが、経済価値の低い国では、RMTなどの金銭目的が多い。インターネット上の経済活動が大きくなったことで、ネットの少ない収益だけでも生活できる人がいるためだ」(野々下氏)。 また、ポータルサイトのアカウントが狙われる理由としては、「アカウントの役割が広がりつつあるため」と指摘。「メールを使うためだけにアカウントを持っていても、同じアカウントで他のサービスも使える。アカウントにいろいろな機能が集約され、利用価値が上がってきた」と説明した。 ● 知らないうちに罠ページへ誘導されることも オンラインゲームやコミュニティのユーザーが狙われる理由としては、インターネットに接続している時間が長いことや、高性能PCでブロードバンド接続しているため、DDoSやスパム送信、ボットに利用しやすいこと、また、若年層が多く、セキュリティレベルが低いことなどを挙げた。オンラインゲームのアカウントを盗む手口としては、トロイの木馬が多く、特に最近は、まずダウンローダーのトロイに感染させてから、用途に合わせたマルウェアをインストールさせるケースが目立つという。また、オンラインゲームをターゲットにしたマルウェアの多くは、中国や台湾がホスティング元になっているとのことだ。 野々下氏は、日本での感染経路についても説明した。最近は、罠ページへのリンクを掲示板に書き込む方法が多いという。例として挙げられた罠ページは、一見するとゲーム画面のキャプチャに見えるが、HTMLソースを開くと、iframeタグでマルウェアの仕込まれたページを読み込んでいることがわかる。また、悪意のない実在のページと組み合わせることで、罠ページへのアクセスを隠す方法もあるという。 このほか、トロイの木馬に感染しているユーザーの作ったサイトが、罠ページにリンクされてしまう場合もあるという。ユーザーがサイトを開設する際に、トロイの木馬が罠ページへのリンクを含んだiframeタグを書き込む仕組みだ。このようなサイトを閲覧すると、例えば、脆弱性を悪用したトロイの木馬に感染し、そのトロイがダウンローダーとなり、さらに、オンラインゲームのアカウントを狙うマルウェアをインストールする。

● ゲーム業界とセキュリティ業界の協力が必要

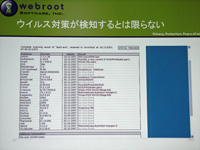

野々下氏の挙げた例によると、複数のソフトで同時にスキャンした結果、メジャーベンダーのソフトほど、マルウェアを検知していなかった。ただし、「マイナーなベンダーの検知率が高いというわけではない。中には、ヒューリステックに頼りすぎて、ウイルスの検体を集めず、ちゃんとシグネチャを作らないところもある」と補足した。 ユーザー側の有効な対策としては、「セキュリティパッチをきちんとあてる」「セキュリティ対策ソフトを使用する」「怪しいWebサイトは訪れない」「掲示板やブログのURLを容易にクリックしない」「ログインの履歴をチェックする」「Internet Explorer以外のブラウザを利用する」「制限ユーザーでインターネットに接続する」「パスワードの定期的な変更」を挙げた。 一方、業者側の対策としては、「認証の強化」「ログインできるIPアドレスを限定する」「アクセス履歴をユーザーに提供する」「ユーザーに対するセキュリティの教育・啓蒙、およびセキュリティソフト導入の義務化」などを挙げた。野々下氏は、「特にアクセス履歴の提供はぜひやるべき。これにより、業者とユーザーで異常を察知できる」と述べた。 最後に野々下氏は、「マルウェアは、かなり危機的な状況にある。マルウェアを作る側のコストよりも、守る側(ベンダー)のコストの方が圧倒的に高く、その差は大きく開いている。1つのベンダーがすべてのマルウェアに対応するのは難しい。これからは、オンラインゲームを提供する企業とセキュリティベンダーが協力していく必要がある」と語った。 関連情報 ■URL AOGC 2007 Tokyo http://www.bbassociation.org/AOGC2007/ ブロードバンド推進協議会 http://www.bbassociation.org/bba/ ■関連記事 ・ 組織ビジネス化するオンラインゲームへの攻撃、包括的な対策が必要(2006/06/06)

( 野津 誠 )

- ページの先頭へ-

|