|

記事検索 |

イベントレポート |

|

|

||||||||||||||||||||||

|

「犯罪者はWeb 2.0のメリットを悪用する」USA TODAY記者が指摘 |

||||||||||||||||||||||

|

|

||||||||||||||||||||||

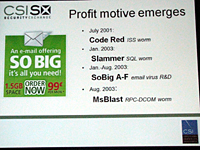

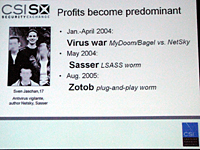

「1999年はイノセントな時代だった」。講演冒頭でこう切り出したアコヒド氏は、ハリーポッターが全世界で爆発的に売れ、オンライン書店「Amazon.com」のCEOであるジェフ・ベソス氏も大喜びだったはずと語った。 また、当時は自分の能力を誇示するサイバー犯罪者が多かったと指摘。「Melissa」ウイルス作者のデイビッド・スミス、「I Love You」ウイルス作者のオニール・グズマン、DDoS攻撃のパイオニアとして知られる通称“マフィアボーイ”を例に挙げ、「みんな自分の力を認めて欲しかった」と振り返った。 しかし2001年以降は、サイバー犯罪の目的が、金銭取得に変わる兆しが見え始めたという。具体的には、2001年に「Code Red」、2003年に「Slammer」「Sobig.f」「Blaster」などが登場。特にBlasterは亜種が作成され、48,000台のPCに感染、合計12万ドルの損害が発生し、亜種作成者のJeffrey Lee Parson(当時19歳)には18カ月の禁固刑が言い渡された。さらにBlasterの被害は拡大して25万台のPCに感染、ボットを埋め込むためのバックドアが開かれたという。 また、2004年以降は、サイバー犯罪の金銭目的化がさらに進み、同年3月には「Bagle」「Netsky」「MyDoom」ウイルス作成グループ同士の抗争が勃発。同年5月には「Sasser」、8月には「Zotob」が登場したと説明した。

● Web 2.0のメリットはユーザーだけでなく犯罪者にも

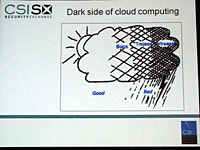

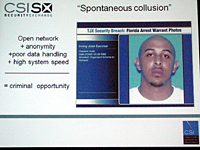

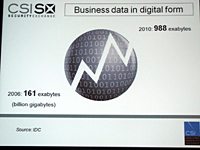

サイバー犯罪の市場としては、「データの詐取」と「詐取したデータの使用」という2つの市場があるという。また、これらの機密データが詐取されるパターンとしては、企業内部からの漏洩が最も多く、次いでTCP25版ポート、TCP80番ポートからの漏洩が多いと説明した。「データ詐取にはWeb経由の脅威、SQLインジェクション、ゼロデイアタック、スピア型のフィッシングなどさまざまなパターンがあり、これらは変奏曲のように移り変わる」。 アコヒド氏はこのほか、銀行やクレジットカードなどの金融サービスがデジタル化していることを指摘。これらの金融サービスを標的としてパスワードなどの詐取を試みるトロイの木馬への感染数は、2006年1月の3,342件から、2年後の2008年1月には4倍以上の16,755件に達したという。「あらゆるメジャーな銀行はトロイの木馬に狙われている」。 IDCの調査によれば、デジタル形式のビジネス情報量は2006年が161エクサバイトだったが、2010年には988エクサバイトに拡大すると予想しているが、アコヒド氏は「IT産業はデータ盗難への準備ができていない」と指摘。「セキュリティ対策製品は新たな脅威にゆっくり追いついている状況だ」。最後にアコヒド氏は、データを価値ある資産ととらえ、データの機密性とセキュリティを中核業務に据えるべきと聴衆に呼びかけた。

関連情報 ■URL CSI SX 2008 http://www.csisx.com/

( 増田 覚 )

- ページの先頭へ-

|