|

記事検索 |

|

|

||||||||||||||||||||||

|

||||||||||||||||||||||

|

第4回:「住基ネット侵入実験」をめぐる総務省と長野県の知られざる暗闘

TEXT:佐々木 俊尚 |

||||||||||||||||||||||

|

インターネットが社会の基盤インフラとなりつつある一方、アナログ社会にはなかった新たな危険や落とし穴も増え続けている。この連載では、IT化が進む中で起こるさまざまな事件を、元全国紙記者が独自の取材によりお伝えします。(編集部)

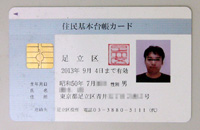

■住基ネットの仕組み

昨年9月から11月にかけ、長野県と総務省の手によって相次いで侵入実験が行なわれ、「侵入可能だ」「いや、安全だった」と両者の間で見解がまっぷたつに分かれている住基ネット(住民基本台帳ネットワークシステム)。いったい何がどうなっているのだろうか。その経緯を追ってみると、長野県と総務省が大手マスメディアを巻き込み、スパイ合戦まがいの暗闘を繰り広げていた実態が浮かび上がってきた。 住基ネットの仕組みを、簡単におさらいしておこう。市町村が管理している住民基本台帳のデータベースサーバーは、各市町村に置かれているコミュニケーションサーバー(CS)によって都道府県につながり、さらに総務省の外郭団体である地方自治情報センター(LASDEC)が運用している中央サーバーにつながっている。住民基本台帳データベースに保存されている個人情報のうち、名前と生年月日、性別、住所の基本4情報に住基コードをあわせた住民データは中央サーバーにも転送され、全国の自治体の住基ネットから照会できる仕組みになっている。 ■総務省と長野県、マスコミを巻き込んだ戦いのはじまり 住基ネットとひとことで言っても、そのネットワークはファイアウォールによっていくつかのセグメントに分けられる。(1)各市町村の庁内LANとそれにつながる住民基本台帳サーバー、(2)庁内LANと市町村管理のファイアウォールで分離されているCSのセグメント、(3)CSとLASDEC管理のファイアウォールで分離されている中央サーバーのセグメント――大まかに言えば、3つのセグメントがあると言っていいだろう。 長野県の田中康夫知事は住基ネットについて、「個人情報が漏洩する危険があり、安全ではない」と言い続けてきた。旗振り役の総務省が「最高レベルのセキュリティを保っており、十分に安全」と主張してきたのとは、真っ向から対立してきた。長野県はこの水掛け論に終止符を打つべく、独自の侵入実験に乗り出したわけだ。この段階で、早くも総務省との間で激しい火花が飛んでいる。同省側が「もし実験と称して住基ネットに侵入したら、不正アクセス禁止法違反で刑事告発する」と恫喝したのだ。しかし最終的には、当時の片山虎之助総務相の判断で、長野県の実験は容認されることになった。 そして第一次実験は、昨年9月に行なわれた。しかし実験のスタートはアナウンスされたのにも関わらず、その結果は公表されない。実験結果の発表を固唾をのんで見守っていたマスメディア各社の間にも、焦燥感が募る。じりじりとした状態のさなか、共同通信が最初の一発をぶっ放した。 「住基ネットに侵入成功 LAN接続に危険性 長野県の3町村で実験 他の自治体にも不安」 こんな見出しで10月1日に加盟各社に配信された記事は、「長野県の実験の結果、自治体の住基ネットにインターネットを経由して侵入可能なことがわかった」「外部からインターネットを通じて庁内LANに侵入し、庁内LANから住基ネットのサーバーに侵入する実験を実施した」と書かれていた。 これを後追いしたのが、毎日新聞だ。毎日は翌日の2日夕刊で「『住基ネット侵入可能』 個人情報改変も」と題した記事を一面トップで打ち、「インターネットを通じ、外部から市町村の住基ネットに侵入できることがわかった」と共同報を追認する記事を掲載した。 しかし朝日、読売はこの段階では後追いはしていない。朝日は3日の朝刊で「住基ネットの実験終了」と社会面で小さな記事を掲載するのにとどめ、記事中で「2日には『住基ネットへの侵入は可能』と一部で報道され」と人ごとのように書いた。また読売も同じく3日の朝刊で「侵入実験が終了していたことが2日、わかった」と実験結果についてはまったく触れなかった。 このあたりから、各紙の“色”が鮮明になっていくのと同時に、長野県と総務省の間でひそかな暗闘が繰り広げられるようになっていく。それはごく簡単に言い切ってしまえば、「総務省・朝日・読売」vs「長野県・共同・毎日」という構図である。 ■長野のジレンマとスクープ合戦の内幕 しかし共同と毎日の記事は、実は誤報だった。長野の第一次実験では、インターネット経由での侵入は失敗に終わっていたのである。この実験で試みられたのは、次の3つの攻撃だった。(1)インターネット経由での市町村庁内LANへの侵入、(2)庁内LANから住民基本台帳サーバーへの侵入、(3)庁内LANとCSを隔てるファイアウォールの突破。このうち成功したのは(2)だけで、(1)は失敗。(3)は成功はしなかったものの、「実験によって、通過の方法は判明した」(長野県本人確認情報保護審議会)と後に説明された。 第一次実験終了後に長野県が報道発表を行なわず、各社のスクープ合戦とその結果生じてしまった誤報を看過していた理由は、実はこのあたりにあったようだ。取材に当たった記者が解説する。 「成功したのは住民基本台帳サーバーへの侵入だけで、このサーバー自体は住基ネットがスタートする以前から各市町村で運用されているもの。この侵入成功だけをもって『住基ネットは危険だ』とはとても言えず、そのまま発表したのでは長野県に不利になるのは明らかでした」 しかし実験結果は、いずれは公表しなければならない。しかしこの結果だけでは、公表はしたくない――ジレンマに悩んだ長野県がとった選択は、第二次実験としてCSへの攻撃を行なう、というものだったというのだ。 前出の記者が言う。「CSは住基ネットの一部であり、ここへの侵入に成功すれば『住基ネットは危険』という、かねてからの主張を全面的に展開することができます。結果発表は、その実験が終わってからでもいい、というのが長野県首脳部の判断だったようです」 ■キャリア官僚に対する異例の人事と総務省による侵入実験 長野の第一次実験は、ごく秘密裏に行なわれた。その具体的内容を知っていたのは田中知事と直接の担当者、それに長野県本人確認情報保護審議会のメンバーと実験に携わったセキュリティコンサルタントの計4~5人程度だったとされている。実際、第一次実験直後の10月8日に開かれた県議会の総務委員会で、当時の市町村課長は「実験委託料の資料は、7日夜に初めて受け取った」と答弁し、情報の蚊帳の外に置かれていたことを明らかにしている。この市町村課長氏は当初、住基ネットの責任者を務めていた人物で、この秘密主義は自治体の組織体制としては異常と言ってもいいほどだ。 しかも驚くべきは、その後の市町村課長氏の処遇である。彼はなんと、11月21日付で役職を外されて総務部付に異動させられ、さらに県最北部にある人口2,500人あまりの栄村に派遣させられてしまったのである。なぜか。長野県職員が打ち明ける。 「彼は総務省から出向してきたバリバリの中央キャリア官僚で、住基ネット実験では総務省に情報をリークするのではないかと県首脳から疑われていた。11月末に第二次実験に取りかかる前に、情報漏洩の心配をなくそうと県庁から追いやられたのではないかと見られています」 そう、CSを標的とした長野県の第二次実験は、11月25日から行なわれたのである。確かに、11月21日という人事異動はあまりにタイミングが良すぎると言えるだろう。そもそも中央のキャリア官僚を県庁が村に派遣する異動というのは、前代未聞である。しかし彼が総務省に本当に情報を流していたかといえば、関係者の多くは懐疑的だ。別の県職員は言う。 「総務省は、市町村に張り巡らされた情報ネットワークを通じて長野県の情報を入手しているようです。県の第一次実験も第二次実験も、いち早くその結果を詳しく知っていました」 おまけに総務省は、長野県がリードするこの状況を座視していたわけでもなかった。10月10~12日に独自の侵入実験を行ない、その結果を朝日と読売にリークしたのだ。10月17日付の読売新聞は「住基ネットは『安全』 地方自治情報センター、侵入実験で検証」という見出しで、「システムの安全性に問題がなかった」と報じた。記事には「侵入実験は今年8月の住基ネット本格稼働後初めて」ともあり、長野県の実験などまったく存在しなかったような書きぶりだ。朝日もまったく同じ日に「『住基ネット侵入できず』 総務省、米社に委託し実験」という記事を掲載し、「総務省は侵入実験の必要はないという立場だったが、長野県が実験するなど安全性への疑問が消えず、同省住基ネット調査委で『侵入実験は世界最高の水準の人間が継続的に行なうべきだ』という意見が強まって方針を変えた」と書いた。 実験は総務省の外郭団体であるLASDECが、米国の監査会社クロウ・シェゼックに依頼して品川区役所で行なった。攻撃したのは、(1)庁内LANからCSへの侵入、(2)庁内LANから市町村ファイアウォールの突破、(3)LASDEC管理のファイアウォールの突破、の3点である。いずれも成功しなかったが、この結果は長野県の第一次実験の結果とは矛盾しない。 ■長野県、起死回生を狙う第二次実験を実施 いよいよ長野県の旗色が悪くなってきたと思われたそのとき、長野県はついに第二次実験をスタートさせた。 11月下旬、CSとCSを操作する端末の2台のマシンへの攻撃を開始したのだ。この実験では、ファイアウォールは回避されている。CSのセグメントに直接攻撃用のマシンを接続して侵入を試みたのだ。そして25日、長野県に委託されたセキュリティ専門家は、CSとCS端末の管理者権限奪取に成功する。関係者によると、Windows 2000 Serverのバッファオーバーフローの脆弱性を利用したという。実験のイニシャティブをとった長野県本人確認情報保護審議会は「CSを自由に扱い、個人情報を改ざんできる状態にすることができた」と後に説明した。しかもCSの管理者権限が奪われても、LASDEC側はまったく気づかなかった。侵入後3日目になり、しびれを切らした長野県側がCSからLASDEC中央サーバーへとつながるファイアウォールからイーサネットケーブルを抜いてみると、ようやくアラームが鳴り響き、LASDEC側から「何が起きたのか」と問い合わせがあったという。 裏をかかれた結果となり、総務省は怒った。ファイアウォールのアラームが反応したことをとらえて「住基ネット管理者であるLASDECの同意を得ておらず、不正アクセス防止法違反の疑いがある」と刑事告発しかねない勢いで批判。さらに長野県がLASDEC管理のファイアウォール突破を行なわなかったことをとらえ、麻生太郎総務相が記者会見で「肝心のLASDECファイアウオールが突破されていないじゃないか。住基ネットは安全だ」などと突き放した。CSの侵入が成功したことについても、総務省側は「住基ネットのアプリケーションは、操作者用のICカードによる認証がなければ操作できない。仮にCSやCS端末を自由に操作できたとしても、アプリケーションを使って住基ネットの個人情報を盗み見するのは不可能だ」と反論した。 しかしここまでの第一戦では、長野県に軍配が上がったと言えるだろう。とにかく、CSへの侵入を成功させたことで、住基ネットの脆弱性の一端を浮き彫りにした功績は大きい。同県は現在、総務省に対して共同実験を呼びかけるなど余裕の構えも見せている。総務省側が今後、どう巻き返すのかが注目されるところである。 (2004/1/21)

- ページの先頭へ-

|

||||||||||||||||||||||