|

記事検索 |

イベントレポート |

|

|

||||||||||||||||||

|

JPCERT小宮山氏「フィッシングは国内ユーザーも狙われる時代に」 |

||||||||||||||||||

|

|

||||||||||||||||||

|

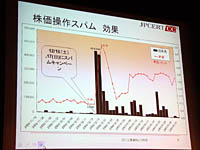

財団法人インターネット協会は28日、「第4回迷惑メール対策カンファレンス」を開催した。冒頭のセッションでは、JPCERTコーディネーションセンター(JPCERT/CC)の小宮山功一朗氏が、国内外の迷惑メールやフィッシングの傾向を説明。株価操作スパムや、国内金融機関を装ったフィッシングサイトの事例などを紹介した。 ● 海外では株価操作を狙う迷惑メールが流行

さらに最近では、不特定多数ではなく特定の組織を狙う迷惑メールが増えていると指摘。この攻撃の特徴としては、「小泉首相靖国参拝」や「不祥事への対応について」などの件名でメールを送りつけ、本文中にはマルウェアを配信するWebサイトへのURLを記載したり、マルウェアそのものを添付することが挙げられる。 JPCERT/CCが2007年3月に国内の企業・組織を対象にアンケートを実施したところ、全体の6.5%が「関係者を装ってマルウェアを送付」されたと回答、さらに2.6%は「関係者を装ったフィッシング」の被害を受けた経験があると答えている。

● 国内金融機関装うフィッシング、日本のユーザーも狙われる時代に

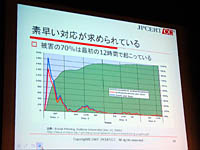

また、あるサービス事業者の利用者など特定の標的を狙い、その事業者を装ってフィッシングメールを送る「スピア・フィッシング」攻撃も脅威になりつつあるという。2005年12月にインディアナ大学が実施した調査では、一方の学生には通常のフィッシングメール、もう一方の学生にSNS「myspace.com」を装ったフィッシングメールを送信したところ、後者の攻撃成功率は前者の4倍に上ったという。 ● フィッシング被害の7割は最初の12時間、事前対策の必要性訴える

OP25Bや送信ドメイン認証を導入するメリットについては、迷惑メールやフィッシングメールがユーザーに届く前にメールサーバー上で排除できると説明。ボットについては、迷惑メールやフィッシングメールの発生源になっているが、JPCERT/CCではボット対策を推進するためのプロジェクト「サイバークリーンセンター」に協力しているとした。電子署名に関しては、三井住友銀行が同行名義のメールにS/MIME形式の電子署名を利用していることを紹介。「電子署名が付いていないメールは削除して欲しいというアナウンスをしているが、エンドユーザーには非常にわかりやすい。こうした動きが普及していけばいい」。 最後に小宮山氏は対策のまとめとして、「昔からありふれた台詞だが『怪しいメールは開かない』をもう一度徹底すべき。というのも、ゼロデイの脆弱性を悪用したり、知人を装うフィッシングメールは増えているから。これらの攻撃はウイルス対策ソフトやMicrosoft Updateを最新にしていても防げない」として、技術的な対策に加え、地道な啓発活動の必要性も変わらないと訴えた。 関連情報 ■URL 第4回迷惑メール対策カンファレンス http://www.iajapan.org/anti_spam/event/2007/conf0528/index.html ■関連記事 ・ 迷惑メールの3割以上は画像スパム、ソフォスのセキュリティ脅威報告(2007/05/11) ・ 「DCキャッシュワン」の未承諾広告メールを騙るフィッシング(2007/03/27)

( 増田 覚 )

- ページの先頭へ-

|