|

記事検索 |

バックナンバー |

【 2008/10/08 】 |

||

| ||

【 2008/09/24 】 |

||

| ||

【 2008/09/17 】 |

||

| ||

【 2008/09/03 】 |

||

| ||

【 2008/08/27 】 |

||

| ||

【 2008/07/30 】 |

||

| ||

【 2008/07/23 】 |

||

| ||

【 2008/07/16 】 |

||

| ||

【 2008/07/09 】 |

||

| ||

【 2008/07/02 】 |

||

| ||

【 2008/06/25 】 |

||

| ||

【 2008/06/18 】 |

||

|

|

|

||||||||||||||

| あなたの身近なセキュリティ | ||||||||||||||

|

第13回:メール編(2)「郵便受け」の安全性を考える |

||||||||||||||

|

|

||||||||||||||

|

● 郵便受けはユーザー認証で保護する 前回は、メールのやりとりでは「ポストと郵便受け」を使うという話をしたが、今回は「郵便受け」の安全性というところに焦点を当てる。おさらいになるが、ここで言う「ポスト」はメールを送信するため、「郵便受け」はメールを受け取るために使うものだ。今回紹介する「郵便受け」は、主にISPの接続サービスで提供されている。メールを受信するための手法の1つが、長らく使われている「POP3」(以下単にPOPと書く)というプロトコルだ。届けられたメールは、ユーザーごとにサーバーに蓄積されているが、これをユーザーマシンに送るのがPOPの主な役割ということになる。イメージとしては、集合住宅の1Fにある自分用の郵便受けから、届けられたメールを自室に運ぶようなものだ。 現実の郵便受けを想像してみよう。一軒家の郵便受けならともかく、どんな安アパートでも集合タイプの郵便受けならば、鍵をつける穴があるはずだ。また、もうちょっとよいところならダイヤル式の鍵が付いており、あらかじめ大家や不動産屋から開け方を教えてもらえるはずだ。これと部屋番号を頼りに「自分のメールを安全に取り出す」。 POPの場合では、ユーザーIDとパスワードでユーザー認証を行ない、これが合致しないとアクセスできない。今回は、パスワード強度が弱いとかいう話は割愛するが、POPにも集合住宅の郵便受け同様、安全にメールアクセスを行なうための手法は、当然ながら付いている。 ● POPはログイン手段を暗号化しないため、IDとパスワードを取得される恐れも ここでまた現実社会の話に戻そう。夕方頃に郵便受けに行って手紙を取ろうとしたら、なんとなくイタズラしそうな不審者がダイヤル錠の開け方を見ているとしよう。この場合、あなたはそのまま鍵をあけて郵便物を取るだろうか? 追い出したり、あとでいなくなったころを見計らって取りに行く、(もしも現実にイタズラされたなら)鍵を変える、などの「対策」をするのが常識的な対応だろう。同じことがインターネット上でも考えられる。大手ISPの場合、自前のネットワーク網を持っており、メールサーバーへのアクセスが覗かれる可能性は薄い(裁判所の許可の元、監視されているとかいう極端なケースは除く)。このため、大手ISPと契約し、そのISPのメールサーバーを使うならば、POPを使って問題が発生するケースは想定しにくい。 ところが、他のISP(やメール専業サービス)のメールサーバーを使うことを考えてみよう。この場合、あなたが接続しているISP網から、メールサーバーの間にはインターネットを介した接続となる。このため、POP接続の暗号化されていないIDとパスワードがそのままインターネット上を流れてしまい、「もしかしたら」誰かがそれを取得し、あなたになりすましてメールアクセスを行なう可能性が出てくる。しかも困ったことに、「見られているかどうかあなたにはわからない」のだ。どうすればよいだろうか? ● インターネット越しならAPOPを使いたい

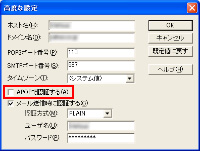

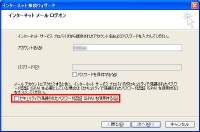

もうひとつは、接続ひいては転送をセキュアにするという方法だ。接続に関しては、ISPが「APOP」というプロトコルをサポートしている場合、メーラーの設定を「APOPで接続する」にすればよい。APOPは、「チャレンジ&レスポンス」という方式を使用し、ユーザーパスワードを送らずにユーザー認証を行なう。このため、接続をモニターされていても、メールボックスを第三者が開けることができないのだ。 複数のISPのメールを併用している場合は、メールを読むためにISPの接続を変えることは普通しないので、インターネット越しにメールを扱うことになる。また、旅行先でメールを確認する場合も同様だ。このような場合、APOPに対応していれば、後日誰かがメールボックスを開けるような危険性を減らすことができる、というわけだ。たいていのメーラーはAPOPに対応している。 ● POPもAPOPもメール本文は暗号化されない なお、POPもAPOPもメールの本文は暗号化されていない平文で流れる。よく「SSLに対応していないWebページやメールでクレジットカード番号を送信してはいけません」と言われるのは、誰が覗いているかわからないインターネット上では、第三者にクレジットカード番号を傍受される恐れがあるからだ。本文も暗号化する「pop3s」(pop3 over SSL/TSLとも言う)をサポートしているメールサーバーとメーラーならばさらに安全といえるが、サーバーの負担も大きく、pop3sをサポートしているISPはあまり多くない。 まとめると「契約しているISP以外に接続してメールを見る」機会があるなら、POPではなくAPOPを使うのがよく、そのための設定はISPがサポートしているかあらかじめ確認するか、確認せずにメーラーのAPOP設定チェックボックスを入れるとよいだろう(対応していなければエラーメッセージが出るのですぐにわかる)。 ちなみに筆者がライター用として使用しているメインのアドレスと、下記の筆者のプロフィール欄に出ているYahoo!メールは、APOPには対応していない。前者は「古いISPだから機材更新していないのかなぁ」、後者は「基本がWebメールだからなぁ」という思う一方、APOP対応して欲しいと感じた。 次回は、メールを送るために使う「ポスト」にまつわる話を扱うが、この話は長くなるので数回に分けて扱う予定だ。 ● 先週の気になったパッチ情報(4/14~4/20) ◆「Firefox 2.0.0.14」公開、クラッシュ問題を修正http://internet.watch.impress.co.jp/cda/news/2008/04/17/19258.html FireFoxのパッチは自動的に通知されるし、ボタン一発でダウンロードなので非常に楽だ。おそらくこの記事を見る前にパッチを適用してい……ますよね? ● 先週の気になったニュース(4/14~4/20) ◆個人を特定しやすい情報はブログよりSNSでの公開が多い、gooリサーチhttp://internet.watch.impress.co.jp/cda/news/2008/04/14/19212.html 下のシマンテックのセキュリティレポートによると、SNSのアカウント取得をいわゆる「コメントスパム」に使うようだ。誰が書いたかわからないブログのコメントよりもSNSでのコメントのほうが信頼感がある、とのこと。 ◆内閣府、国政モニターのメールアドレス122人分が誤送信により流出 http://internet.watch.impress.co.jp/cda/news/2008/04/14/19201.html この手のは手作業禁止にしないとうっかりミスは必ず出るはず。モニター募集で10%近くのメールアドレスが間違って入力されているという数字も気になる。 ◆セキュリティ対策を回避する攻撃が増加、ラックの侵入傾向分析レポート http://internet.watch.impress.co.jp/cda/news/2008/04/15/19227.html 効果がなかったり捕まるようなヘマはしないように攻撃するのは当たり前という気がする。その意味では攻撃手法の解説をするのはダメというのもわからなくはない。 ◆日本の政府機関を装ったウイルスメールが出回る、Symantecが報告 http://internet.watch.impress.co.jp/cda/news/2008/04/15/19228.html ◆IPAを騙ったウイルスメールが出回る、PDFの脆弱性悪用ウイルスが添付 http://internet.watch.impress.co.jp/cda/news/2008/04/16/19255.html メールはなりすましが比較的容易だ。これを防ぐためには電子署名が一番だが、一般的にはまるで普及していない(筆者が定期的に受け取っているものとしてはJPCERT/CCのメーリングリスト程度)。あとはヘッダなどで見分けるしかないが、これもやや難しい。 ◆法人向けP2Pネットワーク監視ASP「P2P FINDER」、Limewire/Cabosに対応 http://internet.watch.impress.co.jp/cda/news/2008/04/16/19240.html この手のはどうしてももぐらたたきになる。業務マシンには業務ソフトしか入れない、業務以外では使用しないというルール作りの方が妥当だが、ルール破りが多いのも事実。実効性のあるルール作りという話になる。 ◆ファイル共有ソフトで入手した海賊版を販売、札幌市の男子高校生送検 http://internet.watch.impress.co.jp/cda/news/2008/04/16/19243.html 「無から有を生み出す現代の錬金術」にはならなかった模様。ソフトウェアに限らず、P2Pなどで入手したものを販売という例はそれなりにあるが、買う方も売る方も捜査される可能性は少なからずある。 ◆Sophosがスパム送信国ワースト12を公表、トルコが急増して3位に http://internet.watch.impress.co.jp/cda/news/2008/04/17/19275.html (下のシマンテックと差があるが)ランキングに関してはベンダーのセンサーネットワークの違いから数字が変わるので、参考程度に見た方がよいだろう。 ◆正規サイト改竄が多発、9割以上は脆弱性放置~シマンテック調査 http://internet.watch.impress.co.jp/cda/news/2008/04/17/19265.html ホワイトリスト方式の問題は極言するとセキュリティベンダーが認めたプログラムしか動かせない点にあるが、とりあえず信頼ある電子書名がなされていればよいというレベルからスタートするようだ。しかし、サンデープログラマーが電子署名を取得するのは手間もかかるし費用もかかる。この辺をどうするかが気になる(参考リンク:「Crystal Dew R&D Labs」 http://crystaldew.info/?s=certificates )。 ◆サウンドハウス、個人情報流出の補償でポイント1,000円分付与 http://internet.watch.impress.co.jp/cda/news/2008/04/18/19281.html 先週のクリエイティブラボと比較すると非常に詳細なレポートを出しており、大変評価できる。一方、安全性認証マークの意義などエンドユーザーの観点で「このサイトなら安全」という目安がわかりにくい。この辺を業界がなんとかしなければいけないのではないだろうか? 2008/04/23 11:16

- ページの先頭へ-

|