|

記事検索 |

イベントレポート |

|

|

||||||||||||||

|

ウイルス対策コンファレンス「Virus Conference For Enterprise」開催 |

||||||||||||||

|

~パッチ管理ツールを利用しなければもう間に合わない(川井氏)

|

||||||||||||||

|

IDGジャパンは22日、ウイルス対策専門のコンファレンス「Virus Conference For Enterprise」を東京青山ダイヤモンドホールで開催した。 展示会場では、さまざまなセキュリティベンダーが参加しているほか、基調講演なども実施されている。今回は、社団法人日本情報システム・ユーザー協会(JUAS)公認情報システムコンサルタントの川井雅之氏が「ウイルス対策、アタック対策を考える。-理解なくして効果的対策なし!-」と題した講演を行なった。 ● PC上では、ユーザーが知らないプログラムが多数動いてることを認識すべき

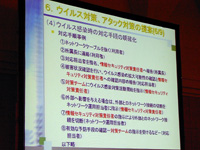

また、httpやsmtpなどの通信プロトコルによる通信プログラムの仕組みを解説。通信プログラムのデータ処理手順を紹介し、処理手順のなかのどの部分が攻撃者に狙われるのか認識する必要があると語った。 コンピュータセキュリティにおける脆弱性については、「ソフトウェアのセキュリティ上の問題」「プログラムパラメータの取り扱い方法の変更に伴う問題」「プログラム作成方法の問題点の周知」の3点を要因として挙げた。 ● 今後も脆弱性は絶対になくならない 脆弱性の原因のなかでも、特に多いソフトウェアのセキュリティ上の問題として、バッファオーバーフローの脆弱性を川井氏は挙げ、その原理を説明した。バッファオーバーフローは、データの読み込みを行なうロジックにおいて、データの長さチェックを行なっていないために、必要以上のデータを読み込んでしまうというもの。これが原因となり、任意のコードやウイルスが実行される可能性がある。次に多い脆弱性として、スクリプトコード処理における脆弱性を解説した。スクリプトコード処理とは、Webサイト上におけるCGIスクリプトなど、コンピュータへの実行命令文字で与えるものを指す。この脆弱性を悪用することによって、クロスサイトスクリプティングの問題などが発生し、cookieなどが漏洩する可能性がある。 これらを踏まえた上で、同氏は「このような脆弱性は、今後も絶対になくならない」と指摘。マイクロソフト社の脆弱性情報は、2002年をピークに減っているように見えるが、実際には1つの脆弱性情報のなかに複数の脆弱性情報が含まれているだけだと説明した。例えば、「MS04-011」では14個の脆弱性を含んでいたという。 また、昨今ドイツなどで逮捕されたウイルス「Sasser」作成者が18歳の少年だったことなどから、「このような未成年に加え、スクリプトキディと言われるように、好奇心だけで知識が無くてもウイルスが作成できる時代になっている。今後も低年齢化は進んでいくだろう」と推測し、今後も脆弱性やウイルスの脅威はなくならないと強調した。 ● 6つの基本的対策を提案 これらの脅威から守るために、同氏は基本的な「ウイルス、攻撃対策として6点の実施項目」を挙げた。これは、「コンピュータ利用の脆弱性の排除」「不要な通信の拒否」「ウイルス感染を検知・駆除するツールの利用」「ウイルス感染時の対応手順の明確化」「対策班の編成と権限の委譲」「タイミングよく対策を間に合わせる」の6点だ。具体的には、まず1点目の「コンピュータ利用の脆弱性の排除」が「基本中の基本」だと説明。Windowsに限らず、LinuxやUNIXにおいても定期的に更新することが最重要だと繰り返し強調した。2点目の「不要な通信の拒否」では、ゲートウェイにおける全社レベルの通信拒否と、パーソナルファイアウォールの導入によるクライアントレベルでの通信拒否の2重構造が重要だとし、社内では基本的にクライアント-サーバー間の通信だけ許可し、クライアント同士の通信を拒否すれば、社内におけるウイルス感染拡大も防げると語った。 3点目の「ウイルス感染を検知・駆除するツールの利用」では、Sasserのようにパッチリリース直後に発生するウイルスも登場したことから、必ず導入しなけれならないという。4点目と5点目では、社内にウイルス感染や攻撃時などインシデント発生時に対応する専門部隊を編成し、万が一インシデントが発生した場合には「グループ単位でのネットワークの隔離」や「LANからの隔絶」など、必要な権限を与えるべきであると指摘している。 また、最後の「タイミングよく対策を間に合わせる」では、Sasser発生時のように「もはや、検証してからパッチをあてていたのでは、あらゆる意味で間に合わない」と指摘。深刻度が“緊急”と評価されている場合などは、パッチを強制的に適用するソフトウェアの導入などにより、ある程度自動的にパッチを適用させるシステム導入の必要性を訴えて講演を締めくくった。

関連情報 ■URL Virus Conference for Enterprise http://www.idg.co.jp/expo/vc/

( 大津 心 )

- ページの先頭へ-

|