|

記事検索 |

イベントレポート |

|

|

||||||||||||||

|

「情報漏洩を隠した方が被害は少ない!?」カーネギーメロン大学武田教授 |

||||||||||||||

|

|

||||||||||||||

|

東京ビッグサイトで開催された「Security Solution 2006」で、カーネギーメロン大学日本校の武田圭史教授が講演し、情報セキュリティの「見える化」をテーマに、情報漏洩事故に対する技術的対策などを解説した。「見える化」とは、企業活動の状況や問題点を可視化するという意味で、企業の組織管理で話題のキーワードだ。 ● 情報セキュリティの「見える化」で、漠然とした脅威を具現化

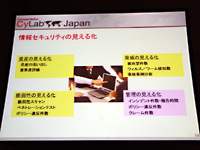

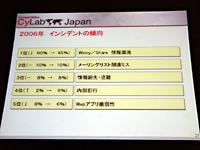

武田教授によれば、情報セキュリティの「見える化」とは、「資産」「脅威」「脆弱性」を把握し、漠然としたセキュリティ対策を具体化することだという。資産の「見える化」とは、企業の情報資産を洗い出した上で重要度を評価すること。脆弱性の「見える化」は、企業の情報システムをスキャンしたり、実際に攻撃して侵入を試みることで、情報システムの欠陥を把握することだ。また、脅威の「見える化」とは、企業が受けた攻撃やウイルス・ワームの検知数、企業で発生した事故事例を分析することを指す。 なお、2006年に発生した情報セキュリティ事故の割合によれば、「Winny」や「Share」などのP2Pファイル共有ソフトによる情報漏洩が45%で最も多い。以下は、メーリングリストの配信ミスが10%、情報紛失・盗難が8%、職員が情報を持ち出す内部犯行が6%などと続く。

● 漏洩直後にプレスリリースを出すのは、被害の拡大につながる 情報漏洩を防ぐためには、「Winnyの見える化」が必要と語り、Winnyを介して漏洩したファイルがネットワーク上に存在する期間について説明。「Winnyでは、人気のファイルほど多くのユーザーに共有されるため、ネットワーク上に残りやすい性質がある」と述べた。これを踏まえて武田教授は、「情報漏洩を隠した方が、事実を発表した場合よりも漏洩ファイルがネットワーク上に残らない」という独自の調査結果を発表。「引き続き検証が必要」と前置きした上で、「少なくとも、漏洩した直後にプレスリリースを出すことは、被害の拡大につながる可能性がある」と話した。また、情報漏洩が一般に認識される前に、漏洩したファイルと同じ名前を持つダミーファイルをWinnyネットワーク上に放流することで、本物のファイルが発見されにくくなり被害を軽減できると解説した。 なお、情報漏洩事故は、企業で対策が進んだことなどにより、徐々に減少傾向にあるという。今後は、マイクロソフトの次期OSである「Windows Vista」に関する脅威や、不特定多数ではなく特定の企業や団体を狙う脅威が増えると予測する。さらに、「SEO対策を悪用して、Googleで企業名を検索しても、検索結果のトップにその企業名が表示されないようにする“Google爆撃”や、攻撃対象となる人をSNSで発見して交友関係を調べ、関係者に悪質な情報を流す攻撃なども出てくるだろう」と語った。 関連情報 ■URL カーネギーメロン大学日本校 http://www.cmuj.jp/index_jp.html ■関連記事 ・ Winny漏洩には「仁義なきキンタマ」含むファイル名でのポイゾニングが有効(2006/05/15)

( 増田 覚 )

- ページの先頭へ-

|