|

記事検索 |

イベントレポート |

|

|

||||||||||||||||||||||||

|

個人情報漏洩事故の調査結果、件数は増加するも被害者数は減少~JNSA |

||||||||||||||||||||||||

|

|

||||||||||||||||||||||||

カンファレンスの最初のセッションでは、JNSAセキュリティ被害調査WGリーダーの山田英史氏による発表「インシデント調査に見る脅威の実態~人間世界の変わらぬ脅威がインターネット上で起こっている~」が行なわれた。この発表は、JNSAセキュリティ被害調査WGによる、2005年度の調査結果の報告である。報告書は、JNSAのサイトでも公開している。 ● 漏洩事故の原因は「盗難」「紛失」が大半、内部犯行の件数は少ないが被害は甚大

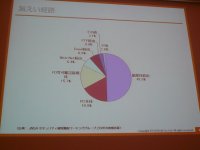

2005年度にメディアで報道された情報漏洩の件数は1,032件で、2004年度の366件から約3倍の増加を見せている。一方、個人情報漏洩の被害者数は881万4,568人と、2004年度の1,043万5,061人より若干減少している。そのため、情報漏洩1件あたりの平均被害者数は2004年度の31,057人から8,922人に大きく減少した。これは、被害者が数名の事案でも漏洩させた事業者が自ら積極的に公表し、メディアが報道するケースが増えたためと考えられる。 次に漏洩の原因としては、調査を開始した2002年度から一貫して変わらず、盗難(25.8%)と紛失・置忘れ(42.1%)が圧倒的大多数を占め、続いて誤操作(12.4%)、管理ミス(5.1%)となっている。一般的に情報漏洩の原因として「内部犯罪・内部不正行為」が多いと思われがちだが、実際には全体の1.4%に過ぎない。したがって情報漏洩の発生頻度から考えると、情報漏洩防止対策としては盗難および紛失を防ぐための物理的対策が重要であることがわかる。また漏洩経路としては、紙媒体経由によるものが49.9%とほぼ半数を占め、PC本体(16.8%)、FD等可搬記録媒体(15.7%)と続いていることからも、物理的対策が充分ではないことがわかる。 さらに漏洩原因別の被害者数で見ると、紛失・置忘れ(67.0%)と盗難(13.4%)が多いのは当然であるが、注目すべきは「内部犯罪・内部不正行為」が10.2%と3番目に位置していることである。つまり、「内部犯罪・内部不正行為」は、発生頻度としては1.4%と非常に少ないが、発生した場合の被害が極めて大きいということを示している。 この調査結果を踏まえた情報漏洩対策としては、まず「発生」を防ぐためには盗難・紛失対策が必要である。具体的には、「電車の網棚にカバンを置かない」「カバンを放置したまま車から離れない」「飲食店ではカバンは身近に置く」「携行するデータは暗号化する (PC 内データ、USB メモリ)」「不要な情報は持ち歩かない」といった点が挙げられる。 また、甚大な被害を招く「内部犯罪・内部不正行為」を防ぐためには「ルールの強化」「教育」「アクセス制限」などが挙げられる。具体的には、アクセス許可の範囲を明確に定義し、何が正しい手順なのかをデータに触れる人に対し伝える。さらに「秘密保持契約」「監視(ログ、監視カメラ)」なども抑止として有効であろう。

● 過剰な対策は法の趣旨に反する。Winnyによる漏洩は基本的な対策で防げる

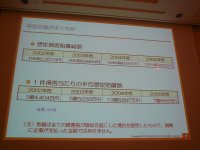

例えば、最近では個人情報保護を理由に、病院の待合室では名前を呼び出すことはせず、あらかじめ受付で付与された番号を掲示板に掲示することで代替している。しかし、そのために患者は待合室で常に掲示板に注意していなくてはならず、小さな字で掲示するため高齢者には不便といった負担を利用者に強いている。つまり、ユーザー側の期待するサービスレベルとは大きなギャップのある「対策」を、個人情報保護法から自組織を守るために行なっているに過ぎず、これは本来の法律の趣旨に反しているとした。 続けて山田氏は、2006年度については調査中であるとしながらも、上半期についてはWinnyに起因するものが20%を占めているとの概要を報告した。一見、Winnyの被害が特別に深刻なように思えるが、Winnyによる漏洩はそもそもWinnyがインストールされた私物PCを会社に持ち込んだり、会社のPCに勝手にWinnyをインストールしたりした結果、Antinny等のウイルスに感染したことから発生する。したがって、まずはウイルス対策を充分に行なう、会社のPCに未許可のソフトウェアをインストールしない、私物のPCを社内に持ち込まない、情報を持ち出さない、または持ち出す場合は手続きおよび管理を徹底する、といった基本的な対策で防げるものであると強調した。 また、JNSAでは弁護士などとも相談し、独自に「想定損害賠償額算定式」を作成した。これまでの事例などを参考に、精神的苦痛レベルや経済的損失レベルを定義し、全ての被害者が訴訟を起こしたという想定で算出したものだ。これによると、漏洩事件1件当たりの平均想定賠償額は、2004年度の13億8,897万円に対し、2005年度は7億868万円となっている。なお、過去の事例では、全被害者のうち実際に訴訟を起こすのは全被害者のうち0.02%とのことである。

● 「過去の情報」の漏洩を防ぐのは困難、漏洩発生後の対応が重要

そこで重要となってくるのが、情報漏洩というインシデントが発生した後の対応だ。ポイントは速やかに全社に周知できる連絡網を整備すること。次に分析した結果の公表の可否、また公開する場合の内容や公開方法などを検討することなどが挙げられる。特に公開する場合は、何が起こったのか、被害者は誰か、何が漏洩したのか、相談問い合わせ先はどこかといった情報は必ず盛り込む。また可能であれば、この漏洩によりどのような影響が考えられるか、例えば架空請求が来るかも知れないといったことも含めることが推奨される。まずはこれらの項目を速やかに公開した後、対策内容が確定したところで、原因や経緯、対策計画や救済措置などを改めて公開することが望ましい。 その上で山田氏は、公開の可否は慎重に検討すべきと述べた。例えば、Winnyに起因する情報漏洩の場合は、公表することでアクセスが集中し、被害を拡大させる恐れがあるため、監督省庁に報告するだけで公表はしないほうが望ましい場合もあるとした。 最後に山田氏は、2006年度の調査については情報漏洩以外のインシデントについても調査する方向で準備を進めていると述べ、報告を終えた。 関連情報 ■URL Internet Week 2006 http://internetweek.jp/ 日本ネットワークセキュリティ協会(JNSA) http://www.jnsa.org/

( 山賀正人 )

- ページの先頭へ-

|