|

記事検索 |

イベントレポート |

|

|

||||||||||||||||||

|

Intel講演「XMLとWeb 2.0の脅威」~AjaxやRSSフィードの悪用 |

||||||||||||||||||

|

|

||||||||||||||||||

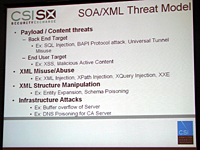

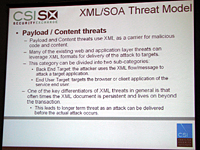

オーリン氏は冒頭、「SOAが主流になり、Web 2.0のサイトやアプリケーションが何百万人に使われている」と指摘。しかし、こうしたテクノロジーが進化すると同時に、新たな脅威も継続的に発展しているとして、SOAとXMLの「脅威モデル」を紹介した。 「SOA(Service Oriented Architecture)」とは、部品化されたサービスで大規模システムを設計する手法。これを実現する技術基盤としては、Webサービスなどが使われ、各サービスの連携にはXMLなどが用いられる。オーリン氏はXMLの脅威として、「ペイロードの脅威」を挙げる。 ペイロードの脅威とは、XMLで悪意のあるコードを運ぶこと。既存のWebやアプリケーションの脅威の多くは、標的を攻撃するためにXMLフォーマットを活用しているという。バックエンドを狙う場合はアプリケーションを標的にしてSQLインジェクションを引き起こしたり、エンドユーザーを狙う場合はブラウザを標的にしてクロスサイトスクリプティングや悪意のあるコンテンツを埋め込んだりするとした。 「XML言語は、開発者やアプリケーションのインフラにとって効果は高いが、それは攻撃者が悪用すれば効果が絶大ということになる。」

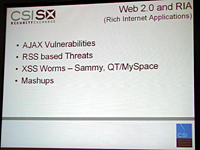

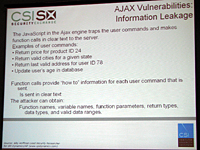

また、「Web 2.0とRIA(Rich Internet Applications)の脅威」としては、Ajaxに情報漏洩の恐れがあることを指摘。AjaxエンジンのJavaScriptが、ユーザーの入力したコマンドをクリアテキスト(暗号化されていないデータ)で送信することもあるとして、攻撃者によって結果関数や関数パラメータ、有効データ範囲などが入手される可能性があるとした。さらに、RSSフィードの悪用についても触れ、RSSフィードに悪意のあるコードが仕込まれる恐れもあると話した。 こうした新しい脅威に対策する方法としてオーリン氏は、「産業が協力して『脅威モデル』を整備し、顧客やパートナー企業、開発者に脅威を伝える必要がある。その上で、セキュリティ開発ライフサイクル(Security Development Lifecycle)で早期に脅威を解決しなければならず、セキュリティベンダーの製品やサービスとも協業する必要が出てくるだろう」と締めくくった。

関連情報 ■URL CSI SX 2008(英文) http://www.csisx.com/

( 増田 覚 )

- ページの先頭へ-

|