|

記事検索 |

特別企画 |

【 2009/06/11 】 |

||

| ||

【 2009/06/09 】 |

||

| ||

【 2009/06/08 】 |

||

| ||

【 2009/06/04 】 |

||

| ||

【 2009/06/02 】 |

||

| ||

【 2009/05/28 】 |

||

| ||

【 2009/05/26 】 |

||

| ||

【 2009/05/21 】 |

||

| ||

| ||

【 2009/05/15 】 |

||

| ||

【 2009/05/14 】 |

||

| ||

【 2009/04/16 】 |

||

|

|

|

||||||||||||||

|

米SymantecのVincent氏、セキュリティシステム監視サービス「SMSS」説明 |

||||||||||||||

|

~1日あたり4億件のアラートと1.2万件のアタックを監視

|

||||||||||||||

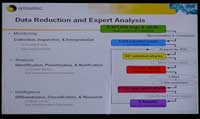

SMSSは企業セキュリティシステムをアウトソーシングで管理・監視するサービス。現在、世界6カ所に設置したSOCにおいて、数百社の顧客と4,000台を超えるデバイスを24時間365日体制で監視しているという。具体的には、ファイアウォール管理・監視サービス、IDS監視代行サービス、インターネット脆弱性検査サービス、ウイルス対策サービスなど6種類のサービスを提供している。 ● 70TBのハードディスクに数カ月分のログと全アタックデータを保存 SMSSでは、クライアントマシンにエージェントを入れることによって動作を監視し、ログデータから深刻度の分析などを行なう。各クライアントのログデータを集約的に管理・監視するのではなく、個別のDBに保存し、個別に監視する点が特徴だ。Vincent氏によると、アレクサンドリアのSOCでは、70TBのハードディスクに顧客企業数百社の3~6カ月分のログデータと、現在までに発生したすべてのアタックデータを保存しており、現在約半分の35TB分を消費しているという。 深刻度は4段階に区別されており、ユーザーに告知するだけの「Information」、警告する「Warning」、危険度の高い「Critical」、ユーザーに対して即時に電話連絡が必要な「Emergency」となっている。 ● SOCでは、1日あたり4億件のアラートと1.2~1.4万件のアタックを監視 実際にアレクサンドリアのSOCでは、1日あたり約4億件のアラートが発生しており、その中、攻撃のelement(構成要素)と判断されるのが25~60万件、さらにアタックとして認知されるのはおよそ1.2~1.4万件に上り、Blaster発生など大規模なインシデント発生時にはこの数値が2~2.5倍にもなるという。Vincent氏が示した“ある地方銀行”の場合、ファイアウォールとIDSをひとつずつ設置している状態では、1カ月間のアラート数は950万件、そのうち攻撃の可能性があるものが1,300件、さらに絞り込んでクライアント自身が興味を示す攻撃は350件、Symantecが深刻度「Emergency」と判断してクライアントに電話するのが3件程度となるのだという。

● Blasterに感染したマシンのうち、3.2万台はすでにCodeRedに感染していた 同氏はまたウイルス「CodeRed」の感染状況を示し、2003年8月以降CodeRedの感染台数が急激に減少している点を指摘した。この理由として、「CodeRedがメモリ上でのみ動く点」を挙げている。CodeRedはメモリ上でのみ動作するため、物理的に再起動すると、再度感染する可能性はあるもののメモリ上からは消える。ウイルス「Blaster」に感染すると強制的にマシンが再起動するため、多くのCodeRedに感染していたマシンのメモリ上から“消えた”というのだ。同氏によると、このような“CodeRedに感染した後にBlasterに感染して、CodeRedが消えた例”は約3.2万台に上るという。このように、対策を行なっていないマシンに関しては複数のウイルスに何度も感染していると指摘。Vincent氏は「キーボードの裏にパスワードを書いておいたり、簡単なパスワードを利用するなど、セキュリティ意識の低いユーザーに啓蒙活動を行なうことも重要な活動のひとつだと認識している」と語り説明を締めくくった。 関連情報 ■URL 米Symantec Corporation http://www.symantec.com/

( 大津 心 )

- ページの先頭へ-

|