|

記事検索 |

特別企画 |

【 2009/06/11 】 |

||

| ||

【 2009/06/09 】 |

||

| ||

【 2009/06/08 】 |

||

| ||

【 2009/06/04 】 |

||

| ||

【 2009/06/02 】 |

||

| ||

【 2009/05/28 】 |

||

| ||

【 2009/05/26 】 |

||

| ||

【 2009/05/21 】 |

||

| ||

| ||

【 2009/05/15 】 |

||

| ||

【 2009/05/14 】 |

||

| ||

【 2009/04/16 】 |

||

|

|

|

||||||||||

|

日本語版が公開された「セキュリティアドバイザリ」を見てみよう |

||||||||||

|

|

||||||||||

|

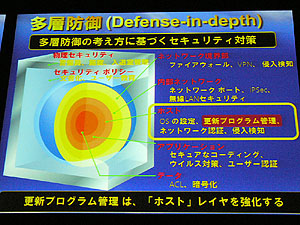

● マイクロソフトが「セキュリティアドバイザリ」を開始 マイクロソフトが、この5月から新たなセキュリティ関連情報「マイクロソフトセキュリティアドバイザリ(Microsoft Security Advisories)」の試験提供を開始。米本国による英語版と、その日本語訳である日本語版が公開された。マイクロソフトがすでに提供しているセキュリティ情報としては、「マイクロソフトセキュリティ情報」があり、こちらも平行して提供される形になる。 セキュリティ情報が、マイクロソフトによってソフトの脆弱性が確認され、それに対応する更新プログラムがWindows Updateなどで提供されるのに連動してリリースされるのに対して、新たに始まる「セキュリティアドバイザリ」では、特定のソフトウェア更新プログラムとはその時点では関係していない。公開間隔は不定期で、情報の必要性などの状況により適宜されることになる。 内容的には、セキュリティアドバイザリでは、「セキュリティ情報としては分類されなかったもの」、また、「セキュリティ情報では必要がない問題に関する情報」などが提供され、セキュリティとは役割分担がされることになる。 ● 最初のセキュリティトピックの内容を見る 実際に、5月11日提供されたはじめてのセキュリティアドバイザリでは、次の2つのセキュリティトピックについて情報が掲示されている。・Windows Media Player のデジタル著作権管理の既定の設定により、アクセス許可のリクエストなしでユーザーが Web ページを開くことができる (892313) ・Windows Server 2003 Service Pack 1 の Exchange Server 2003 に提供されている SMTP ター ピット機能についての説明(842851) 前者に関しては、Windows Media Playerの更新プログラムですでに対処されている脆弱性についての情報だ。 「Windows Media Playerで再生しているビデオや曲情報を表示する種のWebページから、ファイルのダウンロードが可能になる」という問題で、ブラウザでWebページを利用したときと同様の仕組みを使えばスパイウェアなどもダウンロードが可能になってしまっていた。この点を修正した更新プログラムが2月16日に公開され、Windows Media Player 10ではこの問題に対処できるようになっている。 今回は、Windows Media Player 9でも同問題への対処がなされた更新プログラム公開されたことを知らせる目的で、アドバイザリが発行されたようだ。 また、後者に関しては、「ター ピット機能」に関してのものだ。ID認証、ログインなどのクラック法として、しらみつぶし的に次々候補を入力していき、最後にはこれを破るという「プルートフォースアタック」という方法がある。 ターピットはこれに対応するためのもので、認証に失敗した場合、サーバーからのレスポンスを時間をかけて行なうことで、このクラック方法に対抗する。ターピットとは、ねばねばとからみつく「タールで満たされた池」を意味する。落ちたものは、タールがからみついて身動きが取れなくなる。ソフトのターピット機能によって、悪意のプログラムをレスポンス待ちの状態にして作業効率を劇的に低下させることを、タールの池に落ちた状態に例え、この名前が付けられた。 このアドバイザリは、具体的にはWindows Server、Exchnage Server、SMTPサーバーに「存在しないアドレスをリクエストされたら、動きを重くし、応答コードが返されるまで無駄に時間をかける」ことで、スパム業者によるアドレス収集を防ぐターピット機能についての解説だ。 このターピット機能はWindows Server 2003、Exchange Server 2003のSP1ですでに対応済みだ。従って、ターピット機能を有効にすることで、ユーザーのアドレス収集などを防ぐことができる。この解説がアドバイザリで提供されたわけだ。 ● マイクロソフトの広める「多層防御」という考え方 今回は、既に提供されているソフトウェア更新プログラムの、変更についての通知、使い方のお知らせなどだったわけだが、マイクロソフトの「日本のセキュリティチームのBlog」には以下のような記述がある。「今まで、脆弱性ではないためにセキュリティ情報としては公開していないが、セキュリティに関係する多層防御のための情報や、脆弱性がセキュリティ更新プログラムの公開を待たずに公開されてしまった場合に回避策や緩和策を知らせるための決まった方法がありませんでした。 アドバイザリでは、その辺をカバーしたい。」(同ブログより引用) すでにセキュリティ情報を提供しているにも関わらず、マイクロソフトがさらに別プログラムでセキュリティに関する情報を提供するようになった理由はいくつか考えられるが、ブログの中でも挙げられている「多層防御」という概念に基づくセキュリティ向上を進めるため、というのがもっとも大きな要因だろう。 「多層防御(Defense-in-Depth)」とは、昨年来マイクロソフトがセキュリティデイなどセキュリティイベントでたびたび提唱しているセキュリティコンセプトで、さまざまな層で対策を施し、前の層での対策が破られた場合に次の層でいかに防ぐかという視点で構築することで、多角的、多層的な防御を行なうというものだ。

具体的に言うと、たとえば、コンピュータウイルスの被害を防ぐ方法を考えてみると、 まずファイアウォールやIDSによる侵入検知で、外部ネットワークとの境界でウイルスの侵入を防ぐ。しかし、これが破られたことを考えて社内のサブネット単位をルータで接続する際に特定のポートの利用ができないようにしておく。 各PCの対策は、ネットワーク内部での対策にも関わらずウイルスが侵入したと考えて、ウイルスが突いてきそうな既知の脆弱性を塞いでおく。さらに、ウイルス対策ソフトやパーソナルファイアウォールを導入する。 ウイルスによっては、Webサーバーマシンが感染したような場合、公開中のWebページにウイルスコードを付けるなどデータ改造を行なうことがある。また、マシン中のデータを盗み取ってウイルス自身の伝播とともに、データもばら撒くようなウイルスも考えられる。そうしたウイルス被害を防ぐために、マシン中のデータは暗号化するなどの方法で防ぐことができるかもしれない。 マイクロソフトが以前から提供しているセキュリティ情報は、有用ではあるのだが、残念ながらソフトウェアの更新のリリースに縛られている。この多層防御の中では、一部のためにしか活用されない可能性が高い。そこで、防御層を多くするための支援としての情報として、今回アドバイザリが発行されるようになったのだろうと筆者は考えている。 なお、今後マイクロソフトでは、このセキュリティアドバイザリの他にも、多重防御とは何か、多重防御を効果的にするにはどうすべきかという考えを重視してくると思われる。マイクロソフトは、「対ウイルス多層防御ガイド 」などで多層防御の啓蒙や多層防御の実現方法の実例などを挙げている。セキュリティアドバイザリを読んで、自分にとって必要な情報はどうかを迷いそうな場合は、まず、これらのドキュメントを読んで概念を理解してからもう一度アドバイザリを見てみるのもいいだろう。 ● セキュリティアドバイザリに今後望みたいこと 多層防御という考え方は、セキュアであるためには効果的な考え方だろう。その意味では、マイクロソフトがセキュリティに関するサポートをさらに厚くしたのは歓迎すべきことだ。ただし、幾重にも備えをするということは、そのぶん人件費や機器、ソフトウェアなどのコストがかかることを意味する。本来コンピュータやネットワークは目的があって導入したもののはずだ。そのコンピュータやネットワークを守るために、過大なコスト負担が必要となると、例えば業務の効率化やコストダウンを目的として導入したような場合は、本末転倒といった状況になってしまう。 したがって現実的には、影響の少ない部分に関しては妥協するなど、どこかで見切りが必要になってくる。マイクロソフトにとっても、ユーザーにとっても、「どの情報を活かし、どの情報を捨てるか」の取捨選択が必要になってくることになる。そのためには、できればセキュリティアドバイザリにおいても、「緊急度」や「重要度」などの指標が欲しいところだ。 セキュリティアドバイザリでは、更新プログラムがリリースされる前に悪用される可能性が高くなったセキュリティ問題などの情報も掲載される可能性がある。 「現在は脆弱性ではないが、多重防御のためには有用な情報」と「脆弱性がセキュリティ修正プログラムのリリースを待たずに公表されてしまった場合の回避策や緩和策」では、ユーザーにとってかなり必要性が異なるのは自明のことだ。しかし、緊急度などの目安が付されていないと、その問題がどの程度緊急性があるかなどは、掲示された情報の内容を見てユーザーが判断するしかないことになる。情報のランク付けをしてくれた方が、ユーザーにとっては親切だろう。 また、現在のマイクロソフトのセキュリティアドバイザリは、必要と思われるときに随時公開されるわけだが、現在のところRSSに対応する予定なし、とされている点も残念なところだ。「マイクロソフトプロダクトセキュリティ警告サービス」という、マイクロソフトが発行するメールによる通知も、現在のところ「検討中」という状況で、タイムリーにリリースを知る手段がない。 結局のところ、タイムリーに緊急度の高い情報を得るためには、本誌などニュースサイトで報道されるであろうから、そうしたニュースをまめにチェックする、ということに当面はなるだろう。RSS対応や情報のランク付けなどは、一般ユーザーが情報を活用するために、今後の対応を期待したいところだ。 なお、セキュリティアドバイザリは、まだ始まったばかりでもあり、試験運用とされているため、これから内容的にも変更がいろいろあるだろうとは思われる。意見も募集中のようなので、「このようにしてほしい」という意見があったら送ってみると、今後の方針が変わるかもしれない。一応、筆者も送ってみるつもりだ。 ■URL セキュリティアドバイザリ http://www.microsoft.com/japan/technet/security/advisory/default.mspx 対ウイルス多層防御ガイド http://www.microsoft.com/japan/technet/security/guidance/avdind_1.mspx ■関連記事 ・ マイクロソフトがBlasterやSasserから得た教訓とは(2004/06/02) ・ 今後のセキュリティは“多層防御"がテーマ~マイクロソフト東氏(2004/03/08)

( 大和 哲 )

- ページの先頭へ-

|