|

記事検索 |

イベントレポート |

|

|

||||||||||||||||||||||||||

|

定点観測のスペシャリストたちが観測システムやDoS攻撃の現状を語る |

||||||||||||||||||||||||||

|

|

||||||||||||||||||||||||||

|

12月3日までパシフィコ横浜でネットワークをテーマにした講演を集中的に行なう「Internet Week 2004」が開催されている。2日目のプログラム「Security Day ~右手に技術、左手にポリシー、心に愛~」では、「国内における観測系の活動の紹介とその活用方法」をテーマにパネルディスカッションが行なわれた。 出席者は警察庁サイバーフォースセンターの伊貝耕氏、独立行政法人 情報処理推進機構(IPA)セキュリティセンターの内山友弘氏、インターネット早期広域攻撃警戒システム「WCLSCAN」のプロジェクトリーダーである鈴木裕信氏、有限責任中間法人JPCERTコーディネーションセンター(JPCERT/CC)の伊藤求氏、Telecom-ISAC Japanの馬場俊輔氏の4名。モデレータは特定非営利活動法人 日本ネットワークセキュリティ協会(JNSA)の佐藤友治氏が務めた。 モデレータの佐藤氏が冒頭に「幸か不幸か最近は大規模なワームが発生していないため、定点観測が注目されていなかった。しかし、定点観測によって、スパム事業者のコマンドによって迷惑メールを発信してしまうトロイの木馬(いわゆる“ボット”)が仕掛けられたコンピュータ“ゾンビ”は増加していることがわかっている」と説明。「一部ではゾンビクラスタは世界最大のグリッドコンピュータとも皮肉られており、今のところ大きなインシデントは発生していないが、深刻度は増している」と定点観測の重要性を指摘した。

● 「8月に発生した各省庁へのDoS攻撃もかなりの確度で判明」警察庁伊貝氏 「20世紀末に、警察庁でも定点観測をしようという話が盛り上がった」と伊貝氏。「警察の目的は公共の安全で、インターネットの安全も義務だ。しかし、インターネットに関しては正直に言って分からないことが多かった」という。インターネット上の情勢が直接把握するべきだということで、定点観測を開始した。警察庁の定点観測は当初シグネチャベースのアクセスを計測するIDS(Intrusion Detection System)のみを設置していたが、2003年1月下旬に発生したワーム型ウイルス「Slammer」に対応するためにファイアウォールも導入し、現在ではSYN flood攻撃を分析することによるDoS攻撃の分析も開始している。この「DoS攻撃被害観測システム」については、「アイデア自体は警察庁のものではなく、また、それ自体が技術的に優れているものではない」という。「大事なことは、誰かがDoS攻撃の被害に遭っていることを警察が把握できていること」と述べた。ただし、DoS攻撃被害観測システムについては会場から「ファイアウォールの内側を見ようとしているクライアントPCも計測してしまう可能性がある。必ずしも全部がDoS攻撃ではないのではないか」との質問が投げかけられた。 これに対して伊貝氏は「確かに全てがDoS攻撃とは限らない」と断った上で、「以前から試験的に運用しており、8月に発生した各省庁へのDoS攻撃がかなりの確度で判明したため、正式に運用を開始した」と導入の経緯を語った。

● IPAの定点観測システム「1週間ほど前にTCP 22番への異常アクセス検出」

IPAでは複数のISPと契約し、一定の期間で定点観測するセンサーのIPアドレスも変更している。「アクセス状況は発信元IP数ベースだとほとんど同じ波形を示すが、ISPごとだとかなり違う」。これはあるポートを狙うアクセスをフィルタリングするなどの対策をしているISPと、していないISPがあるためだ。また、「IPアドレス変えたらTCPとUDPの1480番ポートへのアクセスが増えた。理由は分からないが、そのIPアドレスを以前に使っていたユーザーの使い方を受け継ぐ傾向かあるのではないか」とも分析した。 ● ベイズ理論で「Doomjuice」をいち早く発見した「WCLSCAN」

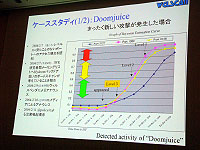

例えば2004年2月に発生した、Mydoom感染PCを標的にMicrosoftに対してDoS攻撃を実行させる「Doomjuice」に関しては、トレンドマイクロやシマンテックなどのセキュリティベンダー各社が2月10日に正式発表したのに対して、WCLSCANでは2月7日12時ごろに未知のポートスキャンを確認したという。同日16時ごろにはセキュリティ関連のメーリングリストにMydoom感染PCを標的にしたウイルスが発生したと報告している。 なお、WCLSCANは携帯電話からもアクセス可能で、インシデント発生時にメール通知する機能もある。アイコンや顔文字で現在のインターネットの状況を表示する機能もあり、会場でデモンストレーションも行なわれた。「今後は積極的にマスコミにも露出し、技術も外部に提供する」と意欲を見せた。

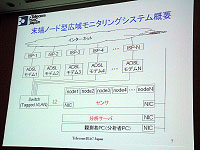

● JPCERT/CCのシステムはファイアウォール型 通常、定点観測システムはIDSを中心にしているが、「JPCERT/CCの定点観測システム『ISDAS』はファイアウォール型だ」と伊藤氏は説明する。「ファイアウォールのDropログを収集する形で、送信元/先のIPアドレス、送信元/先のポート番号を収集できる」という。もちろん、「ICMPのリクエストには応答する設定で、PINGを飛ばして生きているかどうか調べてくるようなウイルスにも対応している」と説明した。また、より広いエリアを観測しているという特徴もあるという。センサーの設置地点は、海外やIXのほかデータセンターや企業、教育機関、エンドユーザーにまで及ぶとした。このほかにも、馬場氏がTelecom-ISAC Japanの観測システムを説明した。現在、広域モニタリングシステムの情報を分析するオペレーションセンターを構築した段階で、「そう遠くない将来に分析した情報が提供できるようになる」見込みだという。Telecom-ISAC Japanの観測システムは、独自に開発した観測用センサーと解析アルゴリズムを使用することで、例えばTCP 5000番ポートなど、同じポートを攻撃する複数のワームを別々に集計できることが特徴だ。また、Telecom-ISACJapanが国内通信事業者の業界団体であるため、「今後は国内ISPの協力を得て、ネットワーク全体の把握もできるようにしたい」とコメントした。

● 定点観測友の会で情報交換 なお、各定点観測システムの運用者たちは連携する動きもあるという。定期的に集まっているという「インターネット定点観測研究会」(JPCERT/CCの伊藤氏によると“定点観測友の会”)という集まりがそれだ。「JPCERT/CCが呼びかけて情報交換が始まったのがもともと。情報交換をするにあたって、裏で不正な情報をやり取りしているのではないかという誤解は受けたくないので、あくまで学会のように技術的なトピックで情報をディスカッションしている。」(伊藤氏)、「WCLSCANで観測したデータを確認するために、定点観測友の会で業界関係者に尋ねる場合もある。例えば警察庁と同じ結果だと、やっぱり我々のシステムも間違ってなかったんだとほっとする。」(鈴木氏) このほか会場からは「観測したデータの“生データ”が欲しい」という声が上がり、これに前向きなパネリストもいたが、一部で「生データから観測点のIPアドレスが判明してしまい、攻撃にさらされる可能性がある」という指摘もあり、生データ提供については今後の課題となった。 関連情報 ■URL Internet Week 2004 http://internetweek.jp/ ■関連記事 ・ IPA、10月のウイルス届出状況を公表~不正アクセスが急増(2004/11/04) ・ 警察庁伊貝氏「警察にも情報セキュリティに強い連中がいる」(2004/11/02) ・ 警察庁、7~9月のインターネット治安情勢レポートを公開(2004/10/28) ・ 警察庁、7~9月のSYN flood攻撃について分析~中国への攻撃が最多(2004/10/25) ・ JPCERT/CC、インターネット定点観測システムの公開情報を毎日更新に(2004/06/09) ・ Mydoomに感染しているマシンにさらに感染するウイルス「Doomjuice」(2004/02/10)

( 鷹木 創 )

- ページの先頭へ-

|