|

記事検索 |

最新ニュース |

|

|

||||||||||||

|

Microsoft、先日発見された脆弱性「MS03-039」をチェックできるツール |

||||||||||||

|

~同時にDCOMやRPC脆弱性を緩和するためのツールも公開

|

||||||||||||

|

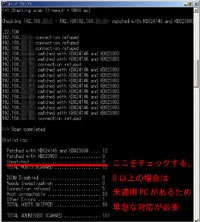

米Microsoftは、9月11日に発見されたばかりのRPCSS脆弱性「MS03-039」やウイルス「Blaster」が利用する脆弱性「MS03-026」の修正プログラムを適用しているかどうかをチェックできるツール「Scanner for MS03-026 and MS03-039 Patches」をリリースした。現在同社Webサイト上からダウンロードできる。 ツールでは、RPCSS脆弱性「MS03-039(KB824146)」やSlammerが利用する脆弱性「MS03-026(KB823980)」の修正プログラムを当てているかどうかを調べることができる。DOSプロンプトからツールを実行し、チェックしたいIPアドレスの範囲を指定すると、当該IPアドレスを対象とした調査が可能だ。対応OSは、Windows Server 2003/XP/2000。 実際に調査を行なうと、IPアドレスごとに2つの修正プログラムが当たっている(patched)か、当たっていない(unpatched)かが表示されるため、適用されているかどうかは一目瞭然だ。いずれの脆弱性も、攻撃者が悪用することによって任意のコードが実行できてしまうため、Microsoftは深刻度“緊急”として警告している。したがって、修正プログラムが当たっていない場合には、早急に対応する必要がある。 また同社では、DCOMやRPC脆弱性を緩和するためのツール「DCOM Vulnerabilities IPSec Mitigation Tools 2.1」を公開した。これはIPSecフィルタリングにより、DCOM脆弱性などが利用するポートの遮断などを行なうものだ。利用時にモードを選択することによって、どのポートを開く(利用する)かを選ぶことができる。対応OSは、Windows Server 2003/XP/2000。

関連情報 ■URL 「Scanner for MS03-026 and MS03-039 Patches」(英文) http://www.microsoft.com/downloads/details.aspx?FamilyID=13ae421b-7bab-41a2-843b-fad838fe472e&DisplayLang=en 「DCOM Vulnerabilities IPSec Mitigation Tools 2.1」(英文) http://www.microsoft.com/downloads/details.aspx?FamilyID=d5d9b402-ed79-4ab4-8db2-2d25e0b8d2ea&DisplayLang=en 関連記事:WindowsのRPCに任意のコードを実行されてしまう深刻な脆弱性 http://internet.watch.impress.co.jp/www/article/2003/0717/windows.htm ・ 「MS03-039」脆弱性を悪用するウイルスが作成されるのは時間の問題(2003/09/12) ・ Windows RPCSSに任意のコードが実行される脆弱性「MS03-039」(2003/09/11)

( 大津 心 )

- ページの先頭へ-

|