|

記事検索 |

最新ニュース |

|

|

||||||||||||

|

RealPlayerに任意のコード実行ができる“危険”な脆弱性 |

||||||||||||

|

|

||||||||||||

|

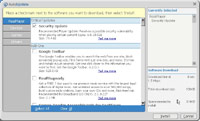

RealNetworksは10日、メディアプレイヤー「RealPlayer」に任意のコードが実行可能な脆弱性を発見したと発表した。同社では、危険度が高いとしてすべての対象ユーザーにアップデートするよう推奨している。脆弱性を修正した最新バージョンは、現在同社Webサイト上やアップデート機能を利用してダウンロードできる。 この脆弱性は、RealPlayerにヒープオーバーフローの脆弱性が存在し、攻撃者が悪用することで、リモートから任意のコードが実行できるというもの。セキュリティベンダーの米eEye Digital Securityが発見したもので、同社では危険度を最も高い“高”と認定している。対象となるRealPlayerのバージョンは以下の通り。 ・RealOne Player(英語) ・RealOne Player v2(すべての言語版) ・RealPlayer 10(英語版、独語版、日本語版) ・RealPlayer 8(すべての言語版) ・RealPlayer Enterprise(すべての言語版) eEye Digitalによると、この脆弱性は、RealPlayerに含まれる「embd3260.dll」にヒープオーバーフローの脆弱性が存在し、これを攻撃者に悪用されることによって、任意のコードが実行可能になるという。具体的には、Webサイト上に細工を施した「movie file」などを設置し再生させることによって、ヒープオーバーフローを引き起こし、任意のコードが実行可能だという。 脆弱性を修正するためには、RealNetworksが6月10日付けで公開した最新バージョンにアップデートすること。RealPlayer 10の場合には、[ツール]メニューの[アップデートをチェック]を選択し、[セキュリティアップデート-2004年6月]のチェックボックスにチェックを入れてインストールすればよい。なお、最新バージョンは「6.0.12.872」となる。 【6月14日 追記】 日本語版RealPlayer 10の最新バージョンは「6.0.12.857」だが、同様に[セキュリティアップデート-2004年6月]のチェックボックスにチェックを入れてインストールすれば、脆弱性は修正される。

関連情報 ■URL ニュースリリース(英文) http://service.real.com/help/faq/security/040610_player/EN/ eEye Digital Securityのレポート(英文) http://www.eeye.com/html/research/advisories/AD20040610.html ■関連記事 ・ RealPlayer 8やRealOne Playerに任意のコードが実行できる脆弱性(2004/04/08) ・ RealOne PlayerやRealPlayerに任意のコードが実行できる3種類の脆弱性(2004/02/06)

( 大津 心 )

- ページの先頭へ-

|