|

記事検索 |

最新ニュース |

|

|

||||||||||

|

Secunia、任意のコードが実行されるIEの脆弱性を再現するページを公開 |

||||||||||

|

|

||||||||||

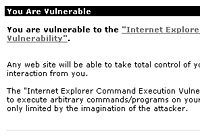

再現ページにアクセスすると、脆弱性を悪用するコードがコマンドプロンプト「cmd.exe」を実行し、「iexplorer.exe」を利用してSecuniaのWebサイトをIE上に表示させる。脆弱性の影響を受ける環境であれば、ページにアクセスしただけで、新しいウィンドウが開き、そこにSecuniaのWebサイトが表示される結果になる。 なお、このページを利用するには、Cドライブ直下のWindowsフォルダにWindowsがインストールされている必要がある。 Secuniaでは、この脆弱性を悪用するコードがインターネット上で公開されていることから、1月7日付で脆弱性の危険度をこれまでの“Highly critical”から、最も深刻な“Extremely critical”に格上げしている。 関連情報 ■URL Secuniaのデモンストレーションページ(英文) http://secunia.com/internet_explorer_command_execution_vulnerability_test/ ■関連記事 ・ シマンテック、パッチ未提供の脆弱性を狙うトロイの木馬「Phel.A」警告(2005/01/06) ・ パッチをフル適用したIE 6.0で任意のスクリプトを実行される脆弱性(2004/10/21)

( 鷹木 創 )

- ページの先頭へ-

|