|

記事検索 |

最新ニュース |

|

|

||||||||||||||||||

|

企業狙った「Blaster」を彷彿させる攻撃、「MS08-067」脆弱性で |

||||||||||||||||||

|

|

||||||||||||||||||

|

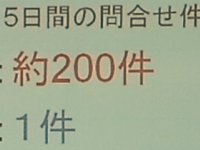

シマンテックは17日、2008年11月における企業ユーザーを標的とした脅威の状況をとりまとめた。Windowsの脆弱性「MS08-067」を狙ったマルウェアの事例が目立ったが、その攻撃手法は2003年に大流行したワーム型ウイルス「Blaster」を彷彿とさせるものだったという。 「MS08-067」は、WindowsのServer Serviceに関する脆弱性。特別な細工をした通信パケットをWindowsマシンに送られることで、任意のコードを実行させられる危険がある。マイクロソフトでは限定的な攻撃を確認したため、11月の月例パッチを待たずに、緊急の修正パッチとして10月24日に「MS08-067」を公開した。 緊急パッチのリリースから約1カ月後の11月21日、シマンテックでは「MS08-067」の脆弱性を悪用するマルウェア「W32.Downadup」を発見し、対応する定義ファイルを配布。米国時間の同日、シマンテックのハニーポットマシンに対してWindows Server Service RPCを狙った攻撃の増加を確認した。 シマンテックによれば、「W32.Downadup」に対する企業顧客からの問い合わせが急増。11月24日から28日までの5日間で、企業ユーザー用窓口にはのべ約200件の問い合わせがあったという。これに対して、個人ユーザーからの問い合わせは1件のみだったとしている。

本来、セキュリティパッチはリリースされてから速やかに適用する必要がある。特に「MS08-067」については、実際の攻撃事例が確認されたために緊急パッチとして公開されたほか、脆弱性の深刻度も“緊急”であり、脆弱性が悪用される可能性の指標となる「Exploitability Index」も最も危険度の高い“1”として配布されたため、重要性と緊急性は非常に高い。 企業ユーザーは、業務用アプリケーションへの影響を確認するということもあり、パッチの自動アップデートを使用しない傾向にある。一方、個人ユーザーは自動アップデートが標準になっていることもあり、パッチの適用率が高かったため、個人ユーザーの感染事例は非常に少なかったようだ。 また、シマンテックは「W32.Downadup」の定義ファイルの配布前、11月7日に「MS08-067」の侵入手法に対応するIPS(侵入防止システム)向けの定義ファイルを配布していた。このため、IPSに対応したエンドポイントセキュリティ製品を使用していれば、自動的にIPSによって攻撃は防止できていた。 シマンテックの企業向けエンドポイントセキュリティ製品の最新版は2007年にリリースした「Symantec Endpoint Protection 11.0」で、IPSに対応している。 一方、前バージョンにあたる「Symantec Antivirus Corporate Edition 10.x」にはウイルス対策とスパイウェア対策の機能しかない。しかし、サポート契約が残っていれば、「Endpoint Protection」への無償アップグレードが可能だ。そのため、アップグレードを行っていればWindowsのパッチ適用が行われていなくても攻撃は阻止できるという。 それにも関わらず、「現在までにアップグレードを行った顧客は約4分の1。残りの4分の3の顧客は古いソフトをそのまま利用している」(広瀬氏)。これも、新プログラムの適用によって既存の業務アプリケーションに影響が出ることを懸念しているためのようだ。 なお、広瀬氏はコンシューマー担当でないので未確認という前置きで「個人ユーザー向けのNorton Antivirus(NAV)にはIPSが含まれていることも、個人からの問い合わせが少ない理由」と発言していた。 NAV2009の説明に書かれている組み込み技術の中には「侵入検知と防止機能」が含まれており、NAV2008の説明には「インバウンド ファイアウォールにより、外部からの不正な侵入を防御します」、NAV2007の説明では「ワームの侵入を水際で止めるインターネットワーム防止機能」の記述が見られる。 シマンテックの浜田譲治氏(セキュリティレスポンス シニアマネージャー)によれば、「W32.downadap」は、感染したマシンが自らHTTPサーバーを作成し、同時にARPを使用して攻撃先のIPアドレスを取得、攻撃パケットを発信する。攻撃パケットを受け取ったマシンが「MS08-067」の対策を施されていない場合、攻撃マシンにアクセスして「W32.downadup」をダウンロードし、感染する。 感染マシンが攻撃マシンになり新たな感染マシンを生み出すのは、2003年に大流行した「Blaster」を思い出させるが、「その教訓が今回の事例を見る限りあまり生かされていない」と広瀬氏は指摘する。 幸い「W32.downadap」はあまり悪質なコードではなかったため、PCパフォーマンスの低下やネットワークトラフィックの増大程度の被害で済んだとしているが、「これを機にエンドポイントにも単なるウイルス対策ではなく、総合的なセキュリティ対策を考えてほしい」と広瀬氏は呼びかけた。

関連情報 ■URL シマンテック http://www.symantec.com/ja/jp/index.jsp ■関連記事 ・ マイクロソフト、修正パッチ「MS08-067」を緊急リリース(2008/10/24)

( 小林哲雄 )

- ページの先頭へ-

|