|

記事検索 |

最新ニュース |

|

|

||||||||||||||||||

|

「Gumblarウイルス」にも多層防御は有効、シマンテックが解説 |

||||||||||||||||||

|

|

||||||||||||||||||

|

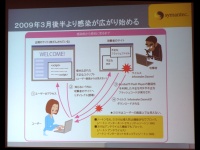

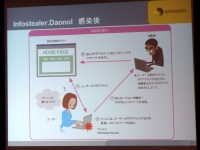

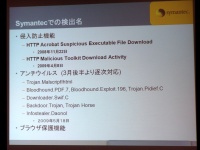

シマンテックは26日、「Gumblarウイルス」に関する説明会を開催した。Gumblarウイルスは、被害に遭ったサイトの名称から日本のユーザーの間では「GENOウイルス」とも呼ばれており、ウイルスによるWebサイト改ざんの被害が報告されている。シマンテックでは、このウイルスについてユーザーの間で統一的でない情報が広まっているとして、これまでの調査で判明した情報についての説明を行った。 ● ユーザーの対策は「OSやソフトを最新版にアップデート」 シマンテックセキュリティレスポンス主任研究員の林薫氏は、Gumblarウイルスは2009年3月後半から感染が広がり始めたと説明。ウイルスの仕組みとしては、まず攻撃者がWebサイトを改ざんしてJavaScriptを仕掛ける。このJavaScriptが、ページを閲覧したユーザーに不正なPDFファイルやFlashファイルを送り込む。ページを閲覧したユーザーのPCで、脆弱性が修正されていない古いバージョンのAdobe Reader/AcrobatやFlash Playerを利用していると、脆弱性が悪用され、ウイルスに感染してしまう。また、ウイルスに感染したPCからは、FTPのユーザー名やパスワードなどの情報が盗み出される。FTPはWebサイトの更新などに使われることが多く、攻撃者はこの情報を利用することでWebサイトの改ざんを行い、さらに感染サイトを増やすという流れになっている。 「Gumblar」というウイルスの名称は、不正なファイルのダウンロード先となっていたサイトのドメイン名「gumblar.cn」に由来する。ウイルスの名称はセキュリティベンダーによって異なり、シマンテックでは「Backdoor.Trojan」などの一般的な名称で呼んでいたが、5月18日のパターンファイルからは「Infostealer.Daonol」という個別の名称を設定している。 Infostealer.Daonolの特徴としては、FTPサイトのユーザー名・パスワードを盗み出すほか、検索サイトの結果画面書き換えによる悪意のサイトへの誘導、偽セキュリティソフトやボットなど他の不正プログラムのダウンロード・インストール、検出・駆除防止のための工作などを行う。

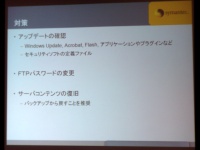

ウイルスはその後の亜種では、不正ファイルのダウンロード先が「gumblar.cn」から「martuz.cn」に変更された。現在ではいずれのサイトもアクセスできなくなっている。シマンテック製品の侵入防止機能のログからは、5月11日から「gumblar.cn」「martuz.cn」へのアクセスが急増したが、サイトがアクセス不能になったことなどから、5月13日をピークにしてアクセスは急速に減少している。 林氏は、5月13日を中心とした期間に改ざんされたサイトが増えたと思われるが、現時点ではウイルス感染については収束したと見られると説明。ユーザー側の対策としては、WindowsやAdobe Reader/Acrobat、Flash Playerなど、OSと各種ソフトのアップデートを実施し、セキュリティ対策ソフトの定義ファイルも最新版にすることを推奨している。ウイルスが悪用した脆弱性については、すべて最新版で脆弱性は修正されており、ウイルス対策ソフトでの検出も最新版のパターンファイルでは対応しているとした。 また、FTPを利用しているユーザーでGumblarウイルスに感染してしまった場合には、PCの復旧だけでなく、必ずFTPパスワードを変更するよう呼びかけている。Gumblarウイルスに感染した場合、FTPのIDとパスワードは攻撃者に盗まれており、また新たな攻撃に悪用される可能性が高いためだ。さらに、Webサイトを復旧する際も、バックアップから復旧するなど、ページにスクリプトが仕掛けられていないかを確認することが必要だとした。

● パターン検出は後手に回るも、侵入防止機能がブロック

ただし、ユーザーに送り込まれるウイルス(トロイの木馬)の検出については、ウイルスのアップデートが繰り返されていたため、パターンファイルでの対応が遅れることがあったという。また、Webサイトに仕掛けられるJavaScriptファイルについても、スクリプトの難読化や、サイトごとに異なるスクリプトが埋め込まれるといった仕掛けにより、対応が後手に回っていたとした。 林氏は、現時点ではウイルス対策ソフトのパターンファイルですべて対応できていると説明。また、侵入防止機能ではGumblarウイルスの攻撃は常に防ぐことができていたとして、ネットワーク経由の攻撃が増えている状況では、攻撃を防ぐためには侵入防止機能など、複数の防御機能を備えた製品の利用がより望ましいと語った。 関連情報 ■URL 「Infostealer.Daonol」の概要 http://www.symantec.com/ja/jp/business/security_response/writeup.jsp?docid=2009-051900-3410-99 シマンテック http://www.symantec.com/jp ■関連記事 ・ いわゆる“GENOウイルス”が猛威、G DATAがその挙動を解説(2009/05/20) ・ 被害が多発する「Gumblarウイルス」への対策を実施しよう(2009/05/21)

( 三柳英樹 )

- ページの先頭へ-

|