|

記事検索 |

最新ニュース |

|

|

||||||||||||||||||||||||||||||||||||||||

|

マイクロソフト、Blasterウイルスの記者説明会開催 |

||||||||||||||||||||||||||||||||||||||||

|

~緊急対策にCD-ROMの配布も実施

|

||||||||||||||||||||||||||||||||||||||||

一方、一般ユーザーについては「必ずしも十分な対応ができなかった」という。「メールやWebサイトで対応はしていたが、そもそもウイルスによりインターネットにアクセスできない状況に陥ったユーザーにとっては意味のないこと。ネットワークを使った告知に依存しすぎてしまった」とし、今後は修正プログラムなどをCD-ROMで配布することなども計画しているという。 脆弱性の発見から、Blasterウイルス検出、被害拡大まで

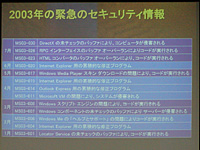

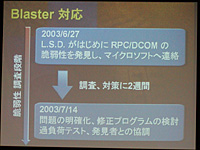

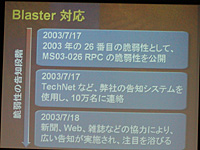

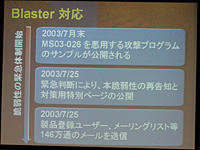

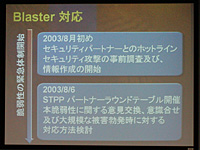

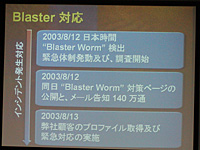

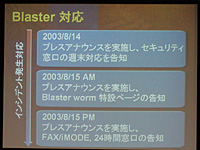

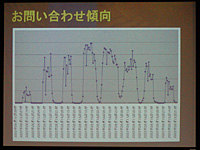

奥天氏によれば、最初に脆弱性が発見されたのは2003年6月27日。L.S.D.からマイクロソフトに連絡が入り、問題の明確化、修正プログラムの検討、過負荷テストなどを約2週間、7月14日まで行なった。その後、7月17日に26番目の脆弱性として「MS03-026」を公開。脆弱性の重大さから、Webサイトや新聞、雑誌など各媒体で報道された。 脆弱性「MS03-026」を攻撃するプログラムが発見されたのが7月末。奥天氏は「この時期に攻撃プログラムが開発されているとは思わず、開発の早さに驚いた」とコメントしている。攻撃プログラムの発見を受け、マイクロソフトでは7月25日に「MS03-026」の再告知と対策用特別ページを用意。製品登録ユーザーなどに総計146万通のメールを送信した。 8月には「MS03-026」対策の緊急体制が敷かれた。具体的にはシマンテックやトレンドマイクロといったアンチウイルスソフトベンダーや、セキュリティコンサルティング会社ラックなどセキュリティパートナーとホットラインを開設し、攻撃に対する事前調査などが開始された。8月6日には、STPP(Strategic Technology Protection Program)の会合も開催され、大規模被害時の対応方法を検討するなど意見交換も行なわれたという。 マイクロソフトでは、最初にBlasterウイルスが検出されたのは日本時間で8月12日。同日対策ページと再度メールでの告知を行なった。翌13日には法人顧客への緊急対応を実施へ。14日・15日と報道機関に対し、セキュリティ窓口の24時間対応や特設Webページのアナウンスを行ない、パソコン以外のアクセス方法として、FAX対応やiモードサイトなどもスタート。全国紙に“対策告知広告”も掲載した。奥天氏によれば、「全国紙の広告は、最小限の方法を告知したもので簡単に安心して行なえるものにした」という。 同社によれば18日現在、窓口で受け付けた問い合わせは、通常の40倍以上にもなっているという。また、Webアクセスも通常の5倍以上。修正プログラムのダウンロード数については実数は明らかにされていないが、「桁違いのダウンロード数」(奥天氏)という。

Blasterは収束に向かっているが新種の亜種が替わって猛威を振るっている

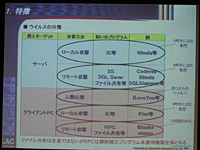

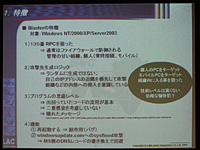

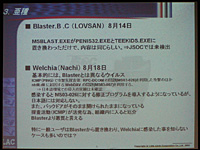

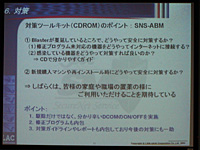

まず、簡単なウイルスの分類を表示。今回のBlasterウイルスはクライアントPCをリモート攻撃する新しい種類のものだという認識を示した。続いてBlasterウイルスの特徴を語り、「インターネットで公開されたコードの流用が大半と考えられることと、隠しメッセージが入っていることなどから技術レベルが比較的低い愉快犯ではないか。通常はファイアウオールで防御される135番ポートを攻撃することや、SlammerやCODE REDのようなランダム生成が行なわれないことから、個人のPCがターゲットとされ、さらに組織内部への侵入、特に感染したノートPCの持込を意識した悪質なワームである」と推測。また、再起動が連続して起こる症状はあくまでBlasterウイルスのバグで、本来の機能は「windowsupdate.com」へのsysflood攻撃であるとした。 さらにその経緯についても、「中国系サイトで7月末に公開されたようだ。ただし、それ以前、MS03-026の脆弱性が発表されてから、我々の調査では135番ポートへの攻撃は少なからずあることから、Blasterウイルスの元になるものはあったのではないか」との見解を示した。 西本氏は、今後注目すべき亜種としてBlaster.Dを挙げた。Blaster.Dは、Blasterと同じWindowsの脆弱性「MS03-026」に加えて、「MS03-007」を利用して感染を拡大するウイルスで、Blasterの実行ファイルである「MSBLAST.EXE」を終了させる点や、「MS03-026」の修正プログラムを自動的に適用する点が特徴となっている。なお、日本語OSについては修正プログラムは適用されない。 Blaster.Dは、Blasterと異なりパソコンに侵入後もバックドアが開かれたままICMP(PING)による探索活動を行なう。会社などのLAN環境では、探索活動の活発なBlaster.Dの方が脅威だという。「Blaster.Dは、Blasterから置き換わると、パソコンの再起動が連続しなくなり、ユーザーに“パソコンが直った”と感じさせるため、より悪質だ」(西本氏)としている。 同氏は、8月18日ごろからBlaster.Dの活動が活発化しているとし、「今後、さらに別な亜種も含め警戒が必要だ」という。ラックでは、駆除だけでなくDCOMの設定なども行なう対策ツールキット「SNS-ABM」をCD-ROMで配布する予定だ。

今後の製品では初期設定からセキュアに~Windows Updateも仕様変更へ

古川氏によれば、短期的な計画と長期的な計画が考えられているという。まず、短期的には、修正プログラムとウイルス対策ソフトが入ったCD-ROMを、パートナー企業など各社と協力して無償配布する。配布開始日やウイルス対策ソフトの利用期間などの詳細は後日発表されるが、当初約20万枚用意され、早ければ今週末にも量販店などの店頭に登場するという。 同社によれば「一時的な対策」としているが、当面、CD-ROMによる修正プログラム配布を続ける。プレスされた版ごとに内容も異なり、その時の最新のプログラムに更新していくという。サポートの24時間対応も当面継続するほか、マスコミを通じた告知も随時行なう。 一方長期的には、今後の製品では初期設定をセキュアなものに変更していくという。開発中の次期OSでは、「利便性よりもセキュリティをある程度優先する」(古川氏)としている。セキュリティの優先度はユーザーからの意見を参考にするとしているが、詳細は明らかにされていない。また、時期は未定だが、Windows Updateの仕様変更を予定している。「今回通常の何倍ものアクセスがあったWindows Updateだが、裏を返せば普段は利用されていない証だ。現在予定している仕様変更では、名称がMicrosoft Updateに変更され、Windowsだけでなくマイクロソフト製品全てのアップデートが可能になる予定だ」という。 会場からは、脆弱性そのものが問題だとする質問もあったが、「脆弱性そのものは簡単に無くせるわけではない。脆弱性対策に向けた研究開発費を20%増やすなど、企業としての努力はしている」と述べた。 関連情報 ■URL マイクロソフト http://www.microsoft.com/japan/ ラック http://www.lac.co.jp/ ・ トレンドマイクロ、ウイルス「Blaster」に関するセミナー実施(2003/08/20) ・ シマンテック、「Blaster.D」が社内ネットワーク混雑させていると警告(2003/08/20) ・ わざわざ修正パッチを当ててくれる“親切な”Blaster亜種が登場(2003/08/19) ・ シマンテック、「Blasterウイルス」セミナー実施、最新状況を報告(2003/08/18) ・ 爆発的流行の兆し? Blasterウイルス対策マニュアル(2003/08/13) ・ Windowsの脆弱性を攻撃するウイルス、国内で流行中~対策リンク集(2003/08/12) ・ Windowsの重大な脆弱性を攻撃するウイルスを危険度を上げて警告(2003/08/12)

( 鷹木 創 )

- ページの先頭へ-

|