|

記事検索 |

最新ニュース |

|

|

||||||||||||

|

SQLインジェクション攻撃が再び爆発増、ラックが緊急注意喚起 |

||||||||||||

|

|

||||||||||||

|

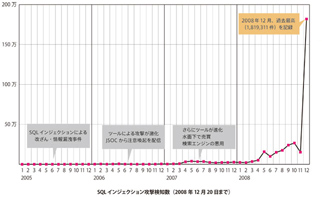

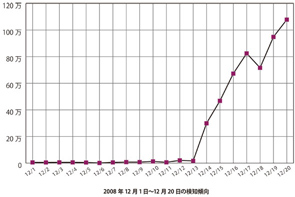

ラックは22日、「改ざんされたWebサイト閲覧による組織内へのボット潜入被害について」と題した緊急注意喚起を発した。SQLインジェクションによるWebサイトの改ざんが、12月15日から再び爆発的な増加を示しているという。また、改ざんされた日本のサイトを多数確認しており、12月19日以降、それを閲覧したことが原因と見られるボットが組織内に潜入する被害も急増しているという。同社が12月に検知したSQLインジェクション攻撃は、20日までにすでに181万9311件に達し、過去最高を記録した。

ラックによると、改ざんされたサイトで悪用されている脆弱性は、マイクロソフトの「MS06-014」と「MS08-078」のほか、「Adobe Flash Player」の脆弱性が確認されている。これらの脆弱性が存在すると、ダウンローダーが動作して別の不正プログラムへの感染を試み、これに感染すると、オンラインゲームのアカウント情報の詐取や他のサイトへのSQLインジェクション攻撃などを行う。 なお、このダウンローダーは、トレンドマイクロでは「TROJ_AGENT.AGTU」として検知しているものだが、19日時点では未対応のウイルス対策ソフトも存在したという。 一方、ダウンローダーが感染を試みる不正プログラムは、ラックが確認したものは、トレンドマイクロが「TSPY_ONLING.HI」として検知しているものだった。ただし、アクセスする時刻によってアップデートされ、別の不正プログラムに変化することが確認されているため、必ずしも検知できない場合があり注意が必要だという。また、影響範囲がはっきりしないが、組織内部の他の機器への感染活動や、外部から制御され、組織内の情報が詐取されることなども予想されるとしている。 感染の有無を確認する方法については、「ダウンロードされるすべての不正プログラムを検出する方法は現時点では不明」だが、間接的な方法として、外部サイトへのSQLインジェクション攻撃を検出することなどで推測可能だとしている。 このほか、改ざんによって誘導されるサイトをリストアップしており、Webサイトの管理者に対しては、それらのサイトへの誘導スクリプトやiframeタグが埋め込まれていないか確認する方法を紹介するとともに、改ざんされていた場合の対応手順を説明している。 関連情報 ■URL ニュースリリース http://www.lac.co.jp/news/press20081222.html ■関連記事 ・ 【緊急レポート】 日本国内でも始まっていたIEのゼロデイ攻撃(2008/12/22) ・ 新手のSQLインジェクション攻撃を確認、ラックが緊急注意喚起(2008/10/02)

( 永沢 茂 )

- ページの先頭へ-

|