|

記事検索 |

特別企画 |

【 2009/06/11 】 |

||

| ||

【 2009/06/09 】 |

||

| ||

【 2009/06/08 】 |

||

| ||

【 2009/06/04 】 |

||

| ||

【 2009/06/02 】 |

||

| ||

【 2009/05/28 】 |

||

| ||

【 2009/05/26 】 |

||

| ||

【 2009/05/21 】 |

||

| ||

| ||

【 2009/05/15 】 |

||

| ||

【 2009/05/14 】 |

||

| ||

【 2009/04/16 】 |

||

|

|

|

||||||||||||||||||||||||||||

|

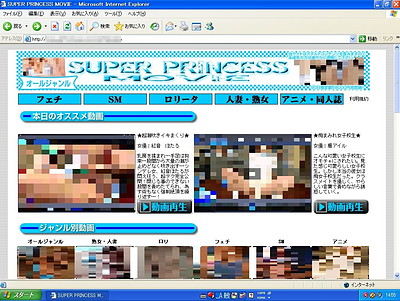

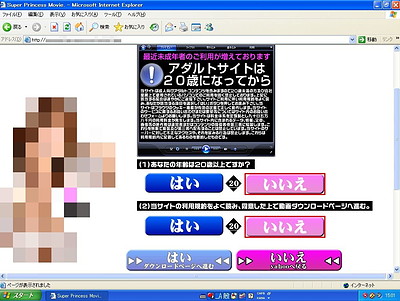

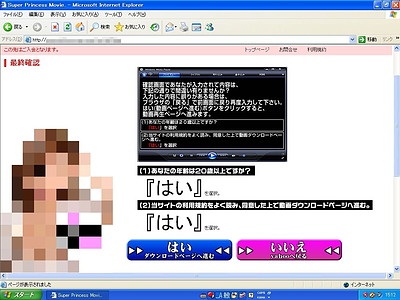

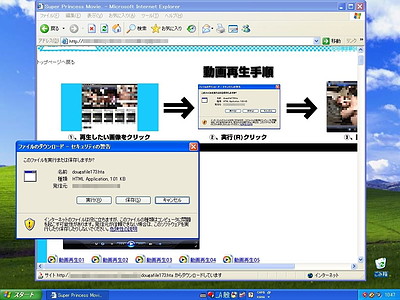

画像で見るワンクリック詐欺サイトの新たな手口 |

||||||||||||||||||||||||||||

|

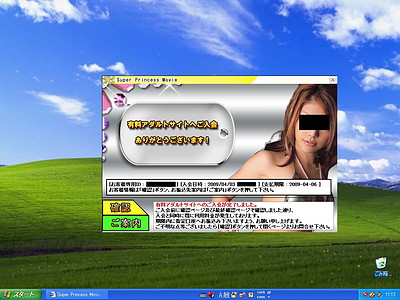

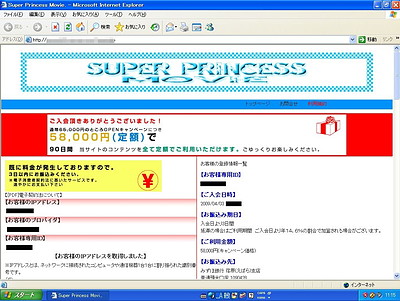

“消えない”請求画面が表示されるまで

|

||||||||||||||||||||||||||||

|

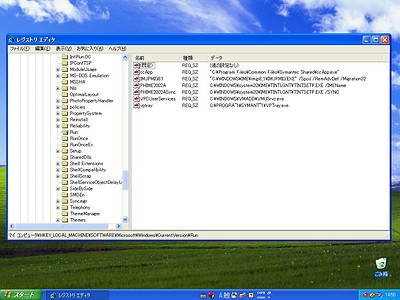

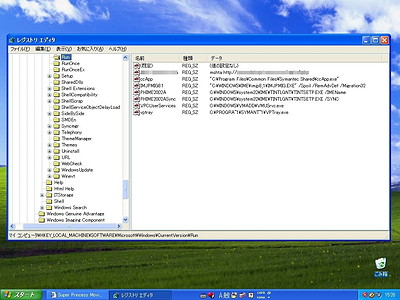

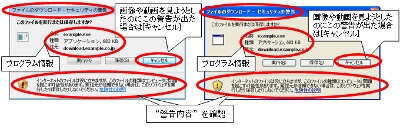

「ワンクリック不正請求」の新たな手口が2月ごろから出回っているとして、情報処理推進機構(IPA)が注意を喚起している。 新たな手口では、アダルトサイトで動画を閲覧しようとすると、悪意のあるスクリプトの実行が促される。これに従うとPCの設定が改ざんされ、画面上に請求画面が表示される。この請求画面は、「閉じる」ボタンで消せないだけでなく、画面の端に移動することもできないという。 本稿では、新たな手口を理解してもらうために、悪意のあるスクリプトによってPCの設定が改ざんされ、“消えない”請求画面が表示されるまでの一連の流れを画面キャプチャーで紹介する。記事後半では、新たな手口への予防策と事後対策も紹介する。 なお、画面キャプチャーはIPAから提供を受けた。いずれもWindows XPで撮影したもので、必要に応じてモザイク処理を施している。

IPAによれば、新たな手口を使ったワンクリック不正請求サイトは、4月7日時点までに5件確認された。うち、4件のサイトが配布する悪意のあるスクリプトはウイルス対策ソフトで検知できたものの、残りの1件のサイトでは全く検知されなかったという。 IPAでは、同様の手口を利用するワンクリック不正請求サイトが今後も増える可能性があると指摘。被害に遭わないようにするには、スクリプトが実行される前に表示されるWindowsのセキュリティ警告画面の内容を良く読み、安易に「実行」ボタンを押さないようする必要があるとしている。

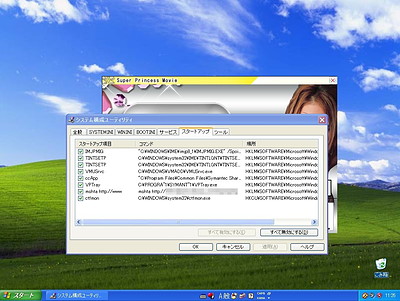

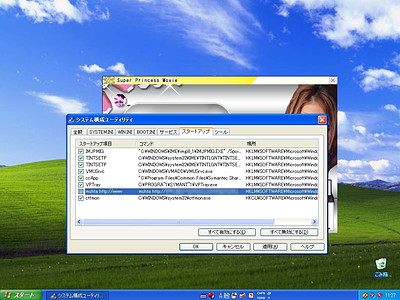

悪意のあるスクリプトを実行してしまった場合は、Windowsのシステム構成を診断・修復するソフトウェア「システム構成ユーティリティ」を利用して、追加されたスタートアップ項目を解除する方法がある。 ただし、完全に設定情報を元に戻すためにはレジストリを編集する必要があり、編集を誤るとPCが起動しなくなる危険があるため、自信がない場合は編集しないよう呼びかけている。 対処方法がわからない場合は、IPAの電話相談窓口「コンピュータウイルス 110番」に連絡してほしいとしている。 関連情報 ■URL ニュースリリース(ワンクリック不正請求の新たな手口について) http://www.ipa.go.jp/security/txt/2009/04outline.html コンピュータウイルス 110番 http://www.ipa.go.jp/security/virus110/ ■関連記事 ・ ワンクリ詐欺に新たな手口、PC設定改ざんで請求画面が消えず(2009/04/02) ・ 画像で見るワンクリック詐欺サイトのよくある手口(2006/07/26)

( 増田 覚 )

- ページの先頭へ-

|