|

記事検索 |

最新ニュース |

|

|

||||||||||||||||||||||

|

ボットが減少、Windows XP SP2適用の効果か~シマンテック報告 |

||||||||||||||||||||||

|

|

||||||||||||||||||||||

ISTRは、Symantec Managed Security Servicesの顧客企業500社やSymantec DeepSight Threat Management Systemの世界180カ国/2万カ所のセンサー、顧客のクライアント、サーバー、ゲートウェイなど1億2,000万台から収集されたデータと、Symantecが持つ1万項目の脆弱性データベースをもとにインターネットセキュリティの動向を分析したもの。6カ月ごとにとりまとめられている。 なお、2004年下半期のISTRはすでに米Symantecより発表されている。今回、日本法人から日本語版が発表され、シマンテックのエグゼクティブシステムエンジニアを務める野々下幸治氏が報道関係者向けに解説を行なった。 ● Windows XP SP2適用でボットが減少した!?

感染したPCを“ゾンビ”化し、ウイルス感染や情報漏洩に結びつく可能性があるボットについては、「ピーク時の2004年上半期には1日に30,000件ほどボットに感染したPCを検知していたが、下半期は5,000件ほどに落ち着いた」と解説。「Windows XP SP2がリリースされたタイミングで感染PCが減少し始めているので、Windows XP SP2を適用した効果ではないか」と分析した上で、「ボット制作者側も余計に検知されないように数を減らしたのではないかという研究者の意見もある」とコメントし、「依然として警戒が必要だ」との見解を示した。 なお、ボットといわれるウイルスは大きく分けて、Spybot系、Gaobot系、Randex系の3つ。特にSpybotの亜種は2004年下半期で4,288件に達し、上半期と比較すると180%増加した。国別のボット感染マシン率では英国が25.2%で首位。24.6%で2位のアメリカ、7.8%で3位の中国と続く。英国が首位になったことについては、「英国では2004年にブロードバンドが急速に普及した。そのためセキュリティ対策が遅れているのではないか」と分析した。 日本の感染率は2.6%で10位。国内エリア別感染率では、東京都が48%と2位の大阪府(5%)を大きく引き離して首位となった。野々下氏は「地域におけるブロードバンド接続数が、ボットの感染PCを決定する1つの重要な要因ではないか。また、その土地ごとの産業や地域ISPのサービスの影響もあるかもしれない」という。 ● 古い攻撃手法が復活の兆し。IE以外のブラウザの脆弱性も目立つ

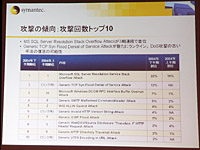

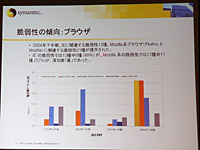

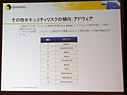

国内では、LSASSの脆弱性を利用したバッファオーバーフロー攻撃が21%で首位になった。また、2位にはWindowsのDCOM RPCインターフェイスのバッファオーバーフロー攻撃が16%でランクインしている。「LSASSの脆弱性は2004年5月に流行したSasserが悪用する脆弱性だ。DCOM RPCの脆弱性はBlaster発生当初などにも悪用されていたが、最近ではSpybotやGaobotなどのボットに狙われている」と野々下氏は指摘した。 脆弱性に関してはブラウザ別で解説。Internet Explorerで13種、Mozilla系で21種の脆弱性が発見されたという。野々下氏は、「ユーザーがIE以外のブラウザを利用するようになったことが原因ではないか。IE以外のブラウザで脆弱性を発見する研究者も増えた」と解説。ただし、リモートでコントロールできたり、管理者権限を乗っ取ることができるといった深刻度が高い脆弱性は「IEが9件、Mozilla系が11件と割合的にはIEが高い」とし、IEユーザーも依然として警戒が必要な状態だとする意見を述べた。 ● 今後はMac OSのセキュリティ問題も浮上 報告件数ベースでのウイルスでは、Netsky.Pが最多。Sober.I、Gaobot、Spybot、Beagle.AVと続く。国内でも最多はNetsky.P。次いで、Gaobot、Redlof.A、Netsky.D、Spybotとなった。世界的に報告件数の多いアドウェアはIefeatsで、2位以下はInstantAccess、Gator、Istbar、VirtuMondeとなった。スパイウェアではWebhancerが最多で、E2give、Apropos、Look2Me、2020searchと続く。

野々下氏によれば「アドウェアとスパイウェアは、悪意のあるコード全体に占める割合ではそれほど高くない」という。シマンテックに報告されたコードのトップ50のうち、アドウェアが占める割合は5%程度。スパイウェアは具体的な数値は明らかにされなかったものの、野々下氏は「アドウェアの占める割合よりも低い」とコメントした。 フィッシング詐欺も着実に増加している。フィッシングメールの検知数はこれまで1日平均100万件だったが、2004年12月までに1日平均450万件に増加。最も多い日には900万件を検知し、2004年上半期からの増加率は366%となったという。「シマンテックの調査によると2004年下半期の全メールトラフィックのうち、60%がスパム。われわれがモニタリングしている企業においては、2004年下半期にスパム総量が77%も増加した。フィッシングメールに代表されるスパムメールが、企業メールサーバーの負荷を高めている」。 また、Webアプリケーションが攻撃の目標になっていると分析。具体的には、PHPによる掲示板プログラム「phpBB」の脆弱性を悪用する「Santy」を挙げた。2004年下半期に公表された全脆弱性のうち、約48%がWebアプリケーションの脆弱性で、上半期と比べると39%の増加だという。 最後に、野々下氏は今後の傾向について「企業などのサーバーではなく、フィッシングメールなどを利用し、クライアントPCを狙う攻撃が増加する。同時に、金銭の詐取を目的としたボットネットワークの利用が拡大するだろう」と分析した。このほか、Mac OSについて「2004年の1年間で深刻度が“高”の脆弱性が37種類発見された。今後はMac OSのセキュリティ問題が浮上するのではないか」と指摘。また、Cabirなどモバイル端末に感染するウイルスを例示し、「モバイル端末への攻撃が深刻化する」と予想した。 関連情報 ■URL シマンテック http://www.symantec.com/region/jp/ インターネットセキュリティ脅威レポート http://www.symantec.com/region/jp/istr/ ■関連記事 ・ 機密情報漏洩を図るコードが増加~米Symantec2004年下半期調査(2005/03/22) ・ 急増する“ゾンビ”でフィッシングが加速する懸念~シマンテックが報告(2004/10/21)

( 鷹木 創 )

- ページの先頭へ-

|