読めば身に付くネットリテラシー

あなた自身がマルウェア実行犯に? コピー&ペーストを悪用する新手のサイバー攻撃「ClickFix」の脅威と対策

2025年12月12日 06:00

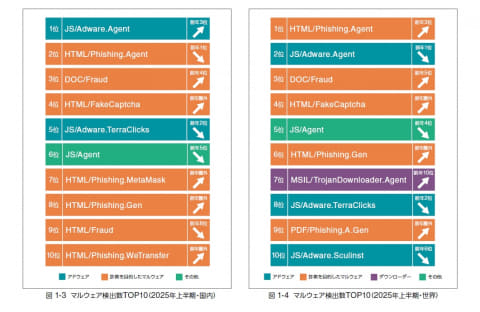

キヤノンマーケティングジャパン株式会社が発表した「2025年上半期サイバーセキュリティレポート」によると、「ClickFix(クリックフィックス)」攻撃が急増しているそうです。セキュリティ製品「ESET」での検出数は前年同期と比べて約4.7倍に増加しており、2025年上半期にはマルウェア検出数ランキングで4位に入りました。

ClickFixとは、高度なハッキング技術でシステムに侵入するのではなく、なんとユーザー自身の手でマルウェアを実行させてしまう手口で、普段行っている「コピー&ペースト」という操作を悪用するのが特徴です。今回は、このClickFixについて解説します。

ClickFixの攻撃者は、まず、攻撃対象となるユーザーの目の前に、偽のエラーメッセージなど何らかの“ユーザーの対処が必要な事態”を発生させます。続けて、事態の“解決策(Fix)“をユーザーに提示するふりをして、ユーザー自身の手で不正なコマンドを実行させます。例えば、ブラウザーのアップデートが必要だとか、あなたがロボットではないことを証明してほしいといった、もっともらしい理由をつけます。

そして、その事態を解決するための手順として、特定のキー操作を行うよう詳細に指示を出します。PCに関する知識が十分でないユーザーや焦っているユーザーは、目の前の事態を解決しようとして指示通りに操作を行いますが、その行為が、攻撃者を自分のPCに招き入れる手引きとなってしまうのです。一見すると原始的にも思えるこの手法ですが、ユーザーが自らの意思で操作を行うため、セキュリティソフトが「正常な操作」と誤認して検知をすり抜けることを狙っているのです。

ClickFixのよくある手口の1つに、Googleが提供する認証システムである「reCAPTCHA(リキャプチャ)」を模倣したものがあります。「私はロボットではありません」というおなじみのチェックボックスが表示され、そこをクリックすると「検証に失敗しました」といった偽のエラー画面が出ます。そして、検証を完了するための手順として、「Windows」キーと「R」キーを同時に押し、次に「Ctrl」キーと「V」キーを押して、最後に「Enter」キーを押すよう指示されます。

PCに詳しい方ならピンとくるかもしれませんが、「Windows+R」は「ファイル名を指定して実行」というダイアログを開くためのショートカットキーです。そして「Ctrl+V」はペースト(貼り付け)の操作です。ユーザーは単に認証に必要なコードをペーストしているつもりでも、実際には、攻撃者が提供した不正なプログラムをダウンロードして実行するコマンドなのです。

この過程で使われているのが「ペーストジャッキング(Pastejacking)」と呼ばれる手法です。ウェブページ上のボタンをクリックしたり、特定のキー操作を行ったりすると、ユーザーが意図したテキストとは異なる、悪意のあるプログラムコードがクリップボードに勝手に書き込まれています。

そして最後にEnterキーを押すことで、そのコマンドが実行され、マルウェアがダウンロードされてしまうのです。

最近ではさらに手口が進化し、ブラウザーを強制的に全画面表示にして、偽の「Windows Update」画面を見せるケースも確認されています。「更新プログラムを構成しています」といったアニメーションとともに、「セキュリティ更新を完了するために以下の操作を行ってください」と表示されれば、疑うことなく指示に従ってしまう人も出てくるでしょう。

ClickFix攻撃は当初、英語圏を中心に広がっていましたが、生成AIの進歩により、不自然さのない日本語を用いた攻撃も増加しています。例えば、ウェブ会議ツールの「Zoom」や「Google Meet」に参加しようとした際に、「マイクが見つかりません」や「ドライバーのエラーです」といった日本語の警告が表示されるケースがあります。会議の時間に遅れまいと焦る心理を逆手に取り、「一時的な修正」ボタンを押させ、そこから不正なコマンドの実行へと誘導するのです。

この攻撃によってPCに侵入してくるマルウェアの種類も多岐にわたります。代表的なものが「Lumma Stealer」と呼ばれる情報窃取型のマルウェアで、ブラウザーに保存されているパスワードや閲覧履歴、仮想通貨ウォレットの情報などが盗み出されてしまいます。また、「NetSupport RAT」のような遠隔操作ツールが送り込まれると、攻撃者にPCを完全に乗っ取られ、機密情報を盗まれたり、社内ネットワークへのさらなる侵入の足掛かりにされたりするリスクがあります。

この攻撃がWindowsだけでなく、Macのユーザーも標的にしているのも覚えておいてください。「TerminalFix」と呼ばれる手法では、Macの「ターミナル」アプリを起動させ、そこにコマンドをペーストして実行するよう誘導します。

「ClickFix」に対する最強の防御とは――私たちが今すぐできること

技術的な抜け穴ではなく、人間の心理を突くClickFix攻撃に対して、どのように身を守ればよいのでしょうか。最も効果的かつ重要な対策は、このような「PCの向こう側で親切に説明してくれる相手の言うことは正しいに違いない」という心理を逆手に取った攻撃の手口があることを知ることです。

PCの基本操作やショートカットキーの知識がある人なら、ClickFixやその類似手法が提示する操作によって何が起きるかを何となく察知し、違和感を持てるかもしれません。しかし、そもそも何をさせられるのか理解できない人もいるでしょう。

それでも、ClickFixのような「ユーザーに操作させる攻撃手法」があるということを知っておいてください。そして、自分が何をしているか理解できないような操作を求められたときは、詐欺を仕掛けられている可能性が高いと判断し、いったん操作を止めるようにしてください。

システムの技術的なセキュリティ対策が堅牢になればなるほど、攻撃者は最も脆弱な要素である「人間」を狙うようになります。攻撃者は、私たちの「問題を早く解決したい」という心理や、「指示に従う」という誠実さを悪用してきます。しかし、こうした攻撃の手口があるということさえ知っていれば、これほど防ぐのが簡単な攻撃もありません。「ウェブサイトの指示でコマンドをペーストしない」というシンプルなネットリテラシーさえ身に付けておけば、被害の大部分は防げます。ぜひ覚えておいてください。

高齢者のデジタルリテラシー向上を支援するNPO法人です。媒体への寄稿をはじめ高齢者向けの施設や団体への情報提供、講演などを行っています。もし活動に興味を持っていただけたり、協力していただけそうな方は、「dlisjapan@gmail.com」までご連絡いただければ、最新情報をお送りするようにします。

※ネット詐欺に関する問い合わせが増えています。万が一ネット詐欺に遭ってしまった場合、まずは以下の記事を参考に対処してください

参考:ネット詐欺の被害に遭ってしまったときにやること、やってはいけないこと