ニュース

ユーザーにコマンドを実行させるマルウェア感染手法「ClickFix」の派生版、ファイル選択画面を悪用した「FileFix」

OSの基本機能を使うため、機械的な対策が難しい。事例を知って注意を

2025年7月30日 11:45

デジタルアーツ株式会社は7月29日、インフォスティーラー(情報窃取マルウェア)の感染手法「ClickFix」の実態調査と、その派生版である新手法「FileFix」に関するレポートを公開した。

ユーザー自身に悪意あるコードを“コピペ&実行”させるClickFix

ClickFixは、ウェブページに偽の警告画面や偽CAPTCHAなどを表示し、その解決策として不正な操作方法を提示することで、ユーザー自身にPCを操作させて、マルウェアをダウンロードさせる手法。Windowsに標準搭載されているPowershellやコマンドプロンプトなどを悪用する。

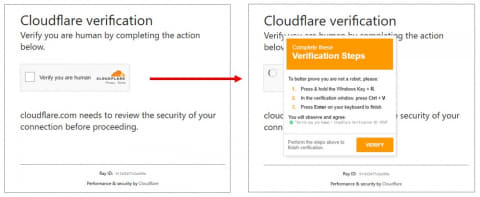

同社がClickFixの代表的な例として紹介しているのは、次のようなものだ。機械的なアクセスでないことを証明させる偽CAPTCHA画面が表示され、証明の方法として、[Windows]+[R]キーでWindowsの「ファイル名を指定して実行」を表示し、[Ctrl]+[V]キーを押して[Enter]キーを押すように、と指示される。

これは、「ファイル名を指定して実行」の入力ボックスにクリップボードから貼り付けを行い、実行する一連の操作であることが分かる。そして、手順を表示するために画面をクリックしたとき、クリップボードに悪意のあるコマンドの文字列がコピーされる。

操作が何を行うものか理解せず、促されるままに操作してしまったユーザーは、マルウェアを自分でインストールしてしまうことになる。

このようなClickFixは、OSに標準でインストールされている機能を用いているため、ウェブブラウザーのセキュリティ機能を回避してしまうという。また、OSの標準機能を利用禁止にしたり制限したりといった対策も難しいため、攻撃者にとっては、マルウェアのダウンロードまでの安定した導線が作れる汎用性の高さがメリットとなる。

なお、ClickFixは、インフォスティーラーの感染のほか、そのほかさまざまなマルウェアの配信にも使われている。ターゲットとなるOSはWindowsのほか、macOSやLinuxの例も確認されている。

アドレスバーから悪意あるコードを入力させるFileFix

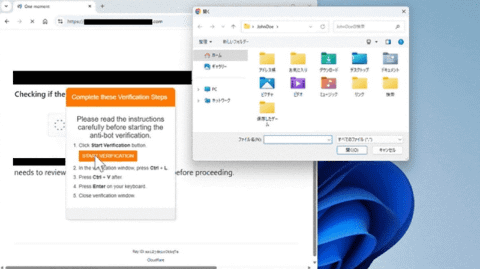

FileFixは、2025年6月23日セキュリティ研究者が発表し、7月3日に攻撃事例が観測されたという。ユーザー自身に操作させるという点ではClickFixと共通しているが、ユーザーからするとウェブブラウザーだけで操作が完結しているように見えるため、より違和感がなく、マルウェア感染の成功確率が増す可能性があると、同社は指摘する。

同社のリサーチャーが確認した例では、ClickFixの例と同様、偽の警告画面が表示され、クリックを促される(このクリックによって、クリップボードにコマンドの文字列がコピーされる)。このあと、証明を開始するためのボタンをクリックすることでファイルを選択するエクスプローラーのウィンドウが開き、[Ctrl]+[L]キー、[Ctrl]+[V]キー、[Enter]キーを順に押し、ウィンドウを閉じるように指示される。

この通りに操作を行うと、クリップボードにコピーされたコマンドをエクスプローラーのアドレスバーに貼り付け、実行してしまうことになる。

確認された例では、貼り付けたあとのアドレスバーには「Capcha Verify」の文字だけが見え、実行コマンドに気付かれないように、無意味なスペースや適当な文字列が加えられていたという。

「いかにして人をだますか」を攻撃者は考え続けている

同社では、ClickFixやFileFixは、従来主流だったMicrosoft Office文書のマクロを悪用したマルウェア感染手法に代わるものだと分析している。従来の手法には対策が進み、ほとんど使われなくなった結果、人間をだまし、対策しにくいOSの基本機能を悪用する手法が登場した。

攻撃者は常に「いかにして人をだますか」を考え続け、ソーシャルエンジニアリング(人間の心理の隙やミスを悪用するサイバー攻撃の手法)に注目していると、同社では指摘し、「攻撃側では様々な手法を試した結果、成功した手法のひとつがClickFixです」と述べる。対策としては、このような手法があることを知り、組織内や家庭内で知識を共有することが効果的であるとしている。