|

記事検索 |

最新ニュース |

|

|

||||||||||||

|

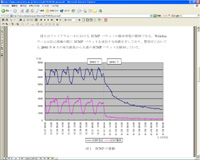

ウイルス「Welchia」が活動停止し、ICMPパケットが減少~警察庁調査 |

||||||||||||

|

|

||||||||||||

|

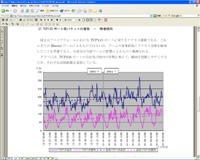

警察庁は6日、年末年始におけるウイルスの活動状況をセキュリティポータルサイト「@police」で報告した。ウイルスの活動状況は、全国の警察施設に設置しているファイアウォールやIDSから得られたログ情報を基に分析したもの。 報告によると、ウイルス「Blaster」を駆除し、Blasterが悪用する脆弱性の修正プログラムを適用するウイルス「Welchia」が2004年1月1日に活動を停止したことに伴い、Welchiaが発信するICMPパケットが減少したという。また、Blasterが使用するTCP135番ポート宛のパケットが微増したほか、ウイルス「Slammer」に感染している国内のホスト数は横ばい傾向にあるとしている。 Welchiaが活動時に発信するICMPパケットは、2003年12月下旬時点では約7,000件程度観測されていたが、活動を停止する2004年1月1日以降は減少を続け、1月6日時点では1,500件程度となった。ただし、1月1日以降であっても、PCを再起動しなければ活動を停止しないため、サーバーなどに感染している場合には、再起動するまで活動を続けるという。 TCP135番ポート宛のパケットは、2003年の年末に国内の近似値が70件程度であったものが、2004年1月6日時点では90件程度に微増している。また、発信元国別比率でも、日本がわずかに増加した。そのほか、Slammerの国内感染ホスト数は、数十件で横ばい状態だった。

関連情報 ■URL ニュースリリース(PDF) http://www.cyberpolice.go.jp/detect/pdf/H160106_worm.pdf ・ 警察庁、国内のSlammerやBlaster感染者に対して直接注意喚起(2003/12/24) ・ 中国でSlammerが増加傾向~警察庁、11月のネット治安情勢レポート(2003/12/25) ・ 経産省や総務省、警察庁、合同で年末のセキュリティ対策を呼びかけ(2003/12/24)

( 大津 心 )

- ページの先頭へ-

|