海の向こうの“セキュリティ”

AI時代でも米国のセキュリティリーダーたちは実質週6日以上勤務、精神的な負担も

2026年4月14日 06:00

イスラエルのセキュリティ企業Seemplicityは、米国企業を対象としたサイバーセキュリティ人材に関する調査報告書「The 2026 State of the Cybersecurity Workforce Report(2026年サイバーセキュリティ人材の現状レポート)」を公開しました。この報告書は、サブタイトル「Operational strain, skill evolution, and governance challenges in an AI-driven landscape(AI主導の状況における運用上の負担、スキルの進化、ガバナンス上の課題)」が示すように、AIの導入によって変わりつつある現状を調査したものとなっています。

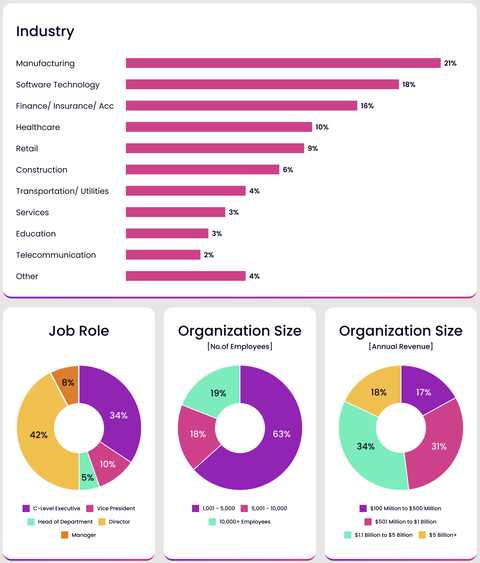

調査は2026年1月に行われ、対象は米国に拠点を置くさまざまな業種の企業や組織のサイバーセキュリティおよびIT専門家300人で、その内訳は以下のようになっています。なお、小数点以下は四捨五入されています。

報告書は表紙を入れてもPDFで13ページと、コンパクトにまとまっており、図を多用しているので、それを見るだけでも重要なポイントは押さえられる作りになっています。

調査結果の主要なポイントとして以下の5点が挙げられています。

3. 「リスク管理者」プロファイルの台頭

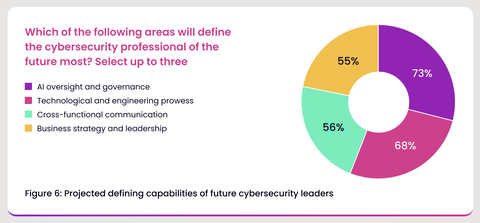

AIの監視とガバナンスは将来の専門家にとって最も重要な能力として技術工学を上回っていると回答者の73%が言及している。

| AIの監視とガバナンス | 73% |

| 技術的・工学的専門性 | 68% |

| 部門横断的なコミュニケーション | 56% |

| 事業戦略とリーダーシップ | 55% |

4. 投資実現のギャップ

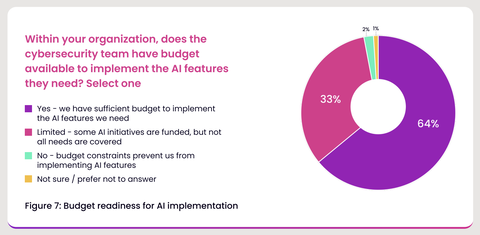

資金面では、リーダーの64%がAI予算は十分に確保されていると回答している一方で、トレーニングについては著しく不足している。

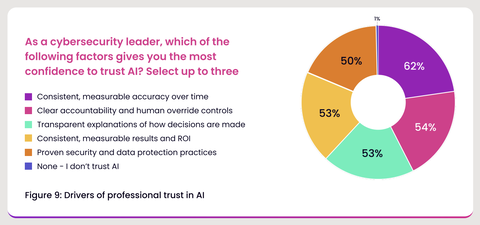

5. 自動化された信頼の前提条件

技術的な正確さは、もはや信頼の唯一の要件ではない。リーダーの62%が一貫した精度を優先する一方で、半数以上が明確な説明責任と人間によるオーバーライドの能力を不可欠と認識しており、それに続いてAIの意思決定に関する透明性のある説明の必要性が挙げられている。

| 長期にわたって一貫性があり、測定可能な精度 | 62% |

| 明確な説明責任と人間によるオーバーライド制御 | 54% |

| 意思決定方法に関する透明性のある説明 | 53% |

| 一貫性があり、測定可能な結果とROI | 53% |

| 実証済みのセキュリティとデータ保護の実践 | 50% |

| なし - AIを信頼していない | 1% |

ここからは上記以外で興味深い点をいくつか紹介します。

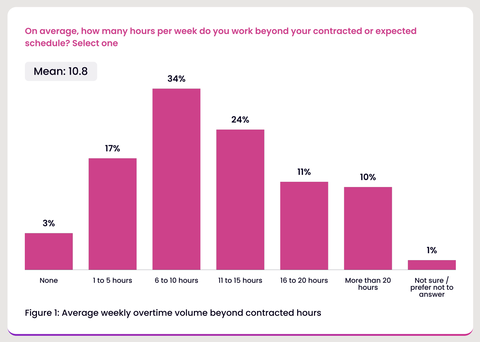

上記1.で紹介したように、サイバーセキュリティ専門家は平均して週10.8時間の超過勤務、つまり実質的に週6日勤務を行なっていますが、その調査結果を示したFigure 1によれば、回答者の20%以上が週16時間以上の超過勤務、つまり実質的に週7日勤務を行なっていることが分かります。

これに関連して感情面を調査した結果が以下の図です。

| 朝仕事に行くのが嫌で、毎週「日曜の憂鬱」を経験するのが本当に辛い | 32% |

| 残業を避けるためなら何でもする | 44% |

| 社内ネットワークの構築、人間関係の構築、サイバーセキュリティとビジネス戦略の連携など、責任が大きくなり、自分の役割が拡大していると感じている | 89% |

| 仕事はやりがいを感じるよりも、精神的に疲れると感じることの方がはるかに多い | 44% |

| 休みを取ると、かえって自分自身に余計なストレスがかかるように感じる | 43% |

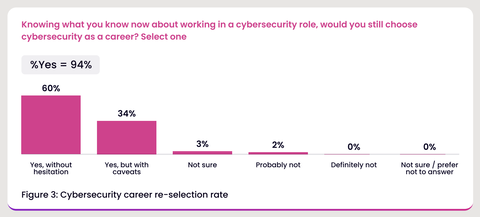

ストレスを感じている回答者が少なくないことが分かりますが、その一方で「サイバーセキュリティの仕事について今知っていることを踏まえた上で、それでもサイバーセキュリティをキャリアとして選ぶか?」との質問に対しては、以下の図が示すように94%が「Yes」と回答しています。

| 迷わず選ぶ | 60% |

| 条件付きで選ぶ | 34% |

| 分からない | 3% |

| おそらく選ばない | 2% |

| 絶対に選ばない | 0% |

| 分からない/回答を控える | 0% |

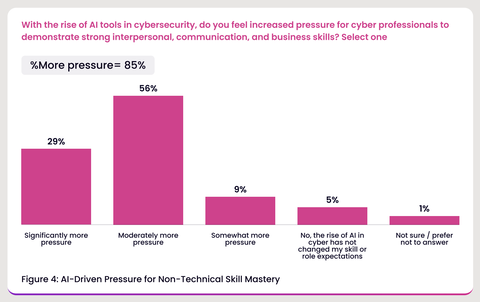

AIの導入が進む現状を踏まえ、「サイバーセキュリティにおけるAIツールの台頭に伴い、サイバーセキュリティの専門家が優れた対人コミュニケーション能力とビジネススキルを発揮しなければならないとのプレッシャーが高まっていると感じるか?」との質問に対する回答は以下のようになっています。「Significantly more pressure(プレッシャーが大幅に増加)」と「Moderately more pressure(プレッシャーが中程度に増加)」を合わせて、85%がプレッシャーの増加を感じていることが分かります。

上記4.で「64%のリーダーがAI予算は十分に確保されていると回答」とありますが、この財務的準備態勢は小規模組織で最も顕著であり、中小企業のリーダーの71%がAI機能に十分な資金を確保していると回答しているのに対し、中堅企業では51%、大規模企業では54%にとどまっています。この点については、小規模組織が人員削減を補い、リソース効率を最大化するために、AI投資をより積極的に優先している可能性を示唆していると分析しています。

セキュリティ担当者の「燃え尽き症候群」については何年も前から深刻な問題として取り上げられており、この連載でも紹介したことがありました。そのため、今回のSeemplicityの報告書の結果そのものに驚きはありませんが、何年経っても、また、AIの導入が進んでも、ほとんど何も解決されていないことを示す調査結果には、仕方ないと分かっていても、残念でなりません。その一方で、ほとんどの回答者が「それでもサイバーセキュリティをキャリアとして選ぶ」としているのは興味深いところです。ただし、今回の調査はあくまで米国に拠点を置く企業を対象としたものであり、米国とは企業文化や就労意識が異なる欧州や日本では異なる結果になる可能性があることに注意が必要です。

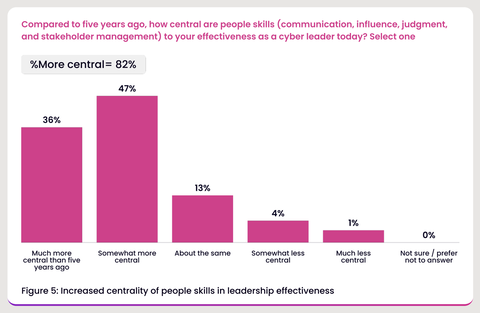

ところで、今回の調査結果で最も気になったのは、AIの導入に伴って技術スキルよりも対人スキルの方が重要になって来ているとの結果です。対人スキルの方が重要なのは、CSIRT(Computer Security Incident Response Team)においては、AIとは全く関係なく、1990年代から「当然のこと」とされており、「何を今さら」としか言いようがないのですが、「組織内の生身の人間でなければできないこと」がAIの導入によって可視化されたということなのでしょう。

ちなみに、CSIRTにおける対人スキルの重要性については、米カーネギーメロン大学(CMU)ソフトウェア工学研究所(SEI)が1998年に初版を公開した「Handbook for Computer Security Incident Response Teams(CSIRTs)」の「4.5.1 CSIRT Staff」に明記されています。このハンドブックの2003年に公開された第2版の日本語訳がJPCERT/CCのウェブサイトで公開されていますので、その中の「4.5.1 CSIRTスタッフ」から該当部分を抜粋して紹介し、これを本稿の締めとします。

多くの人は、CSIRTスタッフの最も重要な特質は技術的な経験であると誤解しています。技術的な経験は望ましい特質ですが、より重要な条件は、手順に従い、Constituency、顧客、その他CSIRTとやり取りする関係者とプロフェッショナルなインタフェースをとることができる意欲と能力です。技術的な経験が乏しくても優れた対人スキルとコミュニケーションスキルのある人を採用し、その人にCSIRT特有の技術スキルを身に付けさせる方が、その逆の場合より望ましい方法だと言えます。

※「Constituency」はCSIRTの用語で、CSIRTが守る対象(人、システム等)のこと。

- Seemplicity(2026年3月3日)

Survey Finds 45% of Cybersecurity Leaders Work a “Sixth Day” as AI Redefines Their Role - https://seemplicity.io/news/2026-cybersecurity-workforce-report/

- Seemplicity(2026年3月3日)

The 2026 State of the Cybersecurity Workforce Report - https://seemplicity.io/papers/2026-state-cybersecurity-workforce-report/

- Infosecurity Magazine(2026年3月3日)

Half of US CISOs Work the Equivalent of a Six-Day Week - https://www.infosecurity-magazine.com/news/half-us-cisos-work-equivalent/

- Carnegie Mellon University's Software Engineering Institute

Handbook for Computer Security Incident Response Teams (CSIRTs) - https://www.sei.cmu.edu/documents/1606/2003_002_001_14102.pdf

- JPCERT/CC

コンピュータセキュリティインシデント対応チーム(CSIRT)のためのハンドブック ※日本語訳 - https://www.jpcert.or.jp/research/2007/CSIRT_Handbook.pdf