イベントレポート

Security Days Spring 2026

ランサムウェアはもう防ぎきれない? 大企業だって無理なのに中小企業はどうすればいいの!? その「現実解」とは

北海道のセキュリティベンダーが探ってみた

2026年4月1日 06:00

ランサムウェアは他人事ではない。2025年にはアサヒグループホールディングス、アスクルなどの著名企業が攻撃を受け、長期の商品出荷停止に追い込まれた。大企業でさえ防げないのに、人的にも予算的にもリソースが限られる中小企業はどうすればいいのか。

こうした疑問に答える講演が、サイバーセキュリティがテーマのイベント「Security Days Spring 2026」の東京会場で3月25日に行われた。北海道に拠点を構えるセキュリティベンダーであるインフォセキュアソリューションズ株式会社から、代表取締役である粂田知也氏が登壇。ランサムウェア攻撃を100%防ぐのは確かに非現実的だと認めつつも、現実解はあると力説した。

「Security Days Spring 2026」講演レポート[目次]

- ランサムウェア時代の今も「パスワード管理」の重要性に変わりはないが、ユーザーの負担軽減も重要だ(別記事)

- ランサムウェアはもう防ぎきれない? 大企業だって無理なのに中小企業はどうすればいいの!? その「現実解」とは(この記事)

- 警察庁はランサムウェアなどサイバー攻撃が多発する現状をどう分析し、どんな活動をしているのか(別記事)

- このバックアップデータからリストアして本当に大丈夫なんだっけ? ランサムウェア攻撃がもたらした「復旧長期化」という現実(別記事)

ある農機小売店の被害事例に見る、ランサムウェア攻撃の実態

インフォセキュアソリューションズは、現地SIer企業で営業部・技術部の部長を歴任した粂田氏が2025年4月に設立したばかりの、まだ若い企業である。従業員数は4人。現在は、北海道を中心にセキュリティ関連のコンサルティングを手掛けている。

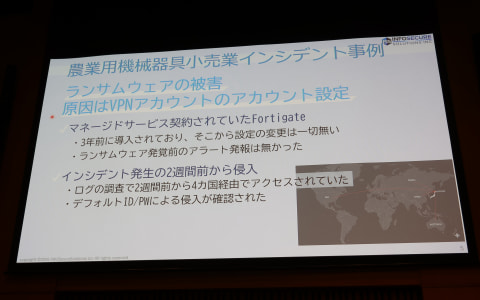

講演冒頭でまず取り上げられたのが、粂田氏が実際に対応にあたったランサムウェア被害の事例である。被害を受けたのは、とある農業用機械器具の小売業者。ランサムウェアの分野ではよく知られる「8base」による攻撃であったといい、暗号化されてしまった社内データのフォレンジックに粂田氏らが関わった。

被害企業のネットワークでは、ファイアウォール製品「FortiGate」を3年前からマネージドサービス契約していたものの、実際にはデフォルト設定のまま運用されていた。今回の攻撃時にもアラートの発報はなかったという。

インシデント発覚の2週間前には、ロシア、オランダ、米国、中国の4カ国経由で侵入されていたことがログから判明。そして決定的だったのが、システムへのログイン用IDとパスワードがデフォルトのままだった。粂田氏は「我々専門家からすれば、全くもってありえない話。しかし、こうした運用がまだまだ多い」とため息をつく。しっかり運用していれば、十分に防げたはずのインシデントであった。

バックアップ未取得で影響長期化、被害額は7000万円超え

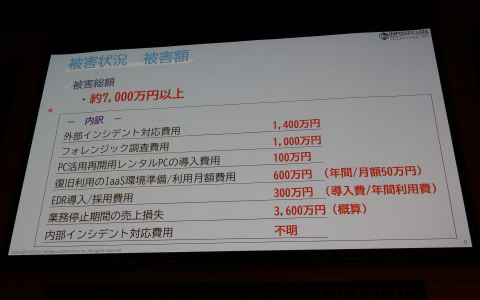

攻撃検知から調査を経て、実際の業務システムを再構築するまでには約3カ月を要した。さらに致命的なことに、被害企業はデータのバックアップを全く取っていなかった。データの再整備も含めると、復旧には約6カ月かかる見通しという。

情報漏えいの可能性があるものとしては、顧客や関係者の氏名・住所情報、従業員や元従業員の個人情報が該当。また、1.5カ月間はシステムが一切利用不可の状況が続いた。

経済的損害も大きく、被害総額は「約7000万円以上」と見積もられた。内訳は、専門業者にインシデント対応を依頼する費用1400万円、個人情報保護委員会への報告に必要なフォレンジック調査料が1000万円(1機器あたり250万円で4台分)、業務停止期間中の売上損失額3600万円(概算値)など。

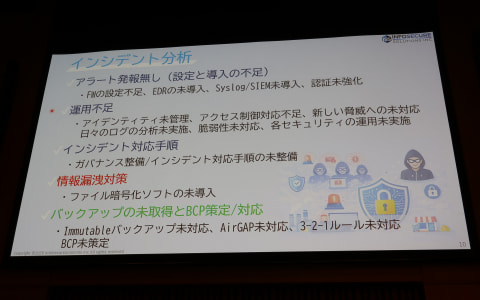

このインシデントでは、企業側の準備不足が少なからず悪影響を与えた。バックアップ未取得は、単純な機器故障への備えとしても不足していると言わざるを得ず、ファイアウォールの設定も不十分だった。

さらに粂田氏は「運用の不足」についても言及する。セキュリティの世界では古くから言われているが、対策製品を導入して終わりではなく、導入後に運用し続けてこそ、セキュリティは向上するのだ。

アサヒグループの事例から分かる「もう100%は防げない」

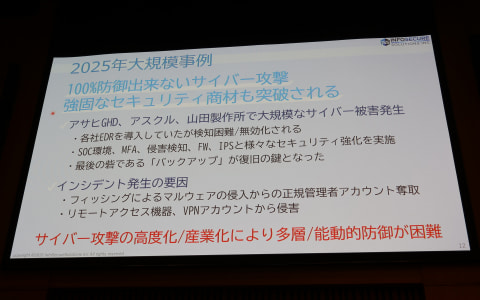

2025年は、著名企業に対するサイバー攻撃の事例も多かった。中でも耳目を集めたのが、同年9月に発生したアサヒグループホールディングスのランサムウェア被害だろう。

同社の発表を紐解くと、EDR(Endpoint Detection and Response)のような先進的セキュリティ体制を構築していても、100%完全にはランサムウェア攻撃を防げないという、厳しい現実が浮かび上がってくる。

「(アサヒグループでは)EDRだったりSOC(Security Operation Center)を作ったり、相当な対策をしていたようだが、それでもダメだった。ただしバックアップは残っていたので、若干ながら被害を抑えられたようだ。」

一方で粂田氏は、アサヒグループの被害報道に触れる中で、ほかにもまだやれることはあったと指摘する。グループ会社も含めて監視体制を強化すべきではなかったか、VPNの運用に不備はなかったか、メディアへの発表が遅くはなかったか、BCP(事業継続計画)が本当の意味で機能していたのか――。

防げないが、死守すべきこと

今やランサムウェアは企業の規模に関係なく直面しうる脅威となったわけだが、とはいえ、中小企業にとって対策にあたっての負担はより大きい。粂田氏が例示したデータによれば、中小企業の約87%ではセキュリティ専任者がいない。同様に、セキュリティに関する日々の運用が未実施という中小企業は約70%に上る。これは国際的に見ても低い水準とされる。

対して、サイバー攻撃は“産業”の領域に達したと言われる。RaaS(Ransomware as a Service)やMaaS(Malware as a Service)という言葉がすでに知られているが、サイバー攻撃を行うためのプラットフォームが誕生してしまった。産業として仕事に従事する人物がいれば、犯罪的であっても収益を増やそうという動きは加速する。EDRなどの対策を突破・回避する攻撃も現に存在する。

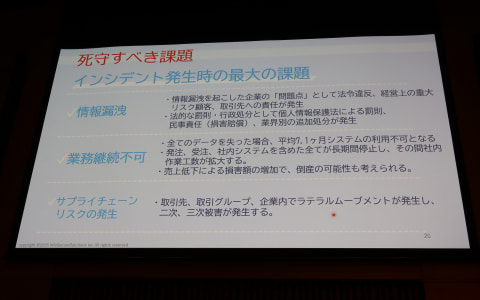

情勢は厳しい。ただ、それでも死守すべきポイント──侵入を許したとしても絶対にココだけは守る──があると、粂田氏は主張する。情報漏えい、業務継続不可、サプライチェーンリスクの発生がそれだ。この3つだけはなんとしても防ぐ。

では、そのためにどうすればいいのか。粂田氏は、経済産業省のもとで取りまとめが進められている「サプライチェーン強化に向けたセキュリティ対策評価制度」(以下、SCS評価制度)が大いに役立つと展望する。セキュリティ対策の実施度を第三者評価(認証の等級によっては自己評価)するもので、2026年度中の運用開始が予定されている。

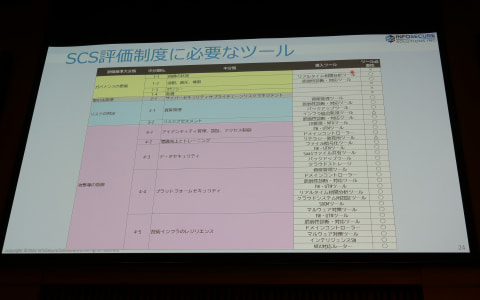

粂田氏によれば、SCS評価制度で規定される内容は、前述の“死守すべきポイント”の防御にそのまま直結する。評価項目は7つの大分類があり、SIEM(Security Information and Event Management)や資産管理、ファイアウォールなど各種ツールの導入を実質的に促している。

試算では、従業員100人規模の企業がSCS評価制度の認証を得る場合のコストは400~600万円。実際には、導入したシステムを日々運用するための人材コストもかかってくる。中小企業が果たしてこれだけのコストをポンと出せるのだろうか。

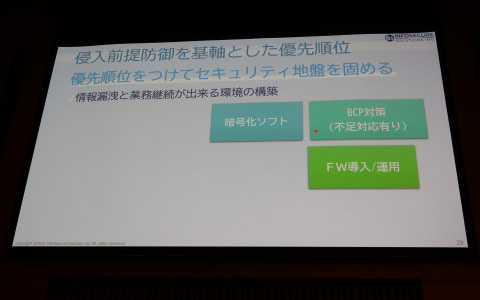

どれだけ対策をしてもランサムウェアを100%防げるわけではない。SCS評価制度における認証取得はそれ自体が目的ではなく、真に重要なのはセキュリティの充実である。ならば、SCS評価制度で規定されている項目の中から、必要なものだけを優先して採用すればいいのではないか──これが、粂田氏らが見出した現実解という。

中小企業における「現実解」、その中身とは

その現実解とは、暗号化ソフトおよびファイアウォールの導入(と適正な運用)、そしてBCPの策定だ。粂田氏は「これだけやれば、侵入されても復旧できたり、情報漏えいが発生しても実際にはデータが盗み見られない等の対策ができるはず」と解説する。コストパフォーマンスも高いという。

ここでいう暗号化とは、業務データを普段から暗号化して保存・運用するという意味である。重要な点として、暗号化したデータはもし外部漏えいしても、第三者による解読は容易ではない。こうした経緯から、漏えいインシデントが発生しても、個人情報保護委員会への報告義務が発生しないとの判断が出ているという。講演では、具体的なソリューションとして「FinalCode」(デジタルアーツ株式会社製)が挙げられた。

暗号化よりもさらにコストを抑えたい場合は、ファイアウォールのマネージドサービスがお勧めだという。サイバー攻撃の動向は日々変わっており、これに一般ユーザーが追いつくのは難しい。よって、設定更新やログ解析を毎日実施してくれるレベルのマネージドサービスがよいと粂田氏は助言する。

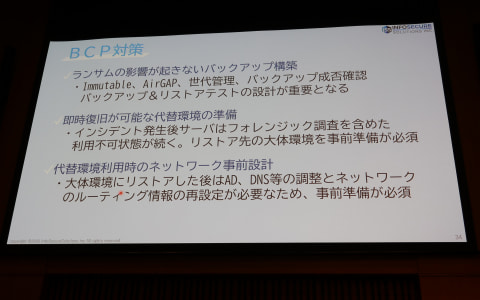

残るBCPの策定だが、これはつまりバックアップ体制のこと。データのバックアップはもちろん、システムもIaaSに代替環境を作っておき、問題発生時に切り替えられるようにしておく。かなり大規模な対策だが、これもSCS評価制度の判定基準に該当するという。

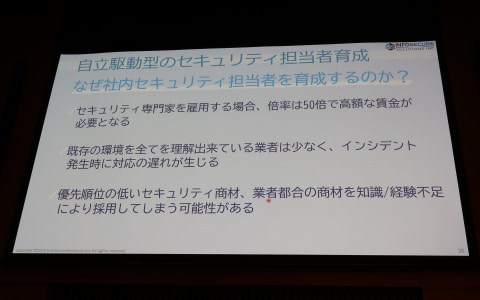

大変だが、社内セキュリティ人材を育てるべき理由

そして粂田氏がもう1つ提案するのが、社内セキュリティ担当者の育成だ。

その理由だが、いくら専門家といっても外部雇用型では社内事情を100%正確に理解してもらうことはできない。中には不心得者がいて、優先度の低いセキュリティツールを導入(購入)する可能性もある。

ならば、トップクラスの知識がなくても社内のネットワークに精通している従業員のほうが、より効率的に立ち回ることができる……というのが粂田氏の見解である。ちなみにインフォセキュアソリューションズでは、こうした社内セキュリティ人材の育成プログラムも外部提供している。

粂田氏は講演の最後で、“運用”の重要性を改めて強調した。機器やツールを購入して、ネットワークに組み込んだらそれで終わりではない。日々変わるセキュリティ事情に応じて、情報を収集し、時には設定を変更する。この積み重ねが決定的に重要だと訴えた。

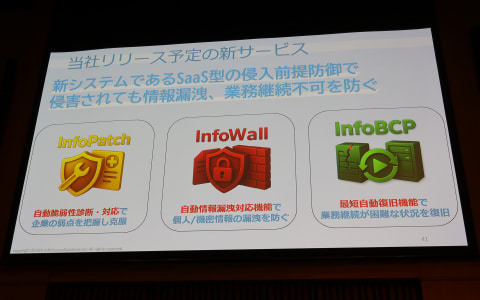

なお、インフォセキュアソリューションズでは、セキュリティの自動化ツールを鋭意開発中という。いわゆる「SOAR(Security Orchestration, Automation and Response)」の仕組みを使ったもので、2026年度の開発完了を目指している。今後の動向にもぜひ注目してほしいと聴講客に呼び掛け、講演を締めくくった。

「Security Days Spring 2026」講演レポート[目次]

- ランサムウェア時代の今も「パスワード管理」の重要性に変わりはないが、ユーザーの負担軽減も重要だ(別記事)

- ランサムウェアはもう防ぎきれない? 大企業だって無理なのに中小企業はどうすればいいの!? その「現実解」とは(この記事)

- 警察庁はランサムウェアなどサイバー攻撃が多発する現状をどう分析し、どんな活動をしているのか(別記事)

- このバックアップデータからリストアして本当に大丈夫なんだっけ? ランサムウェア攻撃がもたらした「復旧長期化」という現実(別記事)