イベントレポート

Security Days Spring 2026

警察庁はランサムウェアなどサイバー攻撃が多発する現状をどう分析し、どんな活動をしているのか

2026年4月2日 06:00

サイバーセキュリティがテーマのイベント「Security Days Spring 2026」の東京会場で3月26日、警察庁の中川陽介氏(サイバー警察局 サイバー企画課 サイバー事案防止対策室 課長補佐)による講演が行われた。日本国内におけるサイバー攻撃の状況、そして警察庁は今まさにどんな対策・活動をしているのか、このほど取りまとめた最新資料をもとに解説した。

「Security Days Spring 2026」講演レポート[目次]

- ランサムウェア時代の今も「パスワード管理」の重要性に変わりはないが、ユーザーの負担軽減も重要だ(別記事)

- ランサムウェアはもう防ぎきれない? 大企業だって無理なのに中小企業はどうすればいいの!? その「現実解」とは(別記事)

- 警察庁はランサムウェアなどサイバー攻撃が多発する現状をどう分析し、どんな活動をしているのか(この記事)

- このバックアップデータからリストアして本当に大丈夫なんだっけ? ランサムウェア攻撃がもたらした「復旧長期化」という現実(別記事)

2025年は約1万5000件のサイバー攻撃事案を検挙

警察庁では「サイバー空間をめぐる脅威の情勢等」と題した文書を、半年に1回のペースで公表している。本講演では、3月中旬に公開されたばかりの令和7年(2025年)通期版の資料をもとに、中川氏が補足・解説するかたちで進行した。

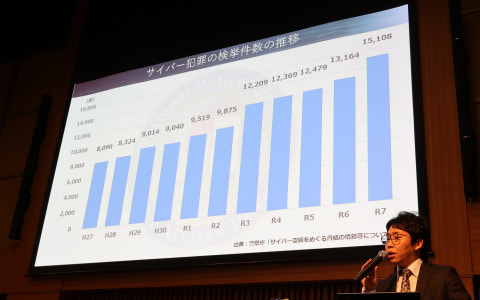

まず示されたのが、サイバー犯罪の検挙件数の変遷である。令和7年は1万5180件で、前年の1万3164件からさらに増えた。直近の約10年は、ほぼ一貫して右肩上がりが継続。中川氏は「(ITの力で)世の中がどんどん便利になっていく中で、警察が検挙する件数もまた増えている」と話す。

サイバー攻撃は、システム開発時にどうしても残ってしまう、脆弱性を突かれるところが起点となりやすい。よって、その脆弱性がどこかにないか、探索する行為を攻撃者は頻繁に行うわけだが、この状況を把握すべく、警察庁では独自に設置したセンサーで観測を行っている。こちらの件数も右肩上がりで、令和7年は1つのIPアドレスに対して1日に9606件の不審なアクセスを検知。そして、不審アクセスの発生元の99%超が海外からのものであった。

一般論として、人が海外へ旅行する際は、物盗りなどに対する警戒感を普段より強める。しかしサイバー空間には最初から国境がない。サイバーセキュリティは、現実世界とはまた違った防犯意識が求められる。

法人口座狙いの「ボイスフィッシング」は、件数は少なくても被害大

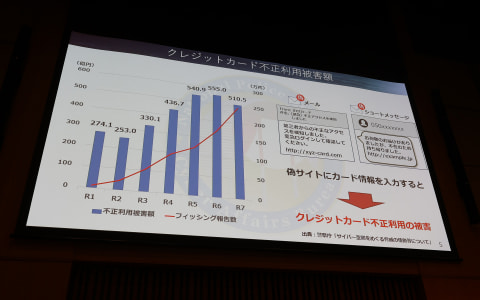

クレジットカードの不正利用被害額は令和7年が510.5億円で、前年の555.0億円よりは減った。ただし、クレジットカードの番号詐取や、オンラインバンキングでの不正送金を狙った、フィッシングの件数自体はこの7年で変わらず上昇傾向が続く。

フィッシング関連では、「リアルタイムフィッシング」という新しい手口が横行している。ユーザーがだまされてフィッシングサイトにIDやパスワードを入力すると、攻撃者は即座にそれを正規サイトへ再入力。ユーザーに届くワンタイムパスワードをもフィッシングサイトへ入力させ、これもまた攻撃者が正規サイトへ転記すると、ログインや決済ができてしまう(詐取したIDを、貯めておいて後日使うのではなく、すぐ使う)。

フィッシングというと個人を狙った攻撃を想起するが、じつは法人・企業であっても無視できなくなってきた。それが「ボイスフィッシング」と呼ばれる手口で、主に電話の自動音声が使われる。攻撃者は「こちらは銀行だが、このままではオンラインバンキングが使えなくなる」などとかたり、経理担当者らを不正サイトへ誘導しようとする。

法人狙いのボイスフィッシングはまだ件数こそ少ないが、一度被害が発生してしまうと金額が大きくなりがちという。また、銀行側も不正を監視しているが、企業の口座はなかなか止めにくいという事情も、状況を複雑にしている。

証券口座を狙ったサイバー攻撃も記憶に新しい。2025年の3~5月ごろに被害が急増。その後、証券会社側でパスキーの導入といった対策が進められて被害規模は減少したものの、とはいえ、まだ少なからず被害が発生している。

懸念されるのが、AIの悪用だ。今回の講演では統計値としての紹介こそなかったものの、生成AIでフィッシングサイトやランサムウェアを作成した事例はすでに、検挙もされていると中川氏は言及。警戒の度を強めていることを伺わせた。

RaaSでランサムウェア攻撃の裾野が広がる。警察機関が“復号ツール”を提供する例も

講演の後半では、ランサムウェアの解説に多くの時間が割かれた。日本でも被害が相次いでいるが、近年の傾向として、企業間のサプライチェーン(製品や部材の供給連鎖)を断絶するような規模の攻撃が目立っている。例えば、業務の一部委託先がランサムウェア攻撃を受け、預けていたデータが大量に漏洩するような事態だ。つまり、自社だけの対策には限界がある。

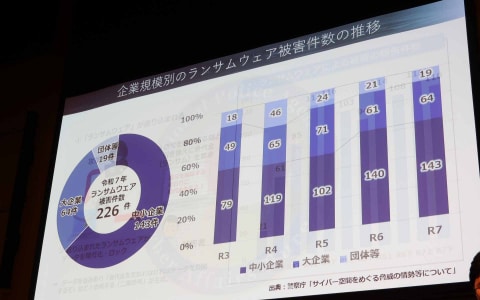

発生件数は高止まりと言ってよい。令和7年は、警察への被害通報件数は226件で、これは前年とほぼ同じ水準だった。ただし、中小企業の被害割合が高まりつつあるという。

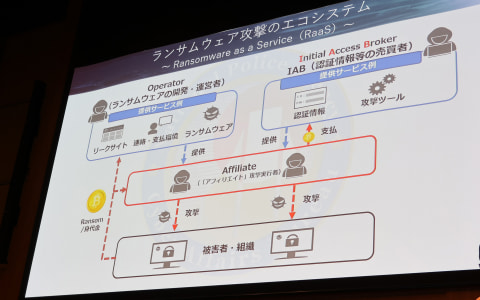

中川氏が強調するのは、ランサムウェア攻撃が徹底して、身代金としてのカネ(Money)をいかに払わせるかに執心している点だ。そうした結果なのか、近年はRaaS(Ransomware as a Service)という存在まで登場した。攻撃に必要なインフラを用意し、それを使わせた見返りに身代金の一部を受けているというものだ。プログラミングの知識がない層でもランサムウェア攻撃ができる事態ともなった。

RaaSの種類は多い。2025年9月に発生した、アサヒグループホールディングスのインシデントは、RaaSの一種であるQilinによるものとされる。中川氏は「それぞれのRaaSは(実際に行動する)攻撃者を囲い込んで、行動させて、いかに分け前を得ようか腐心している。その過程で(競合する別の)RaaS間で争ったり協力したりもする」と説明。取り分を攻撃者とRaaSで7対3にするのか、8対2にするのか調整したり、時にはインセンティブを加えたりと、まるで一般企業間の取引のような関係が垣間見えるという。

企業狙いのランサムウェアは、まず社内ネットワークへの侵入からスタートするのが一般的で、その入り口はVPNやリモートデスクトップが大半とされる。実際に被害に遭った企業に対して警察庁が実施したアンケート調査(令和7年版)でも、侵入経路の約90%がVPNもしくはリモートデスクトップ経由だった。また、セキュリティパッチ未適用の事例は半数を超えていた。

このほか、関係機器の脆弱性を突いたり、正規のID・パスワードを詐取して流用したり、デフォルトで設定されている簡易なパスワードが狙われたり、とにもかくにも侵入されてしまうと事態はより悪化する。さらに別のID・パスワードが盗まれたり、IDの権限を勝手に昇格させたりした後、最終的にデータが暗号化され、カネの要求に行き着く。この際、ログを消されて侵入経路が分からなくなったり、復旧のために用意してあったバックアップが破壊される事態もよくある。

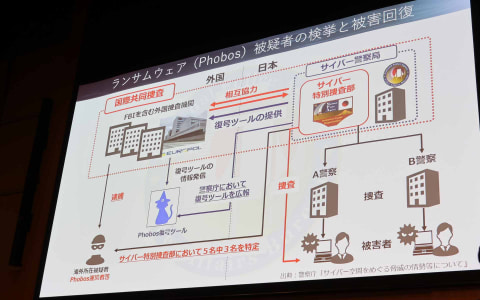

警察庁では、ランサムウェア攻撃に対する捜査を国際的に展開している。また、被疑者の検挙だけでなく、捜査の過程で取得した情報をもとに、暗号化されてしまったデータを復号するためのツールを開発・公開した例がある。

目を覆いたくなる「取引先からの侵入」、基本対策も徹底されず

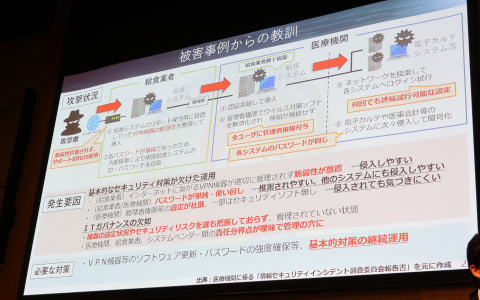

とある医療機関がランサムウェア攻撃を受けた事例では、取引先の給食業者のVPNが狙われた。VPN機器の脆弱性対策が適切になされておらず、ここからまず侵入。さらに、病院給食システムのID・パスワードが単純だったため、閉域網接続している医療機関側ネットワークへの接続を許してしまった。

医療機関側ネットワークでも、全ユーザーに管理者権限が付与されていたり、全システムのパスワードが同じというような瑕疵があった。最終的には、電子カルテなどを管理するシステムにおいて、ログイン試行を無制限に繰り返せる設定が仇となり、重要情報の多くが暗号化されてしまった。

「一言で申し上げれば、基本的なセキュリティ対策が欠けたままの運用だった。脆弱性を放置し、パスワードが単純で管理がすざん。この背景には、組織としてのガバナンスの弱さがあった。必要だったのは、やはり『基本的対策の継続運用』ということになるだろう。」

ただし、継続運用は確かに基本中だが、その徹底は並大抵のことではない。そして、ランサムウェア攻撃が進化・悪質化していく速度を踏まえると、100%完全に防ぐのはもはや難しいとも指摘される。被害が発生する前提での対策もまた必要だと、中川氏は指摘する。

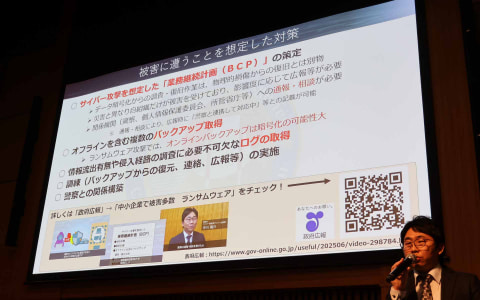

サイバー攻撃を見越した「BCP」が必要な時代に

警察庁では現在、ランサムウェア対策としてのBCP(業務継続計画)策定を啓発している。地震や火災が発生しても業務を継続するためのBCPはよく知られるが、これをサイバー攻撃にも広げるべき、というわけだ。

ランサムウェア被害からの回復を図るうえでは、データのバックアップが鍵になってくる。ただし、本番ネットワークと常時接続している機器でのバックアップは、リモートで削除されたり暗号化される確率が高い。普段はネットワークから切り離したオフライン機器で保存するのが理想だ。このほか、侵入経路の特定などに欠かせないログをしっかり取得すること、攻撃発生を想定した訓練も実施すべきという。

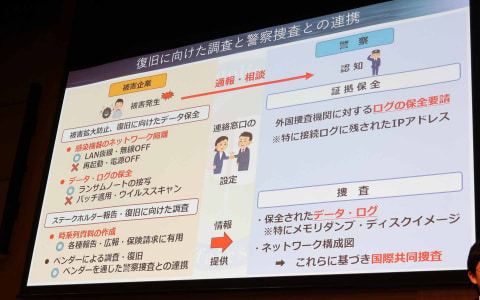

加えて、万一被害に遭ってしまった場合は、遠慮なく警察を頼ってほしいと中川氏は話す。そもそも、通報・相談がなければ警察は事案を認知できず、動けない。

「警察との連携は難しいと思われるかもしれないが、まずは窓口(となる担当者や部署)を決めてもらって、そのうえで、できること、この部分はできない等は、どんどん言ってほしい。要望にはしっかり対応したい。」

被害を実際に受けたら? 時系列資料は捜査や保険請求に有用

ランサムウェアによる被害が実際に疑われる場合は、対象機器をネットワークから隔離させ(LANケーブルを抜き、Wi-Fiはオフにする)、被害の拡大を防ぐ。ただし、電源を切ったり再起動すべきではない。メモリ上に残された攻撃の痕跡などが消えてしまう可能性が高いためだ。

また、発生事象や一連の対応を、時系列の資料としてまとめておくことも有効という。警察の捜査資料として活用できるだけでなく、サイバー攻撃に対する保険の請求にも役立つ。

身代金を支払うかどうか。これは実に繊細な問題だ。中川氏によれば、身代金支払いを全く容認しないとか、違法だとまで断言している国はほぼない。一方で「支払時は報告を義務とする」動きが目立つという。

翻って日本では、経済産業省が「金銭の支払いは厳に慎むべき」という立場を表明。本講演で取り上げている資料「サイバー空間をめぐる脅威の情勢等」では、「犯罪グループ等の活動資金となることが懸念される」「暗号化されたデータの復号が保証されるわけではない」と言及している。

サイバー攻撃についてもっと知ってほしいから、積極的に広報活動も

警察庁の取り組みは、ランサムウェア対策だけにとどまらない。とあるサポート詐欺の事例では、Microsoft、警察とも連携する一般社団法人のJC3(日本サイバー犯罪対策センター)が協力し、犯行グループがインド国内で活動していることを特定。検挙に至った。このケースでは、専門機関の相談窓口に対するサポート詐欺関連の問い合わせ数が、検挙後に大きく減少したという。

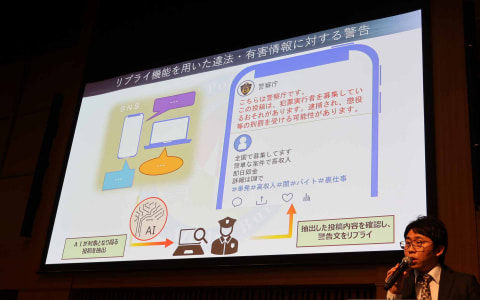

より身近なところでは、SNSの有害投稿をAIで発見・抽出し、該当する投稿に直接、警察庁名義でリプライするという取り組みを実施している。

警察庁ではサイバー攻撃対策に関連して、広報活動にも積極的に取り組んでいる。Xの公式アカウント、JC3を中心としたポッドキャスト番組(全6回)、「サイバー警察局便り」の発行(不定期)はまさにその一環だ。

そして、本講演で中心的に取り上げられた「サイバー空間をめぐる脅威の情勢等」の編纂も、注力する施策の1つ。中川氏は「(講演で紹介しきれなかった)詳しいデータや、コラムなども多数掲載した。ランサムウェアの被害事例なども含めて、せひ参考にしてほしい」とアピールし、講演を締めくくった。

「Security Days Spring 2026」講演レポート[目次]

- ランサムウェア時代の今も「パスワード管理」の重要性に変わりはないが、ユーザーの負担軽減も重要だ(別記事)

- ランサムウェアはもう防ぎきれない? 大企業だって無理なのに中小企業はどうすればいいの!? その「現実解」とは(別記事)

- 警察庁はランサムウェアなどサイバー攻撃が多発する現状をどう分析し、どんな活動をしているのか(この記事)

- このバックアップデータからリストアして本当に大丈夫なんだっけ? ランサムウェア攻撃がもたらした「復旧長期化」という現実(別記事)