イベントレポート

Security Days Spring 2026

このバックアップデータからリストアして本当に大丈夫なんだっけ? ランサムウェア攻撃がもたらした「復旧長期化」という現実

今、知っておくべき「サイバーレジリエンス」の理念とは

2026年4月3日 06:00

サイバー攻撃は、日本企業の経済活動に間違いなく悪影響を及ぼしている。インシデントが増え、それに伴って被害報道が増えてくると、1つの疑問が湧いてくる。「なぜ、復旧にこれほどまで時間がかかるのか?」。

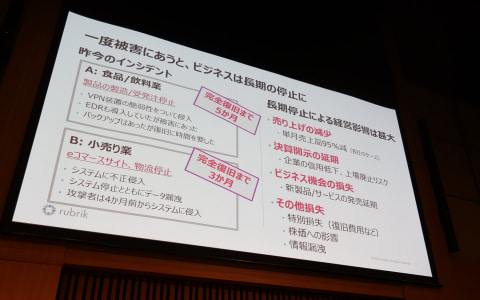

中でもランサムウェア攻撃だ。2025年後半のアサヒグループホールディングスの事例では、被害の発覚から製品出荷正常化まで約5カ月かかった。通販サイトのアスクルも全サイト正常化には約3カ月を要した。

「Security Days Spring 2026」の東京会場で3月26日、データ保護ソリューションの開発・販売を手掛けるRubrik Japan株式会社から中井大士氏(セールスエンジニアリング本部 本部長)が登壇。ランサムウェア攻撃が悪質化する一方で、被害発生時の対応も変化している実態について、解説した。

「Security Days Spring 2026」講演レポート[目次]

- ランサムウェア時代の今も「パスワード管理」の重要性に変わりはないが、ユーザーの負担軽減も重要だ(別記事)

- ランサムウェアはもう防ぎきれない? 大企業だって無理なのに中小企業はどうすればいいの!? その「現実解」とは(別記事)

- 警察庁はランサムウェアなどサイバー攻撃が多発する現状をどう分析し、どんな活動をしているのか(別記事)

- このバックアップデータからリストアして本当に大丈夫なんだっけ? ランサムウェア攻撃がもたらした「復旧長期化」という現実(この記事)

防御と同じくらい、「被害が発生した後の復旧手段」が重要に

講演冒頭、中井氏がまず触れたのが、2025年後半、世間を驚かせた2つのランサムウェア事案だ(実名は出さなかったが、アサヒグループホールディングスとアスクルであることは明らかだ)。復旧・正常化に数カ月かかり、商品出荷は停滞した。両社とも高い知名度を誇り、事業の規模も大きい。ランサムウェアへの備えを怠っていたはずはないと中井氏も推察する。ただ、それでも被害に遭ってしまった。現実は厳しい。

ランサムウェアへの備えとしては、データのバックアップが重要とされる。しかし、バックアップだけで万事解決……とはいかなくなってきた。

「片方の企業は、バックアップがあったと明言している。データが壊されてしまったらバックアップから、戻せばいい(と考えるのが普通だ)。だが、最近のランサムウェアは、バックアップを破壊しにきたり、バックアップソフトを動かなくしようとするケースがある。」

警察庁へ報告されるランサムウェア被害の件数は近年、高止まりしている。帝国データバンクのアンケート調査では、「過去にサイバー攻撃を受けたことがある」という回答は32%に上った。

サイバー攻撃の興亡とは関係なく、社内のITインフラをいかに円滑に、故障なく運用させるかは、ビジネス上の重要な論点である。また、自然災害が多いとされる日本では、地震や津波が発生した後もどうやって事業を継続するか、その観点からのBCP(事業継続計画)策定が欠かせない。

IT機器の故障発生率と、自然災害の被災確率と、サイバー攻撃を受ける確率のうち、どれが一番高いか。もちろん厳密な比較は難しい。だが、リスク管理の一環として、「サイバー攻撃で被害を受けた場合にどう対応するか」も、あらかじめ考えておく時代が来ているのではないか。

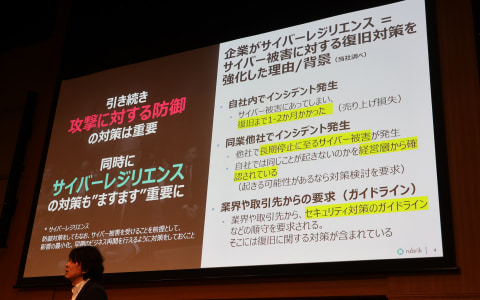

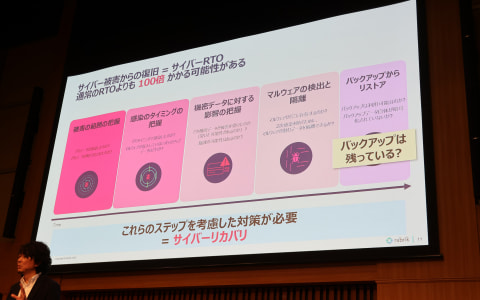

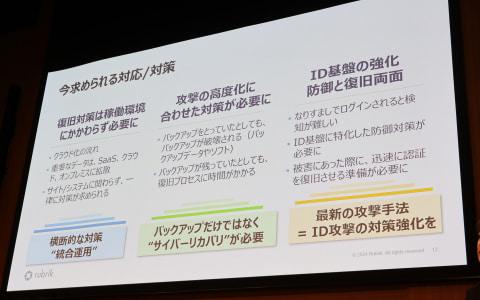

そこで注目されるのが「サイバーレジリエンス」という概念だ。これまで通りサイバー攻撃への防御策を講じつつ、それでもサイバー攻撃被害を受けることを前提に、影響の最小化や、早期のビジネス再開に資する対策を行う。防御一辺倒でなく、被害を受けてしまった後の復旧・回復にも目を向けようという発想である。

実際にサイバー攻撃被害が発生した企業が、サイバーレジリエンスに取り組むのはある意味、自然だ。ただ、中井氏に届く声としては「同業他社でインシデントが発生して、社内の経営層から対応の有無を確認されたから」「取引先からセキュリティガイドラインへの遵守を要請され、復旧対策がそれに含まれる」等、社会動向に引っ張られるかたちで取り組みを強化する例が増えているという。

攻撃のターゲットは「本番データ」から「ID基盤」へ

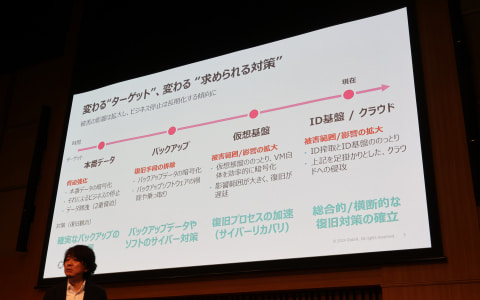

サイバーレジリエンスの確立に向けて、何をすべきか。それを考える前に、ランサムウェア攻撃を巡るトレンドの変遷を理解しておきたい。

まず最初は、ビジネスで日々使われる「本番データ」が攻撃者に狙われた。これを暗号化し、身代金を要求するのが典型例。このレベルなら、本番データのバックアップを確実にとっておけば、システムは復旧できる。

続いて、バックアップデータも同時に狙われるようになった。バックアップ機能を乗っ取ったり、バックアップデータも勝手に暗号化しようとする。よって防御側は、通常のネットワークと切り離したところでデータを保存したりするなどの対応が求められる。

その次にターゲットにされたのが仮想基盤である。業務システムの稼働を下支えする部分を丸ごと掌握すれば、好き放題できてしまう。影響範囲が広いのだから当然、復旧対策の難易度は高まる。

そして現在は、ID基盤やクラウドを狙った攻撃が顕著という。WindowsにおけるActive Directory、Entra ID、Oktaなどが具体的な攻撃先で、ここでユーザーID認証情報を取得できれば、結果として、連携するクラウドやSaaSなどにも侵入できてしまう。

ID基盤の掌握は、実際に行われても発覚しづらいという。中井氏はこれを「暴れながら侵入してくるのではなく、静かにそっと侵入される」と表現。そして、あるタイミングが来たら暗号化される。エンドポイント対策では、その“暴れだす瞬間”は検知できる。しかし実際にはその前に勝負がついてしまっている。

「本当にそのバックアップデータでリストアしていいの?」が長期化の理由

こうして、ランサムウェアと一口に言っても、ターゲットは微妙に変遷してきた。では現状、ランサムウェア被害からの復旧はどんな手順で行われているのか。

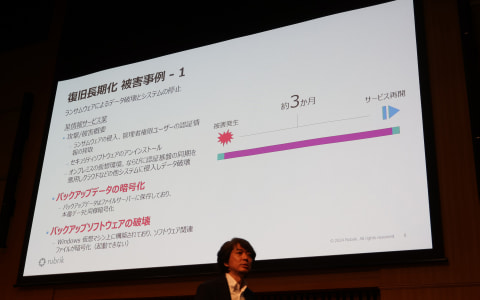

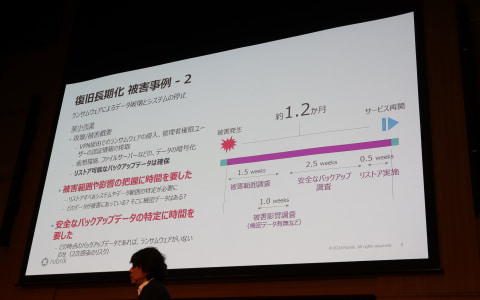

ある情報サービス業者の事例では、ランサムウェア被害の発生からサービス再開まで約3カ月かかった。VPN周りから侵入されたとみられ、そこから管理者権限IDの詐取、ID基盤乗っ取りへ連鎖した。1つのIDでさまざまなSaaSやクラウドへログインできるようになっていたことで、被害は拡大した。

このケースでは、バックアップデータが勝手に暗号化され、さらにバックアップソフトも破壊された。結局、復旧にあたってはシステムを再構築することとなった。とはいっても社内データが残っていないため、なんと取引先からも残っていたデータを集めたという。

2つめは小売業者の例で、こちらは復旧に1.2カ月かかった。バックアップの暗号化は免れたため、比較的短期間で復旧できたのかといえば、それは違った。どこをどうリストアすべきかの特定に、時間がかかってしまった。

「例えばサーバーが100個あって、その全てのデータが暗号化されているのか、50個なのか、それとも30個なのか、見極めなければいけない。しかし、パッと見では特定できない。1個1個きちんと調べていかねばならない。」

ビジネスが止まる期間を短くするためには、問題のありそうな部分から優先して対処すればいいだろう。だが、話はそこで終わらない。「このバックアップデータで、本当にリストアしていいのだろうか」───これが界隈で深刻な課題になっているという。

すでに述べたように、ランサムウェア攻撃は侵入から暗号化の発動までに時間をかけるようになってきている。日次・週次などでバックアップをとっているとして、どのタイミングのバックアップデータであれば二次被害を起こさずに済むのか。この特定は容易ではない。静かに侵入してきた攻撃者が、何をしているかは簡単には分からない。

「侵入される前のクリーンなバックアップを見極めて、リストアするのが安全だろうが、それは果たしていつなのか。それを調査したり、場合によっては実際にリストアして、危なそうだからやめたり。そうした試行錯誤に時間がかかる。」

この被害事例では、リストア作業自体は1週間で終わったのに対し、バックアップの調査には2.5週間かかった。近年の復旧の長期化は、まさにこれが理由だ。

バックアップシステム側から“プル型”でファイルを取得、蓄積ファイル分析で兆候発見

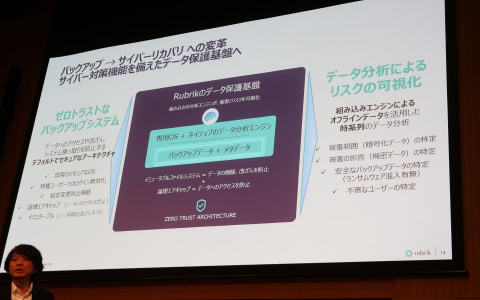

Rubrikは、データセキュリティベンダーとして、バックアップ関連ツールに特に注力している。同社では、データの単純なバックアップとリストアだけでなく、システム中断時間の最小化を含めた総合的な対策という意味で「サイバーリカバリ」との表現を用い、各種製品を展開中だ。

中井氏によれば、これまでのバックアップツールは、動作を補助するための別ツールを追加したり、ストレージを別契約で用意する必要があったりと、システムが複雑になりがちだった。Rubrikでは、データを分析するためのエンジンや専用OS、ストレージなどを論理上一体化させた点を特徴とする。

独特な構造の一例として、バックアップは“プル型”とした。元となるデータからバックアップシステムへファイルを投げるのではなく、あくまでRubrikのシステムがバックアップデータを取りにいく。よって、外部からRubrikへのファイルアクセスはそもそも遮断している。

さらに、時系列で増えていくバックアップデータを分析できる。蓄積の差分などを見ながら、ランサムウェア攻撃の兆候を発見できるという。

中井氏は「バックアップは、サイバー攻撃対策の中でも最後に回されがち」と嘆く。しかしランサムウェアの情勢的には、保存したバックアップをいかに効率的に管理するかが、復旧のスピードを左右する。サイバーリカバリ、そしてサイバーレジリエンスの重要性は今後、より高まっていきそうだ。

「Security Days Spring 2026」講演レポート[目次]

- ランサムウェア時代の今も「パスワード管理」の重要性に変わりはないが、ユーザーの負担軽減も重要だ(別記事)

- ランサムウェアはもう防ぎきれない? 大企業だって無理なのに中小企業はどうすればいいの!? その「現実解」とは(別記事)

- 警察庁はランサムウェアなどサイバー攻撃が多発する現状をどう分析し、どんな活動をしているのか(別記事)

- このバックアップデータからリストアして本当に大丈夫なんだっけ? ランサムウェア攻撃がもたらした「復旧長期化」という現実(この記事)