読めば身に付くネットリテラシー

企業も「振り込め詐欺」に狙われている! 業務フローの隙を突いたり、社内外の信頼関係を悪用したりする手口を知っておこう

2026年5月15日 11:52

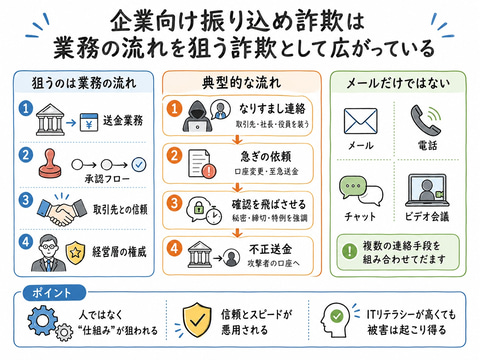

企業を狙う「振り込め詐欺」の被害が、国内外で次々に起きています。かつては、不自然な文章のメールや、身に覚えのない取引先からの請求書に気を付ければ大丈夫と考えられていました。ところが昨今の手口は、実在する取引先や、自社の社長や役員、弁護士、銀行の担当者などになりすまし、メール、チャット、電話、ビデオ会議までを組み合わせて送金を迫るやり方に変わっています。狙われているのは、企業のシステムや金融取引用のアカウントにとどまらず、「日々の業務そのもの」です。もはや、ITに弱い企業だから引っ掛かるというものではないのです。

今回は、「ビジネスメール詐欺」や「ニセ社長詐欺」など、企業の資金を狙う「振り込め詐欺」について、知っておきたい主な手口をあらためて整理します。

詐欺で狙われる、企業の「業務の流れ」とは

企業をターゲットとした振り込め詐欺としては「ビジネスメール詐欺」、英語では「BEC(Business Email Compromise)」と呼ばれる手口が有名です。攻撃者は、企業の取引先や経営者を装い、振込先口座の変更や急ぎの送金を指示し、自分たちが用意した銀行口座へお金を送金させようとします。

FBIの2025年版年次報告でも、BECの被害が大きく扱われています。2025年にFBIのインターネット犯罪苦情センター(Internet Crime Complaint Center:IC3)へ寄せられたBECに関する相談は2万4768件、損失額は約30億4660万ドルでした。これは「投資詐欺」に次ぐ規模で、日本に限らず、企業の送金業務が狙われていることが分かります。

なお、BECは、メールだけでなく、電話やオンライン会議アプリといった連絡手段も悪用し、許可されていない資金移動を実行させる詐欺と定義されています。「メールだけ気を付けていれば防げる詐欺」ではない点に注意が必要です。

攻撃者は、社長の権威や取引先との信頼関係、経理担当者の締め切り意識、海外送金の慣習、チャットの即時性、ビデオ会議の生々しい雰囲気など、企業活動の中の「信頼の仕組み」や「業務の流れ」そのものを悪用してきます。

そのため、ITリテラシーが低い企業が被害に遭っているとは限らないのです。むしろ、ITベンチャーのように、業務のスピードが速く、現場に判断を任せていて、関係者の名前や役職が外部に公開されているような企業ほど、攻撃者にとっては材料がそろっているとも言えます。

メール偽装からディープフェイクまで、多様化する代表的な手口

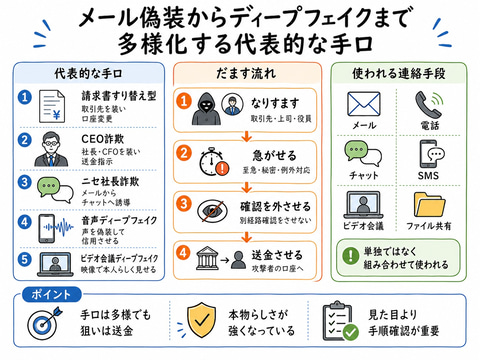

代表的な手口を具体的に見てみましょう。

請求書すり替え型

BECの最も古典的かつ被害が大きいのが、長く取引のある業者を装って振込先口座の変更を伝える、いわゆる「請求書すり替え型」です。攻撃者は事前にメールサーバーへの不正アクセスやメールの盗み読みで過去のやり取りを把握し、請求書が発行されるタイミングに合わせて偽の請求書を割り込ませます。

日本航空は2017年、米金融会社の担当者を名乗る偽メールに基づき、航空機のリース料約3億6000万円を香港の銀行口座へ送金しました。別件として、同社の米国貨物事業所でも約2400万円の被害が出ています。トヨタ紡織のベルギー子会社では2019年、正規取引先を装ったメールにより約40億円が流出しています。

CEO詐欺

次に注意すべきが、自社の社長やCEO(最高経営責任者)を装い、経理担当者へ送金を指示する「CEO詐欺」です。BECの中でも、経営層になりすますタイプの総称で、海外では古くから巨額被害が報告されてきました。

フランスの映画館大手Pathéのオランダ子会社は2018年、フランス本社のCEOを名乗る偽メールに従い、ドバイでの極秘買収のためとして総額約1924万ユーロ(当時のレートで約25億円)を送金してしまいました。ほかにも、米国の送金サービスXoomでは2014年12月、従業員になりすました虚偽の依頼により、3080万ドル(当時のレートで約36億5000万円)が海外口座へ不正送金され、同社CFO(最高財務責任者)のMatt Hibbard氏が辞任するに至っています。これらの事件では「秘密案件」「至急対応」「他言無用」の3点セットが心理的圧力として繰り返し使われました。

ニセ社長詐欺

このCEO詐欺の派生型として、日本で2025年12月以降に爆発的に拡大したのが「ニセ社長詐欺」です。警察庁が2026年2月13日、企業向けに注意喚起を行っています。

手口は2段階構成で、まず社長などを装ったメールが経理担当者に届き、新プロジェクトを口実にLINEグループの作成を指示されます。続いてグループ内のチャットで口座残高を聞き出した後、決済資金として指定口座への至急送金を要求する流れです。

海外のCEO詐欺との違いは、特定企業を狙い撃ちにするのではなく、企業のウェブサイトで公開されている代表者や役員などの名前やメールアドレスを使って無差別にメールをばらまく点が、まず挙げられます。そのため、ニセ社長詐欺と呼ばれてはいますが、偽装するのが「社長」だけに限らないことに注意してください。

そしてもう1つ、メールから即、LINEなどのチャットツールへ誘導する点も特徴です。メールの内容は、業務指示や挨拶のような簡潔で短い文章になっているために、迷惑メールフィルターをすり抜けてしまいやすく、さらに、外部ツールに誘導されてしまうと、その後のやり取りを社内のシステム管理者側で確認することも難しくなることが、被害を拡大している要因となっています。

セキュリティ会社のトレンドマイクロが検出したニセ社長詐欺メールは、2026年1月5日に1日1万件を超えたそうです。また、2025年12月中旬以降に東京都内で14社が被害に遭い、被害総額は約6億7000万円に達したとも報じられました。

音声・ビデオ会議ディープフェイク

AIも詐欺に悪用されています。2019年3月、英国のエネルギー会社のCEOがドイツ親会社のCEO本人と信じて22万ユーロ(当時のレートで約2600万円)をハンガリーの口座へ送金した事案は、AI音声合成によるなりすまし犯罪として報じられました。ドイツなまりや声色までもが再現されていたそうです。

2024年初め、英国のエンジニアリング大手Arupの香港支店で、財務担当者がCFOを含む同僚全員と参加したビデオ会議にだまされ、計2億香港ドル(当時のレートで約38億円)を15回に分けて送金しました。香港警察によると、この被害者を除く参加者全員がディープフェイクだったとされる驚くべき事例です。

被害を防ぐ鍵は「例外を認めない送金ルール」

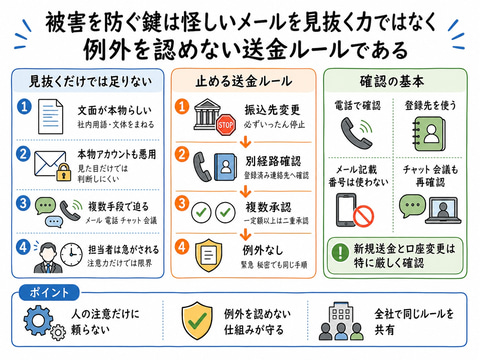

事例からも分かる通り、企業を狙った振り込め詐欺への対策は、怪しいメールの見分け方を教えるだけでは不十分です。攻撃者は、担当者の名前や取引の時期、社内用語、過去のメールの文体まで調べてきます。場合によっては、不正アクセスした本物のメールアカウントから連絡してくることさえあります。担当者の注意力に頼る対策には、どうしても限界があるのです。

回避するには、担当者が焦っていても、相手が社長名義でも、ビデオ会議で顔を見ていても、一定額以上の送金や振込先の変更はいったん止まる仕組みが求められます。

警察庁は、送金に関するメールを受け取ったときは、電話やFAXなどメール以外の方法で内容を確認するよう求めています。その際、そのメールに書かれた電話番号ではなく、名刺や自分のアドレス帳に載っている連絡先を使うことがポイントです。

実務の上では、送金先の変更と新規送金を、これまで以上にリスクのある処理として認識する必要があります。既存の取引先からの連絡であっても、振込先が変わるなら、登録済みの電話番号にかけ直して確認します。社長や役員からの緊急指示であっても、厳重な承認フローを経ずに実行できないようにしておく必要があります。チャットやビデオ会議での指示も、メールと同じように詐欺の経路になり得るものとして訓練しておくことも重要でしょう。

企業を狙う振り込め詐欺は、これからも形を変えて続くと考えられます。手口は変わっても、狙ってくるのは同じく「信じて動いてしまう人」と「例外を許してしまう業務の流れ」です。「例外を認めない送金ルール」そのものを整備しておけば、被害を止められる可能性が残ります。

詐欺というと、もっぱら個人を標的としているような印象を持つ人も、まだ多いかもしれません。しかし実際には、このように企業内の個人を狙い、大きな金額をだまし取る詐欺も横行しています。このような詐欺について全社で情報共有し、誰か1人がだまされてもそのまま不正送金が行われてしまわないような体制を整えるようにしてください。

高齢者のデジタルリテラシー向上を支援するNPO法人です。媒体への寄稿をはじめ高齢者向けの施設や団体への情報提供、講演などを行っています。もし活動に興味を持っていただけたり、協力していただけそうな方は、「dlisjapan@gmail.com」までご連絡いただければ、最新情報をお送りするようにします。