ニュース

中国関連のサイバー攻撃者が利用する、侵害されたデバイスで構成される匿名ネットワークの防御に関するアドバイザリーに日本も共同署名

2026年4月24日 12:55

国家サイバー統括室(NCO)は4月23日、英国が作成した国際アドバイザリー「Defending against China-linked covert networks of compromised devices」(侵害されたデバイスで構成される中国関連の匿名ネットワークに対する防御に関するアドバイザリー)の共同署名に参加した。

同アドバイザリーは、中国関連の匿名ネットワークを使用したサイバー攻撃を技術的に説明した上で、攻撃の検知手法や緩和策を示すもの。共同署名には英国のほか、豪州、カナダ、ドイツ、オランダ、ニュージーランド、スペイン、スウェーデン、米国、日本の10カ国の機関が参加している。

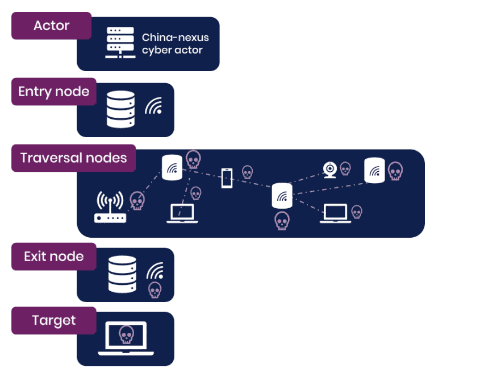

「Raptor Train」と呼ばれる匿名ネットワークは、悪意あるプログラムで乗っ取られた機器で構成された「ボットネット」を利用したもの。主にSOHO向けルーター、ウェブカメラやビデオレコーダーなどのIoTデバイス、ファイアウォール、NASで構成されている。中国の情報セキュリティ企業「Integrity Technology Group」によって構築・維持されているという。

中国政府と関連があるとされる攻撃グループ「Volt Typhoon」「Flax Typhoon」は、Raptor Trainを低コスト・低リスクで匿名性が高い通信経路として、攻撃先のスキャンから、マルウェアの配信、窃取したデータの流出まで、サイバー攻撃のあらゆる段階で悪用しているという。正規のユーザーも利用していることから、悪意のある活動の帰属を特定することが難しくなっている。かつてVolt Typhoonが使用し、2024年のはじめに米国により機能停止させられた「KV Botnet」は、主に脆弱なCiscoおよびNETGEARのルーターで構成されていたという。

防御策として、エッジデバイスの把握やリモート接続への二要素認証導入、IP許可リスト、ゼロトラストポリシーの適用などが推奨されている。